Da quando Microsoft ha annunciato all'inizio di quest'anno che avrebbe bloccato le macro da Internet, c'è stata una tendenza nel crimine informatico a utilizzare formati di archivio o immagini disco per infiltrarsi nei sistemi con malware. Il gateway numero uno è ancora la posta elettronica.

Nel febbraio di quest'anno, Microsoft ha annunciato che avrebbe bloccato le macro da Internet per impostazione predefinita. Tali macro sono state abusate per anni dagli aggressori per fornire malware. Mentre la comunità della sicurezza ha ipotizzato che gli aggressori sarebbero passati a formati alternativi a causa della decisione di Microsoft, Sophos ha già confermato questo fatto con i suoi dati di telemetria.

Malware: nuovi percorsi tramite altri formati di file

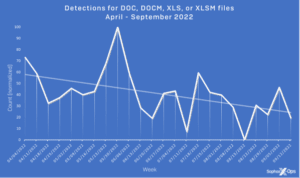

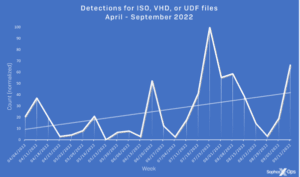

Da aprile a settembre di quest'anno, Sophos ha registrato un forte calo del numero di file .doc, .docm, .xls e .xlsm dannosi, quattro popolari formati di Office utilizzati per diffondere macro dannose. Allo stesso tempo, fino a metà giugno, c'è stato un aumento costante dell'uso di formati di archivio oscuri (ACE, ARJ, XZ, GZ o LZH) e un forte aumento dei formati di archivio più comuni (ZIP, 7Z, CAB, TAR e RAR) da settembre. Anche l'uso di formati immagine disco (ISO, VHD e UDF) per la distribuzione del malware è aumentato costantemente.

I formati di immagine del disco sono particolarmente attraenti per gli attori delle minacce perché aggirano la nuova funzionalità Mark of the Web (MOTW) di Microsoft. Microsoft utilizza MOTW per determinare se una macro proviene o meno da Internet; in tal caso, viene automaticamente bloccato.

Ignora formati immagine disco Verifica

I prodotti di sicurezza dovrebbero anche essere in grado di decomprimere più formati di archivi e immagini disco, inclusi formati impopolari, per scansionare correttamente questi allegati alla ricerca di malware. Per mitigare ulteriormente i rischi, i filtri e-mail possono essere configurati per bloccare determinati formati di file per impostazione predefinita. Le e-mail sono ancora uno dei principali vettori di attacco.

Le e-mail rimangono pericolose

🔎 Il numero di formati di file di archivio per gli attacchi sta aumentando in modo significativo (Immagine: Sophos).

Chester Wisniewski, Principal Research Scientist di Sophos, afferma: “Sono anni che diamo gli stessi consigli sulla sicurezza della posta elettronica. Cose come "non fare clic su questo collegamento" o "non aprire allegati pericolosi". La realtà è che il panorama della sicurezza informatica è in continua evoluzione. È improbabile che i criminali informatici abbandonino completamente le macro, poiché è molto probabile che si adattino a queste ultime misure di sicurezza Microsoft. Le imprese dovrebbero fare lo stesso. Una buona sicurezza della posta elettronica deve essere gestita centralmente, con i team di sicurezza che si concentrano sugli aspetti tecnici, ad es. B. quali estensioni di file sono pericolose. È anche importante educare gli utenti su come evitare di cadere nell'ingannevole ingegneria sociale dei criminali informatici".

Maggiori informazioni su Sophos.com

A proposito di Sophos Sophos gode della fiducia di oltre 100 milioni di utenti in 150 paesi. Offriamo la migliore protezione contro le minacce informatiche complesse e la perdita di dati. Le nostre soluzioni di sicurezza complete sono facili da implementare, utilizzare e gestire. Offrono il costo totale di proprietà più basso del settore. Sophos offre soluzioni di crittografia pluripremiate, soluzioni di sicurezza per endpoint, reti, dispositivi mobili, e-mail e web. C'è anche il supporto dei SophosLabs, la nostra rete globale di centri di analisi proprietari. Le sedi di Sophos sono a Boston, USA e Oxford, UK.