Non c'è ancora alcuna conferma ufficiale di un attacco di hacking LockBit a Continental. Se il registro della chat sulla pagina delle perdite di LockBit è autentico, è stato negoziato il trasferimento di 40 TB di dati. Secondo l'hacker, solo l'elenco dei file puri dei dati dovrebbe avere un volume di 8 GB.

Recentemente è stato trovato un registro della chat sulla pagina LockBit. Ad un certo punto, chiunque stesse chattando con gli hacker LockBit ha semplicemente smesso di rispondere. Prima però c'è stata una conversazione in cui l'hacker parlava dei dati e l'ignoto negoziatore - forse incaricato da Continental - voleva avere una prova dei dati catturati. Secondo la chat, l'hacker compila quindi un elenco di file per lui e si offre di inviargli un collegamento speciale. Tuttavia, ciò richiederebbe tempo, poiché l'elenco di file e directory sarebbe già un file con 8 GB.

La chat si interrompe

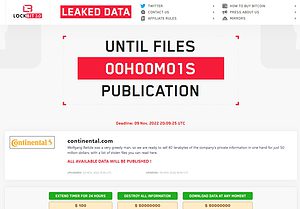

🔎 Crea pressione: il contatore LockBit scade e vuole visualizzare i dati. Solo Continental sa se questi sono autentici (Immagine: B2B-CS).

Ad un certo punto, la controparte dell'hacker smette semplicemente di rispondere. L'hacker continuava a minacciare di pubblicare i dati nella chat e sollecitava il pagamento del riscatto. Ma dall'altra parte non ci fu più risposta. Nel frattempo, il sito di fuga ha indicato che LockBit pubblicherà i dati. Ma gli hacker non si sono arresi del tutto. Mentre il conto alla rovescia continua, ci sono pulsanti sotto l'orologio per prolungare il conto alla rovescia. Solo $ 100 sono sufficienti per altre 24 ore. Inoltre, i dati vengono offerti per il download per 50 milioni di dollari o per la cancellazione per 50 milioni di dollari.

Come prova, gli hacker mostrano 4 screenshot che si dice provengano dalla raccolta dati; Probabilmente si tratta di attrezzature per auto. Sebbene su alcune schermate sia presente la nota “Riservato”, non si può dire se i dati siano autentici. Resta aperto se si tratti davvero di 40 TB di dati di Continental.

Il conto alla rovescia sta per scadere

Poco dopo la scadenza del contatore, la pagina della perdita di LockBit si è capovolta e ha mostrato la nota "I file sono stati pubblicati". Tuttavia, all'inizio non erano visibili altri file. La pagina continua a mostrare nuovi conti alla rovescia, ma nessun dato. È così che vuoi mantenere la pressione su Continental. Tuttavia, finora i ricattatori non hanno avuto successo. Il comportamento di Continental nel non pagare l'attacco è perfetto secondo la maggior parte degli esperti, come mostra questo articolo.

Gateway per l'attacco precedente?

“L'attacco ransomware a Continental è un altro esempio del motivo per cui è così importante compiere il semplice passo verso il contenimento delle violazioni della sicurezza. Anche se le organizzazioni pensano di aver bloccato il ransomware in un'area, non possono garantire che non si sia già diffuso ad altre parti dell'organizzazione. Il rilevamento e la risposta da soli non sono sufficienti, ora ci troviamo in un momento in cui il contenimento delle violazioni della sicurezza è la massima priorità.

Il ransomware è più pervasivo che mai - il nostro studio mostra che il 79% delle aziende tedesche è stato colpito da un attacco ransomware - eppure come nazione siamo ancora troppo concentrati sulla prevenzione o sul contrasto degli attacchi. È chiaro che non saremo mai in grado di prevenire e rilevare tutti gli attacchi, quindi le pratiche di sicurezza devono evolversi per aumentare la resilienza. Ciò significa che dobbiamo essere preparati alle violazioni della sicurezza e impiegare la tecnologia per mitigare l'impatto degli attacchi". Secondo Alexander Goller, Senior Systems Engineer ad Illumio.