La sicurezza informatica ha un problema: non fa profitti. Per molti è ancora troppo costoso. Tuttavia, i vantaggi della difesa informatica possono essere dimostrati da un'analisi costi-benefici con una piattaforma di sicurezza IT. Ci sono cinque fattori che possono farlo.

Senza dubbio, la difesa informatica comporta costi aggiuntivi oltre al puro prezzo della licenza. Perché il software di sicurezza non deve solo essere ottenuto e installato rapidamente. Gli straordinari che assorbono risorse di tempo non possono mai essere esclusi. I suoi vantaggi spesso diventano evidenti solo quando i team IT sono disposti e in grado di lavorarci. La sicurezza deve richiedere molte risorse. Può, perché il suo valore deriva da cinque fattori in un'analisi costi-benefici:

Fattore 1: Fondazione economica delle tecnologie di base

Anche le tecnologie standard sottovalutate e trascurate come antivirus (protezione endpoint) e firewall non solo causano costi. Sono la base per la difesa automatizzata contro gli attacchi informatici già noti, che costituiscono la maggior parte degli attacchi effettivi inosservati, perché vengono rapidamente respinti. Ma agli hacker piace prendere prima la strada facile e provare gli strumenti che conoscono o che hanno a portata di mano. Sospettano giustamente che gran parte degli amministratori IT non abbia ancora aggiornato i propri sistemi. Gli strumenti classici offrono quindi un'efficiente sicurezza pronta all'uso contro tali attacchi. La difesa automatizzata evita anche gli allarmi dovuti a routine di difesa che distraggono dalle vere nuove minacce.

Fattore 2: Piattaforme per una sicurezza IT snella

Gli attacchi sempre più complessi, davvero pericolosi, non possono essere difesi da una tale difesa. Richiedono tecnologie di difesa interagenti. Prima di tutto, questo aumenta i costi. Tuttavia, questo aumento può essere rallentato dalle architetture della piattaforma. Il "rapporto prezzo/prestazioni" di un'architettura di sicurezza IT dipende soprattutto dal fatto che le informazioni su un sistema e sulla sua situazione di sicurezza siano disponibili in forma centralizzata e consentano una difesa efficiente.

Le piattaforme centrali indipendenti dal produttore per Endpoint Detection and Response (EDR) o Extended Endpoint Detection and Response (XDR) mettono quindi in correlazione le informazioni provenienti da fonti diverse come Office 365, carichi di lavoro cloud, rete, Internet of Things hardware nella rete aziendale o Active Directory una piattaforma centrale. La nuova tecnologia non richiede la costruzione lunga e costosa di una nuova sicurezza informatica, ma si basa su ciò che già esiste. L'integrazione di vari moduli di sicurezza offre ai responsabili molto rapidamente una visione completa della situazione della sicurezza. Un arsenale di difesa completo è disponibile per un ragionevole sforzo finanziario aggiuntivo.

Fattore 3: Valore aggiunto attraverso aiutanti esterni

Senza un aiuto esterno, le aziende vengono rapidamente sopraffatte. Perché le piccole e medie imprese stanno diventando il bersaglio di complessi attacchi in più fasi. Questi non possono più essere respinti dai soli strumenti di sicurezza. L'amministratore IT, che può dedicare solo una parte del suo tempo lavorativo alla sicurezza informatica, spesso non ha il tempo di adottare misure difensive o ha conoscenze pregresse insufficienti. Anche tenersi aggiornato sugli attacchi gli costa tempo e denaro. Ha quindi bisogno dell'aiuto di un team di esperti e di solito di almeno un analista della sicurezza per valutare gli allarmi e intraprendere ulteriori azioni. Chiunque acquisti conoscenze, competenze e, soprattutto, tempo da analisti di sicurezza IT esterni sotto forma di un servizio di rilevamento e risposta gestito, acquisisce quote negli specialisti di sicurezza informatica che stanno cercando.

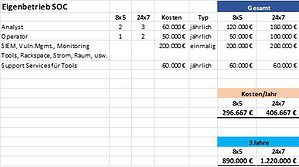

Queste risorse umane e altri strumenti necessari per la risposta agli incidenti e la sicurezza forense generano costi. Tuttavia, una difesa guidata da analisti di sicurezza esterni, come un SOC come parte di un servizio Managed Detection and Response (MDR), fa aumentare i costi vertiginosi meno di quanto si possa pensare. Il seguente calcolo comparativo tra il SOC di un'azienda e un SOC MDR basato sui prezzi di listino dei servizi e delle tecnologie lo esprime in cifre.

Quanto costa un SOC a un'azienda autonoma

Solo un SOC attivo 24 ore su 7, 1,2 giorni su 500 fornisce la protezione necessaria, perché i criminali informatici operano in momenti diversi della giornata. Rispetto al SOC interno con uno sforzo di oltre 40.000 milioni di euro in tre anni, indipendentemente dal numero di utenti, un servizio MDR con SOC esterno per 120.000 utenti inclusa la competenza acquistata costa solo un decimo: Annualmente circa XNUMX euro, XNUMX euro calcolati su tre anni.

La differenza di costo tra SOC interno ed esterno diventa ancora maggiore se si considera che molti fornitori sul mercato offrono spesso licenze MDR al di sotto del prezzo di listino. Inoltre, i costi del personale per un analista della sicurezza nel tuo SOC sono molto bassi, pari a € 60.000. Inoltre, data la mancanza di personale, potrebbe non essere possibile reperire e mantenere un esperto idoneo. Dopotutto, anche il numero del personale è impostato al minimo assoluto con tre per 8×5 e cinque per operazioni 24×7.

Soprattutto le piccole e medie imprese possono risparmiare ulteriormente sui costi con un Managed Security Service Partner (MSSP). Perché hanno la possibilità di allocare i costi fissi ai vari clienti. Inoltre, la sicurezza dell'azienda beneficia di un partner che può trasferire proficuamente conoscenze a valore aggiunto a diversi clienti.

Fattore 4: Biglietto d'ingresso alla copertura assicurativa

La sicurezza IT al livello attuale è ora un prerequisito per la copertura assicurativa IT e non solo consente premi più bassi. Le compagnie assicurative richiedono sempre più l'uso di varie tecnologie di sicurezza come l'autenticazione a più fattori, l'antivirus, il rilevamento di firewall e malware o il rilevamento e la risposta degli endpoint (EDR). Le richieste dei fornitori sono in costante aumento e sono alla ricerca di criteri formali per poter rifiutare le aziende fin dall'inizio.

Fattore 5: Compensa il danno evitato

Nonostante tutti i tentativi, spesso molto accademici, la sicurezza IT non offre alcun ritorno sull'investimento in sicurezza (ROSI) effettivamente verificabile. Tutti i tentativi di calcolarlo rimangono nella matematica economica senza alcun valore pratico. Soprattutto, gli attacchi ransomware che sono stati respinti con successo e collegati a costi reali non possono essere contabilizzati, ma aumenterebbero drasticamente il fattore vantaggio del funzionamento della sicurezza informatica. È qui che le statistiche sono confuse. Se si valuta il malware nella telemetria, il ransomware - un pericolo indubbiamente significativo - ha solo una quota statistica trascurabilmente piccola. Perché nella stragrande maggioranza dei casi, l'EDR blocca con successo il trojan di phishing, che è il preludio di molti attacchi di estorsione.

Il calcolo dei possibili danni non è facile. Ciò include non solo i guasti teorici misurabili della produzione o del servizio, ma anche i lunghi processi di ripristino dei dati crittografati o distrutti. Inoltre, le piccole e grandi aziende devono soddisfare requisiti più severi per quanto riguarda la disponibilità dei propri servizi o prodotti, come parte di una catena di approvvigionamento o addirittura di un'infrastruttura critica. Le sanzioni dovute in caso di emergenza rendono misurabile questo danno. Considerate le catene di approvvigionamento attualmente tese, potrebbero esserci anche danni economici. La perdita di reputazione e di clienti spesso ricercata può essere stimata solo approssimativamente, ma è molto reale.

Analisi costi-benefici e calcolo dei danni

I costi e i benefici della sicurezza informatica e i danni da evitare non possono essere semplicemente sommati. Ma non possono essere discussi. Molti partecipanti al mercato offrono sufficienti tecnologie di difesa informatica. La sicurezza IT sviluppa il suo valore solo grazie a piattaforme e servizi di sicurezza completi che orchestrano varie tecnologie di sicurezza IT. E attraverso un'analisi e una gestione individuale della sicurezza IT da parte di esperti di sicurezza esterni. Gli aiuti creano benefici e investire in essi crea valore.

Altro su Bitdefender.com

Informazioni su Bitdefender Bitdefender è un leader globale nelle soluzioni di sicurezza informatica e nel software antivirus, proteggendo oltre 500 milioni di sistemi in più di 150 paesi. Dalla sua fondazione nel 2001, le innovazioni dell'azienda hanno regolarmente fornito eccellenti prodotti di sicurezza e protezione intelligente per dispositivi, reti e servizi cloud per clienti privati e aziende. In qualità di fornitore preferito, la tecnologia Bitdefender si trova nel 38% delle soluzioni di sicurezza implementate nel mondo ed è affidabile e riconosciuta da professionisti del settore, produttori e clienti. www.bitdefender.de