Sono quindi assolutamente necessari maggiori requisiti di sicurezza nelle aziende industriali nel contesto del traffico dati per scongiurare attacchi informatici dall'esterno e quindi mantenere la produzione. Autenticazione sicura e user-friendly per qualsiasi controllo degli accessi, ProSoft presenta GateKeeper, una gestione degli accessi intelligente e wireless che utilizza l'autenticazione di prossimità.

Da un lato, la "fabbrica del futuro" è sinonimo di produzione just-in-time efficace e di sistemi intelligenti e autocontrollati. D'altra parte, rappresenta anche un aumento del traffico dati e della comunicazione tra persone e macchine e macchine tra di loro. Sono quindi assolutamente necessari maggiori requisiti di sicurezza nelle aziende industriali nel contesto del traffico dati per scongiurare attacchi informatici dall'esterno e quindi mantenere la produzione. Queste maggiori misure di sicurezza devono essere applicate anche a tutti i dipendenti della fabbrica stessa. La parola chiave per tutti gli utenti dei sistemi interni alla produzione è quindi: Autenticazione sicura per ogni controllo di accesso. Per rendere tutto questo veloce e facile da usare allo stesso tempo, ProSoft presenta GateKeeper, una gestione degli accessi intelligente e wireless che utilizza l'autenticazione di prossimità.

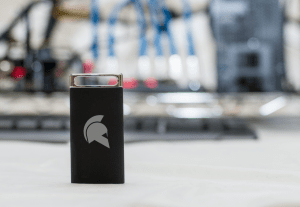

Per l'industria: gettone Bluetooth Halberd

"GateKeeper espande e migliora sia l'autenticazione statica, che viene eseguita semplicemente inserendo un nome e una password, sia l'autenticazione a più fattori, che è protetta da passcode validi una sola volta", afferma Robert Korherr, amministratore delegato di ProSoft GmbH.

Maggiore sicurezza con i token Halberd rispetto alle password complesse

Nella produzione industriale sono possibili due scenari a seconda dei requisiti di sicurezza individuali: nell'applicazione standard, l'operatore dell'impianto si avvicina alla sua macchina con il suo token. Questo viene riconosciuto dai sensori di prossimità USB (ricevitore Bluetooth) installati sul terminale e registrato automaticamente. Se lascia di nuovo la posizione, il terminale dell'operatore viene automaticamente bloccato.

Se si applicano requisiti di sicurezza più elevati, oltre all'approccio è possibile anche l'immissione del PIN o la conferma delle caratteristiche biometriche tramite un sensore di impronte digitali, la cosiddetta autenticazione a due fattori.

Altro su ProSoft.com

Informazioni su Prosoft ProSoft è stata fondata nel 1989 come fornitore di soluzioni software complesse nel grande ambiente informatico. Dal 1994, l'azienda si è concentrata sulla gestione della rete e sulle soluzioni di sicurezza IT per infrastrutture Microsoft Windows moderne ed eterogenee, inclusi Mac OS, Linux, nonché ambienti mobili e dispositivi finali. Gli esperti gestiscono software e hardware efficienti per aziende e medie imprese e si sono affermati come specialisti per la sicurezza informatica. Inoltre, in qualità di distributore a valore aggiunto (VAD), ProSoft supporta i produttori con il "go-to-market" e il lancio sul mercato di nuove soluzioni nella parte di lingua tedesca dell'Europa.