Studio Trend Micro: il boom del mercato del crimine informatico Access-as-a-Service alimenta gli attacchi ransomware. La Germania è uno dei paesi più colpiti.

Trend Micro, uno dei principali fornitori mondiali di soluzioni di sicurezza informatica, pubblica un nuovo studio che fa luce sull'opaca catena di approvvigionamento del crimine informatico che guida l'attuale ondata di attacchi ransomware. La domanda è cresciuta in modo esponenziale negli ultimi due anni, con molti mercati dei criminali informatici che ora dispongono di una propria divisione Access-as-a-Service.

Molti nuovi mercati dei criminali informatici con Access-as-a-Service

Lo studio si basa sull'analisi di oltre 900 elenchi di broker di accesso da gennaio ad agosto 2021 inclusi in vari forum sul crimine informatico in lingua inglese e russa.

Con il 36% degli annunci in tutto il mondo, l'istruzione è il settore più colpito. Ha quindi più di tre volte il numero di offerte come secondo e terzo settore target più comune: i settori della produzione e dei servizi rappresentano ciascuno l'11 percento. I paesi più colpiti includono Stati Uniti, Spagna, Germania, Francia e Regno Unito. In Germania, l'industria manifatturiera è la più colpita con il 28% delle offerte, seguita da vicino dal sistema educativo con il 26%.

I team di risposta agli incidenti devono indagare sulle catene di attacco

"Finora, l'attenzione dei media e delle aziende si è concentrata principalmente sul payload del ransomware, ovvero la trasmissione e la crittografia dei dati effettivi dell'utente, anche se l'obiettivo principale dovrebbe essere prima di tutto il contenimento delle attività degli intermediari di accesso iniziale (IAB)", sottolinea Richard Werner , Consulente aziendale presso Trend Micro. “I team di risposta agli incidenti spesso devono indagare su due o più catene di attacchi sovrapposte per identificare la causa principale di un attacco ransomware. Questo spesso complica l'intero processo di risposta agli incidenti. Il monitoraggio delle attività dei broker di accesso che rubano e vendono l'accesso alla rete aziendale può impedire la riproduzione di attori ransomware. Per raggiungere questo obiettivo, tutti coloro che sono coinvolti nella sicurezza IT devono lavorare insieme, perché molte aziende, comprese quelle di grandi dimensioni, non sono in grado di farlo da sole."

Il rapporto mostra tre tipi principali di broker di accesso

- Venditori opportunisti, che si concentrano sulla realizzazione di un rapido profitto e sono attive anche in altre aree del crimine informatico.

- Broker dedicati sono hacker avanzati e qualificati che offrono l'accesso a una varietà di aziende. I loro servizi sono spesso arruolati da piccoli attori e gruppi di ransomware.

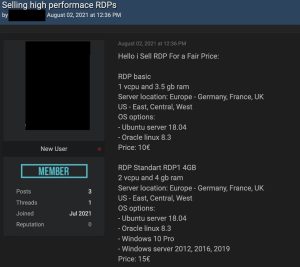

- Negozi on-lineche offrono credenziali Remote Desktop Protocol (RDP) e Virtual Private Network (VPN). Questi negozi specializzati garantiscono solo l'accesso a un singolo computer, ma non a una rete completa oa un'intera azienda. Tuttavia, ciò offre ai criminali informatici meno esperti un modo semplice e automatizzato per ottenere l'accesso. Possono persino effettuare ricerche specifiche per posizione, provider di servizi Internet (ISP), sistema operativo, numero di porta, diritti di amministratore o nome dell'azienda.

La maggior parte delle offerte dei broker di accesso include un semplice insieme di informazioni di accesso, che possono provenire da una varietà di fonti. Le origini comuni dei dati sono precedenti violazioni della sicurezza e hash delle password decrittografati, computer bot compromessi, vulnerabilità sfruttate nei gateway VPN o nei server Web e attacchi opportunistici isolati.

Prezzi economici per l'accesso RDP rubato

I prezzi variano a seconda del tipo di accesso (singola macchina o un'intera rete o azienda), il fatturato annuo dell'azienda e la quantità di lavoro aggiuntivo richiesto dall'acquirente. Mentre l'accesso RDP può essere acquistato per un minimo di dieci dollari, il prezzo medio per le credenziali di amministratore per un'azienda è di $ 8.500. Per vittime particolarmente attraenti, i premi possono arrivare fino a $ 100.000.

Per proteggersi da ciò, Trend Micro consiglia le seguenti strategie di sicurezza:

- Monitora gli incidenti di sicurezza noti al pubblico.

- Reimpostare tutte le password utente se si sospetta che le credenziali aziendali possano essere compromesse.

- Utilizzare l'autenticazione a più fattori (MFA).

- Cerca anomalie nel comportamento degli utenti.

- Presta attenzione alla tua zona demilitarizzata (DMZ) e tieni presente che i servizi basati su Internet come VPN, webmail e server Web sono costantemente sotto attacco.

- Implementare la rete e la microsegmentazione.

- Implementa criteri di password collaudati.

- Procedi secondo il principio Zero Trust.

Ulteriori informazioni: il rapporto completo, Investigating the Emerging Access-as-a-Service Market, è disponibile sul sito web di Trend Micro all'indirizzo.

Altro su TrendMicro.com

Informazioni su TrendMicro In qualità di uno dei principali fornitori mondiali di sicurezza IT, Trend Micro contribuisce a creare un mondo sicuro per lo scambio di dati digitali. Con oltre 30 anni di esperienza nella sicurezza, ricerca sulle minacce globali e costante innovazione, Trend Micro offre protezione per aziende, agenzie governative e consumatori. Grazie alla nostra strategia di sicurezza XGen™, le nostre soluzioni beneficiano di una combinazione intergenerazionale di tecniche di difesa ottimizzate per ambienti all'avanguardia. Le informazioni sulle minacce in rete consentono una protezione migliore e più rapida. Ottimizzate per carichi di lavoro cloud, endpoint, e-mail, IIoT e reti, le nostre soluzioni connesse forniscono visibilità centralizzata in tutta l'azienda per un rilevamento e una risposta più rapidi alle minacce.