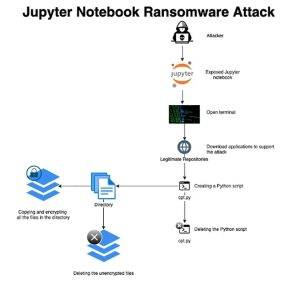

Il Team Nautilus, l'unità di ricerca di Aqua Security specializzata nello stack tecnologico nativo del cloud, ha scoperto un nuovo vettore di attacco che i criminali informatici possono utilizzare per colpire le aziende che gestiscono ransomware. Per la prima volta, il team ha scoperto un attacco ransomware basato su Python mirato al software open source Jupyter Notebook, popolare tra i professionisti dei dati.

Gli aggressori ottengono prima l'accesso attraverso ambienti configurati in modo errato e quindi eseguono uno script ransomware che crittografa ogni file in un percorso specificato sul server e quindi si elimina dopo l'esecuzione per offuscare l'attacco. Poiché Jupyter Notebook viene utilizzato per analizzare i dati e creare modelli di dati, questo attacco può causare danni significativi alle organizzazioni se questi ambienti non sono adeguatamente protetti.

A rischio imprese e ricercatori

I ricercatori hanno creato un honeypot utilizzando un'applicazione Jupyter connessa a Internet progettata per simulare un ambiente aziendale reale. Conteneva quindi l'accesso a istanze reali di Jupyter Notebook e dati grezzi che l'attaccante poteva crittografare. Per rilevare l'attacco è stato utilizzato Tracee di Aqua Security, uno strumento di sicurezza runtime e forense open source per Linux.

I criminali informatici utilizzano il popolare software Jupyter per attaccare i notebook con ransomware (Immagine: Aqua Security).

Esistono alcuni consigli per gli utenti di Jupyter Notebook per proteggersi da questo metodo

- Usa i token o un altro metodo di autenticazione per controllare l'accesso alla tua applicazione di sviluppo dati.

- Assicurati di utilizzare SSL per proteggere i dati in transito.

- Limita il traffico in entrata all'applicazione bloccando completamente l'accesso a Internet oppure, se l'ambiente richiede l'accesso a Internet, utilizza regole di rete o VPN per controllare il traffico in entrata. Si consiglia inoltre di limitare l'accesso in uscita.

- Esegui le tue applicazioni con un utente senza privilegi o un utente con diritti limitati.

- Assicurati di conoscere tutti gli utenti del notebook Jupyter. Puoi interrogare gli utenti in un database Sqlite3 che dovresti trovare nel seguente percorso: './root/.local/share/jupyter/nbsignatures.db'. Se l'accesso SSH al server è abilitato, puoi anche controllare i file delle chiavi SSH autorizzate per assicurarti di conoscere tutte le chiavi e che non vi siano utenti o chiavi sconosciuti.

Aqua Security ha pubblicato un blog dettagliato che descrive in dettaglio l'honeypot del Team Nautilus e la kill chain degli attacchi osservati: Threat Alert: First Python Ransomware Attack Targeting Jupyter Notebooks.

Altro su Aquasec.com

A proposito di Aqua Security

Aqua Security è il più grande fornitore di sicurezza cloud native puro. Aqua offre ai suoi clienti la libertà di innovare e accelerare la loro trasformazione digitale. Aqua Platform fornisce prevenzione, rilevamento e automazione della risposta lungo tutto il ciclo di vita dell'applicazione per proteggere la supply chain, l'infrastruttura cloud e i carichi di lavoro continui, indipendentemente da dove vengono implementati.