Quando si calcolano le potenziali perdite dovute ai rischi informatici, i dati statistici sono importanti tanto quanto la loro interpretazione. Gli esperti di Kaspersky commentano un post della conferenza Black Hat 2020.

Nessuno vuole spendere milioni per proteggere un'azienda se il danno effettivo in caso di incidente non supera le migliaia. Altrettanto inutile è tagliare i costi tagliando gli angoli quando il potenziale danno derivante da una fuga di dati potrebbe essere dell'ordine di centinaia di migliaia. Ma quali informazioni si dovrebbero utilizzare per calcolare il danno approssimativo che un'azienda subirebbe a causa di un incidente informatico? E come valuta l'effettiva probabilità di un simile incidente? Alla conferenza Black Hat 2020, due ricercatori, il professor Wade Baker del Virginia Tech e David Seversky, analista senior presso il Cyentia Institute, hanno presentato il loro punto di vista sulla valutazione del rischio. Vale la pena esaminare le tue argomentazioni.

Qualsiasi corso di sicurezza informatica di qualità insegna che la valutazione del rischio dipende da due fattori principali: la probabilità di un incidente e le sue potenziali perdite. Ma da dove vengono questi dati e, soprattutto, come devono essere interpretati? Dopotutto, la valutazione di possibili perdite porta erroneamente a conclusioni errate, che a loro volta si traducono in strategie di protezione non ottimizzate.

La media aritmetica è un indicatore utile?

Molte aziende conducono studi su possibili perdite finanziarie dovute a violazioni dei dati. I loro "risultati principali" sono generalmente le medie delle perdite di società di dimensioni comparabili. Il risultato è matematicamente valido e il numero può avere un bell'aspetto nei titoli accattivanti, ma si può davvero fare affidamento su di esso per calcolare il rischio?

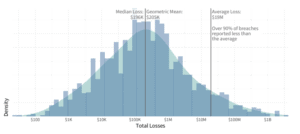

Tracciare gli stessi dati in un grafico (perdite totali lungo l'asse orizzontale; numero di incidenti lungo l'asse verticale) mostra che la media aritmetica non è l'indicatore giusto. Nel 90% degli incidenti, le perdite medie sono inferiori alla media aritmetica.

Valutazione della perdita da vari indicatori

Quando si parla delle perdite che un'azienda media può subire, allora ha più senso guardare ad altri indicatori, in particolare alla mediana (il numero che divide il campione in due parti uguali, in modo tale che metà dei numeri riportati siano più alti e la metà è inferiore) e la media geometrica (una media proporzionale). La maggior parte delle aziende subisce proprio tali perdite. La media aritmetica può essere un numero molto confuso a causa di un piccolo numero di incidenti con perdite insolitamente elevate.

Distribuzione delle perdite per violazione dei dati. Fonte: studio cyentia.com “Information Risk Insights Study – IRIS 2020”

Costo medio di una violazione dei dati

Un altro esempio di “media” discutibile viene dal metodo di calcolo della perdita di data breach, che moltiplica il numero di record interessati per l'ammontare medio del danno derivante dalla perdita di un record. La pratica ha dimostrato che questo metodo sottovaluta le perdite di piccoli incidenti e sopravvaluta notevolmente le perdite di grandi incidenti.

Un esempio: Qualche tempo fa, una storia circolava su molti siti di analisi affermando che i servizi cloud configurati in modo errato erano costati alle aziende quasi $ 5 trilioni. Ricercando da dove proviene questa cifra astronomica, diventa chiaro che la cifra di $ 5 trilioni è stata ottenuta semplicemente moltiplicando il numero di record "trapelati" per il danno medio causato dalla perdita di un record ($ 150). Quest'ultimo numero proviene dallo studio del Ponemon Institute del 2019 sul costo di una violazione dei dati.

Le medie aritmetiche non sempre forniscono informazioni chiare sulle perdite

Tuttavia, la storia dovrebbe essere vista con alcune riserve. Innanzitutto, lo studio non ha considerato tutti gli incidenti. In secondo luogo, la media aritmetica non fornisce un'indicazione chiara delle perdite, anche guardando solo al campione utilizzato. Sono stati presi in considerazione solo i casi la cui perdita avrebbe causato danni inferiori a $ 10.000 e superiori a 1 centesimo. Inoltre, la metodologia dello studio chiarisce che la media non è valida per gli incidenti che coinvolgono più di 100.000 registrazioni. Pertanto, moltiplicare per 150 il numero totale di record trapelati a causa di servizi cloud configurati in modo errato era fondamentalmente sbagliato.

Se questo metodo deve risultare in una vera valutazione del rischio, deve includere un altro indicatore della probabilità di perdite a seconda dell'entità dell'incidente.

L'effetto domino

Un altro fattore che viene spesso trascurato quando si calcola il danno derivante da un incidente è la reazione a catena di tali moderne violazioni dei dati, che colpisce più di una singola organizzazione. In molti casi, il danno complessivo causato da società terze (partner, appaltatori e fornitori) supera il danno alla società da cui sono stati trapelati i dati.

Il numero di tali incidenti aumenta ogni anno poiché la tendenza generale verso la "digitalizzazione" aumenta il grado di interdipendenza dei processi aziendali in diverse aziende. Secondo i risultati dello studio condotto da RiskRecon e Cyentia, 813 incidenti di questo tipo hanno provocato perdite per 5.437 organizzazioni e aziende. Ciò significa che per ogni azienda che subisce una violazione dei dati, in media più di quattro aziende sono interessate dall'incidente.

Praxistipp

In sintesi, gli esperti sensibili che valutano i rischi informatici dovrebbero prestare attenzione ai seguenti consigli:

- Non fidarti dei titoli appariscenti. Anche se molti siti web contengono determinate informazioni, non sono necessariamente corrette. Guarda sempre alla fonte che sostiene l'affermazione e analizza la metodologia dei ricercatori stessi.

- Utilizza solo i risultati della ricerca che puoi comprendere in termini di contenuto e che sono coerenti con la tua valutazione del rischio.

- Ricorda che un incidente nella tua azienda può portare a violazioni dei dati per altre aziende. Se si verifica una perdita di cui la tua azienda è responsabile, è probabile che le altre parti intraprendano un'azione legale contro di te, aumentando il danno derivante dall'incidente.

- Non dimenticare neanche il caso opposto. Anche le violazioni dei dati presso partner, fornitori e appaltatori su cui non hai alcun controllo possono far trapelare i tuoi dati.

Maggiori informazioni sul blog su Kaspersky.com

A proposito di Kaspersky Kaspersky è una società internazionale di sicurezza informatica fondata nel 1997. La profonda competenza in materia di sicurezza e intelligence sulle minacce di Kaspersky funge da base per soluzioni e servizi di sicurezza innovativi per proteggere aziende, infrastrutture critiche, governi e consumatori in tutto il mondo. L'ampio portafoglio di sicurezza dell'azienda comprende la protezione degli endpoint leader e una gamma di soluzioni e servizi di sicurezza specializzati per difendersi da minacce informatiche complesse e in continua evoluzione. Oltre 400 milioni di utenti e 250.000 clienti aziendali sono protetti dalle tecnologie Kaspersky. Maggiori informazioni su Kaspersky su www.kaspersky.com/