Il laboratorio indipendente di test di sicurezza certificato ISO AV-Comparatives ha pubblicato i risultati del suo test Endpoint Prevention & Response (EPR). Ciascuno dei 10 prodotti testati è stato sottoposto a 50 diversi scenari di attacco mirato.

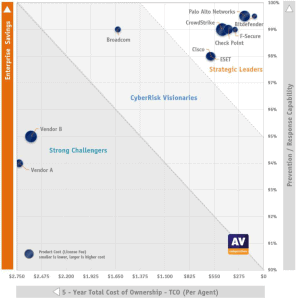

Le violazioni dei dati possono avere un impatto finanziario significativo, con il costo medio di una violazione attualmente pari a 4,24 milioni di dollari, secondo IBM, secondo AV-Comparatives. Il più alto premio Strategic Leader è stato assegnato a Bitdefender, Palo Alto Networks, Check Point, CrowdStrike, F-Secure, Cisco ed ESET. Symantec di Broadcom è stata premiata con il CyberRisk Visionaries Award. Altri due fornitori hanno ricevuto il premio Strong Challengers.

Premio Strategic Leader per i prodotti EPR

Lo Strategic Leader Award viene assegnato ai prodotti EPR che dimostrano un ritorno sull'investimento molto elevato e un costo totale di proprietà molto basso. Questi prodotti sono dotati di eccezionali funzionalità di prevenzione, rilevamento, risposta e reporting di livello aziendale combinate con funzionalità di flusso di lavoro operative e analitiche ottimali.

Le organizzazioni utilizzano i prodotti EPR per rilevare, prevenire, analizzare e rispondere ad attacchi mirati come Advanced Persistent Threat (ATP). Dovrebbero essere in grado di rilevare e bloccare malware e attacchi di rete mirati a singole workstation, oltre a gestire attacchi a più fasi volti a infiltrarsi nell'intera rete di un'organizzazione.

Test completo dei prodotti EPR

Per ogni prodotto testato è stata fissata una finestra temporale di 24 ore dopo l'inizio di un attacco. I tester hanno esaminato la capacità di ogni prodotto di intraprendere azioni correttive, come: B. isolamento di un endpoint dalla rete, ripristino da un'immagine di sistema o modifica del registro di Windows. AV-Comparatives ha anche testato la capacità di ciascun prodotto di esaminare la natura di un attacco, inclusa una sequenza temporale e un'analisi delle fasi. Infine, è stata valutata la capacità di ciascun prodotto di raccogliere informazioni sugli indicatori di compromissione e di presentarle in una forma facilmente accessibile.

Altro su AV-Comparatives.org

Informazioni sui comparativi AV

AV-Comparatives è un laboratorio di test AV indipendente con sede a Innsbruck, in Austria, che testa pubblicamente software di sicurezza informatica dal 2004. È certificato ISO 9001:2015 per il test del software antivirus indipendente. Ha anche la certificazione EICAR come "Trusted IT Security Testing Lab".