Il gruppo ransomware Akira ha rapidamente guadagnato notorietà. Il gruppo è emerso nel marzo 2023 ed era già il quarto gruppo più attivo in agosto, chiedendo milioni di dollari di riscatto alle sue vittime. Logpoint ha analizzato le tattiche, le tecniche e i processi.

Akira si concentra principalmente su aziende di una vasta gamma di settori nel Regno Unito e negli Stati Uniti, tra cui istruzione, finanza, immobiliare, produzione e consulenza.

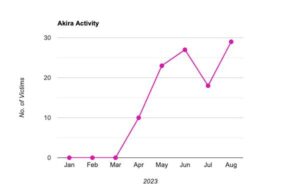

“Akira ha dimostrato di essere estremamente attivo e ha accumulato un lungo elenco di vittime in un breve periodo di tempo. Con ogni attacco, il gruppo si evolve con funzionalità aggiuntive”, afferma Swachchhanda Shrawan Poudel, Logpoint Security Research Engineer. “Il gruppo ha già avuto numerose vittime dalla sua nascita a marzo e non vi è alcun segno che le sue attività stiano diminuendo. È vero il contrario, poiché il numero delle vittime aumenta ogni mese”.

APT Akira già al numero 4 della classifica

Il ransomware è un malware sofisticato che mira a crittografare i file sul sistema della vittima, eliminare le copie shadow e fornire istruzioni per il pagamento del riscatto e il recupero dei dati. Utilizza algoritmi di crittografia, criteri di esclusione e un sistema di comunicazione basato su TOR per eseguire operazioni dannose.

Le indagini di Logpoint hanno scoperto la catena di infezione di Akira attraverso l'analisi del malware. Akira sta prendendo di mira attivamente le VPN Cisco ASA senza autenticazione a più fattori per sfruttare CVE-2023-20269 come punto di ingresso per il loro ransomware. I membri del gruppo utilizzano vari modelli di malware nei loro attacchi che attivano una serie di passaggi per crittografare i file delle vittime, tra cui l'eliminazione delle copie shadow, la ricerca di file e directory e il processo di enumerazione e crittografia.

Il ransomware Akira agisce senza pietà

“L’emergere di Akira dimostra quanto siano importanti le misure di sicurezza informatica di base”, afferma Swachchhanda Shrawan Poudel. “In questo caso, l’implementazione dell’autenticazione a più fattori può fare la differenza tra un attacco informatico devastante e un tentativo di attacco innocuo. Le aziende devono monitorare i rischi e adottare misure di protezione adeguate. Ciò include l’aggiornamento di software e sistemi, il controllo degli account privilegiati e la segmentazione della rete”.

La piattaforma operativa di sicurezza di Logpoint, Converged SIEM, fornisce strumenti e funzionalità completi per identificare, valutare e mitigare l'impatto del ransomware Akira. Grazie a funzionalità come la soluzione endpoint nativa AgentX e SOAR con playbook preconfigurati, i team di sicurezza possono automatizzare le principali fasi di risposta agli incidenti, raccogliere log e dati critici e accelerare il rilevamento e la risoluzione del malware.

Logpoint ha un rapporto completo su Akira sul suo blog. Qui ottieni una visione approfondita della catena delle infezioni, l'analisi tecnica di campioni di malware e consigli per la protezione contro la minaccia.

Maggiori informazioni su Logpoint.com

Informazioni su Logpoint

Logpoint è il produttore di una piattaforma affidabile e innovativa per le operazioni di sicurezza informatica. Con la combinazione di tecnologia avanzata e una profonda comprensione delle sfide dei clienti, Logpoint rafforza le capacità dei team di sicurezza e li aiuta a combattere le minacce attuali e future. Logpoint offre tecnologie di sicurezza SIEM, UEBA, SOAR e SAP che convergono in una piattaforma completa che rileva in modo efficiente le minacce, riduce al minimo i falsi positivi, assegna autonomamente la priorità ai rischi, risponde agli incidenti e altro ancora.