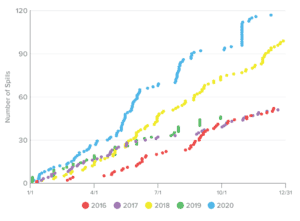

F5 अध्ययन: 2016 के बाद से क्रेडेंशियल घटनाएं दोगुनी हो गई हैं क्रेडेंशियल स्टफिंग रिपोर्ट बड़े पैमाने पर क्रेडेंशियल दुरुपयोग की जांच करती है। 2016 से 2020 तक वार्षिक क्रेडेंशियल से संबंधित घटनाओं की संख्या लगभग दोगुनी हो गई। यह वर्तमान F5 क्रेडेंशियल स्टफिंग रिपोर्ट द्वारा दिखाया गया है।

अपनी तरह के सबसे बड़े अध्ययन में इसी अवधि में चोरी किए गए क्रेडेंशियल्स की संख्या में 46 प्रतिशत की कमी देखी गई। डेटा की औसत मात्रा 63 में 2016 मिलियन रिकॉर्ड से गिरकर पिछले साल 17 मिलियन हो गई। 2020 से 2 में औसत आकार बढ़कर 234 प्रतिशत (2019 मिलियन रिकॉर्ड) हो गया और 2016 (2,75 मिलियन) के बाद सबसे अधिक था।

समझौता किए गए क्रेडेंशियल्स पर कब्जा कर लिया

क्रेडेंशियल स्टफिंग बड़ी मात्रा में समझौता किए गए उपयोगकर्ता नाम और/या ईमेल पते और पासवर्ड जोड़े का शोषण करता है। FBI के अनुसार, यह खतरा 2017 और 2020 (41%) के बीच अमेरिकी वित्तीय क्षेत्र में सुरक्षा घटनाओं का सबसे बड़ा हिस्सा है।

F5 लैब्स की वरिष्ठ निदेशक सारा बोडी ने कहा, "हमलावर सालों से अरबों की साख जमा कर रहे हैं।" "चोरी किए गए क्रेडेंशियल्स एक तेल के स्लीक की तरह होते हैं: एक बार छलकने के बाद, उन्हें साफ करना बहुत मुश्किल होता है क्योंकि अनपेक्षित उपयोगकर्ता उन्हें नहीं बदलते हैं और कुछ कंपनियां क्रेडेंशियल स्टफिंग समाधानों का उपयोग करती हैं। इसलिए यह आश्चर्य की बात नहीं है कि इस अध्ययन अवधि के दौरान हमने मुख्य हमले के प्रकार में HTTP हमलों से क्रेडेंशियल स्टफिंग में बदलाव देखा।

सैंडर विनबर्ग, F5 लैब्स में थ्रेट रिसर्च इंजीलवादी और अध्ययन के सह-लेखक, कंपनियों से सतर्क रहने का आग्रह करते हैं। “दिलचस्प बात यह है कि 2020 में, लीक हुए क्रेडेंशियल्स की कुल मात्रा और आकार में कमी आई है। हालांकि, इसकी अत्यधिक संभावना नहीं है कि सुरक्षा दल डेटा चोरी और धोखाधड़ी के खिलाफ लड़ाई जीतेंगे। कम से कम अब तक अराजक बाजार परिपक्व होते हुए स्थिर होता दिख रहा है।"

खराब पासवर्ड भंडारण - अधिक परिष्कृत हमलावर

स्टडी के मुताबिक अपर्याप्त पासवर्ड स्टोरेज एक बड़ी समस्या बनी हुई है। हालांकि ज्यादातर कंपनियां अपने पासवर्ड हैशिंग एल्गोरिदम का खुलासा नहीं करती हैं, F5 विशेषज्ञ 90 विशिष्ट घटनाओं की जांच करने में सक्षम थे।

पिछले तीन वर्षों में, 42,6 प्रतिशत चोरी किए गए क्रेडेंशियल्स असुरक्षित थे और पासवर्ड सादे पाठ में संग्रहीत किए गए थे। इसके बाद ठीक से परिभाषित पासवर्ड हैश एल्गोरिथम SHA-1 (20%) के साथ एक्सेस डेटा नहीं था। तीसरे स्थान पर bcrypt एल्गोरिथम (16,7%) था। आश्चर्यजनक रूप से, विवादास्पद MD5 हैश एल्गोरिथम के परिणामस्वरूप केवल चोरी किए गए क्रेडेंशियल्स का एक छोटा सा हिस्सा हुआ।

हमलावर "फ़ज़िंग" तकनीकों का उपयोग करते हैं

यह भी ध्यान देने योग्य है कि हमलावर क्रेडेंशियल शोषण की सफलता का अनुकूलन करने के लिए "फ़ज़िंग" तकनीकों का तेजी से उपयोग कर रहे हैं। फ़ज़िंग के साथ, संशोधित इनपुट के साथ बार-बार पार्सर का परीक्षण करके कमजोरियों का पता लगाया जाता है। F5 के अनुसार, समझौता किए गए क्रेडेंशियल्स को सार्वजनिक किए जाने से पहले अधिकांश फ़ज़िंग हमले होते हैं। तदनुसार, अनुभवी हमलावरों के बीच यह अभ्यास अधिक आम है।

चोरी का पता लगाना

2018 क्रेडेंशियल स्टफिंग रिपोर्ट में, F5 ने बताया कि क्रेडेंशियल चोरी को सार्वजनिक ज्ञान बनने में औसतन 15 महीने लग गए। वर्तमान में घटनाओं का पता लगाने का औसत समय सिर्फ 120 महीने है। हालाँकि, यह परिणाम कुछ घटनाओं से तिरछा होता है जहाँ समय अवधि तीन वर्ष या उससे अधिक थी। घटनाओं का पता लगाने का औसत समय XNUMX दिन है। हालाँकि, कंपनियों द्वारा घटना की घोषणा करने से पहले चोरी किए गए डेटा को अक्सर डार्क वेब पर खोजा जाता है।

डार्क वेब पर स्पॉटलाइट

एक चोरी का खुलासा आमतौर पर डार्क वेब फ़ोरम पर क्रेडेंशियल्स के उभरने से जुड़ा होता है। 2020 क्रेडेंशियल स्टफिंग रिपोर्ट के लिए, F5 ने क्रेडेंशियल चोरी और डार्क वेब पर प्रकाशन के बीच समय अंतराल का विश्लेषण किया।

शोधकर्ताओं ने हजारों डेटा उल्लंघनों से लगभग 9 बिलियन क्रेडेंशियल्स के नमूने पर "संग्रह एक्स" नामक एक ऐतिहासिक विश्लेषण किया। क्रेडेंशियल जनवरी 2019 की शुरुआत में डार्क वेब फ़ोरम पर पोस्ट किए गए थे।

पीड़ितों के बीच फॉर्च्यून 500 ग्राहक

F5 ने इन क्रेडेंशियल्स की तुलना सार्वजनिक प्रकटीकरण की तारीख से छह महीने पहले और बाद में ग्राहकों के खिलाफ क्रेडेंशियल स्टफिंग हमलों में उपयोग किए गए उपयोगकर्ता नाम से की। फॉर्च्यून 500 के चार ग्राहकों में दो बैंक, एक रिटेलर और एक किराना कंपनी थी। शेप सिक्योरिटी की तकनीक का उपयोग करते हुए, शोधकर्ता चोरी से लेकर बिक्री और शोषण तक चोरी की साख को ट्रैक करने में सक्षम थे।

12 महीनों के दौरान, वैध लेनदेन और चार वेबसाइटों पर हमले दोनों के लिए 2,9 बिलियन अलग-अलग क्रेडेंशियल्स का उपयोग किया गया था। लगभग एक तिहाई (900 मिलियन) क्रेडेंशियल्स से समझौता किया गया था। बैंकों के साथ वैध मानव लेनदेन (क्रमशः 35% और 25% मामलों में) के दौरान चोरी की साख सबसे अधिक बार सामने आई। 10 प्रतिशत हमलों ने रिटेलर को निशाना बनाया और लगभग 5 प्रतिशत ने किराना कंपनी को निशाना बनाया।

दुर्व्यवहार के पांच चरण

2020 क्रेडेंशियल स्टफिंग रिपोर्ट ने क्रेडेंशियल दुरुपयोग के पांच चरणों की पहचान की।

- चुपचाप और गुप्त रूप से: सार्वजनिक प्रकटीकरण से एक महीने पहले तक समझौता किए गए क्रेडेंशियल्स का गुप्त रूप से उपयोग किया गया था। चार वेबसाइटों पर हमलों में औसतन प्रत्येक क्रेडेंशियल का प्रति दिन 15 से 20 बार उपयोग किया गया था।

- मजबूत वृद्धि: रिलीज से 30 दिन पहले, क्रेडेंशियल्स डार्क वेब पर प्रसारित हुए। अधिक साइबर अपराधियों ने उनका इस्तेमाल किया, यही वजह है कि प्रति दिन हमलों की संख्या में लगातार वृद्धि हुई।

- परिणति: क्रेडेंशियल्स जारी होने के बाद, उन्होंने सबसे बड़ी वेबसाइटों पर "स्क्रिप्ट किडिज़" और अन्य नौसिखियों की कोशिश की। पहला हफ्ता विशेष रूप से तीव्र था, प्रत्येक खाते पर प्रति दिन औसतन 130 से अधिक बार हमला किया गया।

- पतन: पहले महीने के बाद, F5 ने प्रति उपयोगकर्ता प्रति दिन लगभग 28 हमलों का एक नया स्तर देखा। दिलचस्प बात यह है कि यह पहले चरण के दौरान हुए 15 हमलों के शुरुआती आँकड़ों से अधिक है। यह अनुभवहीन हमलावरों द्वारा अभी भी "पुरानी" जानकारी का उपयोग करने के कारण है।

- पुन: उपयोग: कई वेबसाइटों पर क्रेडेंशियल स्टफिंग हमलों को अंजाम देने के बाद, अपराधियों का एक उपसमूह वैध क्रेडेंशियल्स को फिर से तैयार करने और उनका पुन: उपयोग करने के लिए तैयार हो जाता है।

खतरे को कम करें

बोडी कहते हैं, "जब तक उपयोगकर्ताओं को ऑनलाइन खातों में लॉग इन करने की आवश्यकता होती है, तब तक क्रेडेंशियल स्टफिंग एक खतरा बना रहेगा।" "हमलावर अपने हमलों को एंटी-फ्रॉड तकनीकों के अनुकूल बनाना जारी रखेंगे, जिससे क्रेडेंशियल स्टफिंग और धोखाधड़ी से संबंधित अनुकूली, एआई-आधारित नियंत्रणों की एक बड़ी आवश्यकता और अवसर पैदा होगा। सभी हमलों का तुरंत पता लगाना असंभव है। हालांकि, हमलों को इतना महंगा बनाना संभव है कि स्कैमर्स हार मान लें। क्योंकि यही बात साइबर अपराधियों पर भी लागू होती है: समय ही धन है।"

सीधे F5.com की रिपोर्ट पर

F5 नेटवर्क के बारे में F5 (NASDAQ: FFIV) दुनिया के सबसे बड़े उद्यमों, सेवा प्रदाताओं, सरकारी एजेंसियों और उपभोक्ता ब्रांडों को किसी भी ऐप को सुरक्षित रूप से, कहीं भी और विश्वास के साथ डिलीवर करने की स्वतंत्रता देता है। F5 क्लाउड और सुरक्षा समाधान प्रदान करता है जो व्यवसायों को गति और नियंत्रण का त्याग किए बिना उनके द्वारा चुने गए बुनियादी ढांचे का लाभ उठाने में सक्षम बनाता है। अधिक जानकारी के लिए f5.com पर जाएं। F5, इसके साझेदारों और तकनीकों के बारे में अधिक जानकारी के लिए आप हमें LinkedIn और Facebook पर भी विज़िट कर सकते हैं।