नया बाराकुडा अध्ययन फ़िशिंग हमलों के लिए भौगोलिक और नेटवर्क लाल झंडे दिखाता है जिस देश से ईमेल आते हैं और जिन देशों से वे अपने अंतिम गंतव्य तक जाते हैं, वे फ़िशिंग हमलों के महत्वपूर्ण चेतावनी संकेत हैं।

कोलंबिया विश्वविद्यालय के सहयोग से बाराकुडा द्वारा किए गए एक नए अध्ययन ने जनवरी 2 में भेजे गए 2020 बिलियन से अधिक ईमेलों के जियोलोकेशन और नेटवर्क इंफ्रास्ट्रक्चर का विश्लेषण किया, जिसमें 218.000 फ़िशिंग ईमेल शामिल हैं। शोध से पता चला कि फ़िशिंग ईमेल पूर्वी यूरोप, मध्य अमेरिका, मध्य पूर्व और अफ्रीका के कुछ देशों से उत्पन्न होने की अधिक संभावना थी।

2 बिलियन ईमेल = लगभग 220.000 फ़िशिंग ईमेल

उन्हें हानिरहित ईमेल की तुलना में अधिक स्थानों के माध्यम से रूट किए जाने की भी अधिक संभावना है। बड़े, वैध क्लाउड प्रदाताओं से आश्चर्यजनक संख्या में हमले भी हुए। यह संभावित रूप से हमलावरों की इन प्रदाताओं द्वारा होस्ट किए गए वैध सर्वरों और/या ईमेल खातों से समझौता करने की क्षमता के कारण है।

यहां करीब से देखा गया है कि भूगोल और नेटवर्क इंफ्रास्ट्रक्चर फ़िशिंग हमलों को कैसे प्रभावित करते हैं, और इन हमलों का पता लगाने, ब्लॉक करने और कम करने में सहायता के लिए समाधान।

फ़िशिंग हमलों की भौगोलिक और नेटवर्क विशेषताएँ

फ़िशिंग हमलों में, हमलावर सोशल इंजीनियरिंग रणनीति का उपयोग करके पीड़ितों को उपयोगकर्ता नाम, पासवर्ड, क्रेडिट कार्ड नंबर, या बैंक विवरण जैसी व्यक्तिगत जानकारी प्रकट करने के लिए बरगलाते हैं। फ़िशिंग का पता लगाना मुख्य रूप से फ़िशिंग ईमेल की सामग्री और हमलावरों के व्यवहार पर केंद्रित होता है। हालाँकि, फ़िशिंग हमले अधिक जटिल होते जा रहे हैं, जो लोग इन हमलों से खुद को बचाना चाहते हैं, उन्हें भी तेजी से परिष्कृत तरीकों का इस्तेमाल करना चाहिए।

बाराकुडा ने फ़िशिंग ईमेल की नेटवर्क-स्तर की विशेषताओं की जांच की क्योंकि वे हमलावरों के लिए हेरफेर करने के लिए अधिक स्थायी और कठिन हैं। सुरक्षा शोधकर्ताओं ने ईमेल हेडर के "प्राप्त" फ़ील्ड से आईपी पते निकाले, जो ट्रांसमिशन के दौरान ट्रैवर्स किए गए सर्वर के बारे में जानकारी रिकॉर्ड करते हैं। इस डेटा की जांच से यह पता चलता है कि फ़िशिंग ईमेल अपने प्रेषक और प्राप्तकर्ताओं के बीच किस रास्ते पर जाता है। विश्लेषण से तीन प्रमुख निष्कर्ष सामने आए:

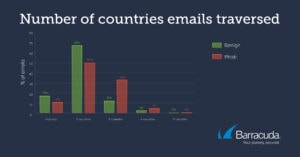

फ़िशिंग ईमेल कम से कम 2 देशों से होकर भेजे जाते हैं

80 प्रतिशत से अधिक अच्छे ईमेल दो या उससे कम देशों से होकर जाते हैं। इसके विपरीत, 60 प्रतिशत से अधिक फ़िशिंग ईमेल के मामले में ऐसा ही है। इसलिए ईमेल द्वारा भेजे जाने वाले विभिन्न देशों की संख्या फ़िशिंग का पता लगाने के लिए एक अच्छे संकेतक के रूप में काम कर सकती है।

पूर्वी यूरोप, मध्य अमेरिका, मध्य पूर्व और अफ्रीका के कुछ हिस्सों में फ़िशिंग की अधिक संभावना वाले देश

सुरक्षा शोधकर्ताओं ने विभिन्न देशों के लिए फ़िशिंग की संभावना भी निर्धारित की है। इस प्रयोजन के लिए, प्रेषक के देश की पहचान जियोलोकेशन डेटा से की गई और प्रत्येक देश के लिए फ़िशिंग संभावना की गणना निम्नानुसार की गई:

फ़िशिंग संभावना = देश से फ़िशिंग ईमेल की संख्या/देश से ईमेल की कुल संख्या

फ़िशिंग ट्रैफ़िक वाले कुछ देशों में फ़िशिंग की संभावना बेहद कम है। उदाहरण के लिए, डेटासेट में 129.369 फ़िशिंग ईमेल यूएस से भेजे गए थे, लेकिन यूएस में केवल 0,02 प्रतिशत फ़िशिंग संभावना है। सामान्य तौर पर, अधिकांश देशों में फ़िशिंग की संभावना 10 प्रतिशत या उससे कम थी। फ़िशिंग की उच्च संभावना वाले फ़िशिंग ईमेल (डेटासेट में 1.000 से अधिक ईमेल) उत्पन्न करने वाले प्रेषक निम्नलिखित देशों या क्षेत्रों (अवरोही क्रम में) से थे:

- लिथुआनिया

- लाटविया

- सर्बिआ

- यूक्रेन

- रूस

- बहामा

- प्यूर्टो रिको

- कोलंबिया

- ईरान

- Palästina

- Kasachstan

हालांकि फ़िशिंग की उच्च संभावना वाले देशों के सभी ईमेल ट्रैफ़िक को ब्लॉक करने का कोई मतलब नहीं है, लेकिन आगे के विश्लेषण के लिए इन देशों के ईमेल फ़्लैग करना एक अच्छा विचार हो सकता है।

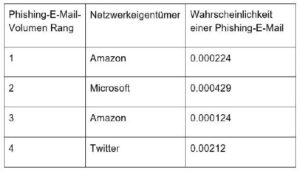

फ़िशिंग ईमेल: अक्सर वैध क्लाउड प्रदाताओं के माध्यम से

आश्चर्यजनक रूप से, सबसे अधिक फ़िशिंग हमलों वाले नेटवर्क बड़े क्लाउड प्रदाताओं के हैं। इसकी अपेक्षा की जा सकती है क्योंकि उनके पास भेजे गए ईमेल की कुल मात्रा भी सबसे अधिक है। ऐसे नेटवर्क के साथ, किसी दिए गए ईमेल के फ़िशिंग ईमेल होने की संभावना बहुत कम होती है। यह संभावना है कि इन नेटवर्कों से उत्पन्न होने वाले अधिकांश हमले समझौता किए गए ईमेल खातों या सर्वरों से उत्पन्न होते हैं, जिनके लिए हमलावर क्रेडेंशियल्स चुराने में सक्षम थे।

इससे यह भी पता चला कि कुछ उच्चतम मात्रा वाले फ़िशिंग हमलावर (नेटवर्क द्वारा) जिनमें फ़िशिंग की उच्च संभावना भी है, अभी भी क्लाउड सेवा प्रदाताओं (रैकस्पेस, सेल्सफ़ोर्स) से संबंधित नेटवर्क से आते हैं। इन नेटवर्कों में शीर्ष नेटवर्कों की तुलना में समग्र ईमेल ट्रैफ़िक कम होता है, लेकिन फिर भी वे फ़िशिंग ईमेलों की एक महत्वपूर्ण मात्रा भेजते हैं। इसलिए, उनके द्वारा भेजे जाने वाले ईमेल के दुर्भावनापूर्ण होने की संभावना बहुत अधिक है (तालिका 2)।

फ़िशिंग हमलों से बचाव के लिए सर्वोत्तम अभ्यास

1. आर्टिफिशियल इंटेलिजेंस का उपयोग कर समाधान

साइबर अपराधी ईमेल गेटवे और स्पैम फिल्टर को बायपास करने के लिए अपनी रणनीति अपनाते हैं। इसलिए, एक ऐसे समाधान को तैनात करना महत्वपूर्ण है जो ब्रांड प्रतिरूपण, व्यवसाय ईमेल समझौता और खाता अधिग्रहण सहित स्पीयर फ़िशिंग हमलों का पता लगाता है और उनसे बचाता है। व्यवसायों को एक ऐसा समाधान परिनियोजित करना चाहिए जो केवल दुर्भावनापूर्ण लिंक या अनुलग्नकों की जाँच पर निर्भर न हो। एक तकनीक जो संगठन के भीतर सामान्य संचार पैटर्न का विश्लेषण करने के लिए मशीन लर्निंग का उपयोग करती है, उन विसंगतियों का पता लगा सकती है जो किसी हमले का संकेत दे सकती हैं।

2. खाता अधिग्रहण सुरक्षा का कार्यान्वयन

सुरक्षा रणनीति को बाहरी ईमेल संदेशों से परे सोचना चाहिए क्योंकि कुछ सबसे हानिकारक और प्रेरक स्पीयर फ़िशिंग हमले समझौता किए गए आंतरिक खातों से भेजे जाते हैं। इसलिए, हमलावरों को भाला फ़िशिंग अभियानों के लिए आधार शिविर के रूप में कंपनी का उपयोग करने से रोका जाना चाहिए। इसे सुरक्षा तकनीक का उपयोग करना चाहिए जो यह पता लगाने के लिए कृत्रिम बुद्धिमत्ता का उपयोग करती है कि कब खातों से समझौता किया गया है और उपयोगकर्ताओं को चेतावनी देने और समझौता किए गए खातों से भेजे गए दुर्भावनापूर्ण ईमेल को हटाने के लिए वास्तविक समय में उपचारात्मक कार्रवाई करने में सक्षम है।

3. प्रशिक्षण के माध्यम से सुरक्षा जागरूकता में सुधार करना

उपयोगकर्ताओं को नवीनतम स्पीयर फ़िशिंग हमलों और रणनीति पर अद्यतित रखा जाना चाहिए। कारोबारियों को यह सुनिश्चित करना चाहिए कि उनके कर्मचारी हमलों का पता लगाने में सक्षम हैं और उन्हें आईटी विभाग को तुरंत रिपोर्ट करने का तरीका पता होना चाहिए। ईमेल, वॉइसमेल और एसएमएस के लिए फ़िशिंग सिमुलेशन की सिफारिश की जाती है ताकि उपयोगकर्ताओं को साइबर हमलों को पहचानने, प्रशिक्षण की प्रभावशीलता का परीक्षण करने और सबसे अधिक जोखिम वाले उपयोगकर्ताओं की पहचान करने के लिए प्रशिक्षित किया जा सके।

फ़िशिंग साइबर अपराधियों द्वारा उपयोग की जाने वाली सर्वाधिक लोकप्रिय युक्तियों में से एक बनी रहेगी। हालांकि, उपरोक्त उपायों से कंपनियां इन हमलों की बाढ़ के खिलाफ पर्याप्त रूप से अपना बचाव कर सकती हैं और सुरक्षा उल्लंघन के जोखिम को काफी कम कर सकती हैं।

[स्टारबॉक्स=5]