हैकर्स के लिए नए अवसर: ओटी सिस्टम पर अपेक्षाकृत कम परिष्कृत हमलों की बढ़ती संख्या। मैंडिएंट कम से कम 2012 से हैकर समूहों पर नज़र रख रहा है जो इंटरनेट-सक्षम ओटी सिस्टम को दलाल या बेचने का दावा करते हैं, लेकिन हाल के वर्षों में घटनाओं की आवृत्ति और सापेक्ष गंभीरता में तेजी से वृद्धि हुई है। एक विश्लेषण।

परिचालन प्रौद्योगिकी (ओटी) नियंत्रण प्रक्रियाओं पर हमले बहुत जटिल माने जाते हैं, क्योंकि किसी विशिष्ट उद्देश्य के लिए लक्षित व्यवधान या नियंत्रण प्रक्रिया का संशोधन आमतौर पर न केवल काफी जटिल होता है, बल्कि समय लेने वाली और संसाधन-उपभोक्ता भी होती है।

अधिक हमले - लेकिन अप्रकाशित भी

हालांकि, मैनडिएंट थ्रेट इंटेलिजेंस ने सरल हमलों को भी देखा है, जिसमें हैकर समूहों ने तकनीकी कौशल और संसाधनों की अलग-अलग डिग्री के साथ ओटी सिस्टम तक पहुंचने और बातचीत करने के लिए सामान्य आईटी उपकरण और विधियों का इस्तेमाल किया।

ये गतिविधियाँ आमतौर पर तकनीकी रूप से बहुत परिष्कृत नहीं होती हैं और विशिष्ट कंपनियों के लिए तैयार नहीं होती हैं। हमलावर वैचारिक, आत्म-केंद्रित या वित्तीय लक्ष्यों का पीछा करते हैं और फिर इंटरनेट से जुड़े कई ओटी सिस्टम द्वारा पेश किए गए अवसरों का लाभ उठाते हैं। चूंकि हैकर्स किसी विशिष्ट परिणाम के लिए लक्ष्य नहीं रखते हैं, वे इंटरनेट पर सुलभ किसी भी लक्ष्य पर हमला करते हैं।

साइबर फिजिकल इंटेलिजेंस टीम

मैंडिएंट की साइबर फिजिकल इंटेलिजेंस टीम ने हाल के वर्षों में इंटरनेट-सक्षम ओटी सिस्टम पर बढ़ते हमलों को देखा है। इस ब्लॉग पोस्ट में, हम पहले के कुछ अज्ञात हमलों को प्रस्तुत करते हैं और सार्वजनिक रूप से ज्ञात सुरक्षा घटनाओं से संबंध दिखाते हैं। जबकि इन हमलों का वास्तविक दुनिया में कोई महत्वपूर्ण प्रभाव नहीं दिखता है, क्योंकि वे अधिक सामान्य और संभावित रूप से गंभीर होते जा रहे हैं, हम एक विश्लेषण प्रदान करते हैं और संभावित जोखिमों और परिणामों के बारे में जानकारी प्रदान करते हैं।

इंटरनेट-सक्षम ओटी सिस्टम पर हमले बढ़ रहे हैं

मैंडिएंट कम से कम 2012 से हैकर समूहों पर नज़र रख रहा है जो इंटरनेट-सक्षम ओटी सिस्टम को दलाल या बेचने का दावा करते हैं, लेकिन हाल के वर्षों में घटनाओं की आवृत्ति और सापेक्ष गंभीरता में तेजी से वृद्धि हुई है। ज्यादातर मामलों में, हमलावर समझौता किए गए सिस्टम तक पहुंच का मुद्रीकरण करने का प्रयास करते हैं, लेकिन कुछ केवल अपने ज्ञान को आगे बढ़ाते हैं। हाल ही में, हमने कम कुशल हमलावरों को इंटरनेट से जुड़े संसाधनों तक पहुंच प्राप्त करने, उनसे बातचीत करने, या डेटा पुनर्प्राप्त करने के लिए प्रसिद्ध युक्तियों, तकनीकों और प्रक्रियाओं (टीटीपी) और मानक उपकरणों का उपयोग करते हुए देखा है। ऐसे हमले विरले ही पहले हुए हैं।

इन कम परिष्कृत हमलों में विविध उद्योगों में विविध लक्ष्य थे, सौर पैनलों और जल नियंत्रण प्रणालियों से लेकर शैक्षणिक संस्थानों और घरों में स्वचालन (बीए) और सुरक्षा प्रणालियों के निर्माण तक। महत्वपूर्ण अवसंरचनाओं में कुछ लक्ष्य बहुत संवेदनशील होते हैं, जबकि अन्य में लगभग कोई जोखिम नहीं होता है।

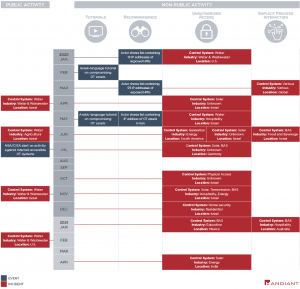

समयरेखा महत्वपूर्ण वृद्धि दर्शाती है

नीचे दी गई समयरेखा ओटी सिस्टम पर कुछ सार्वजनिक रूप से ज्ञात और पहले के अघोषित हमलों को दिखाती है जो मैंडियंट ने 2020 और 2021 की शुरुआत के बीच देखे थे। हम यह बताना चाहेंगे कि यह बहुत संभव है कि इन घटनाओं में प्रक्रियाओं के साथ कोई अंतःक्रिया हुई हो। हालाँकि, यह विश्वसनीय रूप से सिद्ध नहीं किया जा सकता है, क्योंकि सबूत आमतौर पर स्वयं हमलावरों से आते हैं। Fireeye या Mandiant पर एक ब्लॉग पोस्ट एक विस्तारित विश्लेषण और व्यक्तिगत कदम दिखाता है।

FireEye.com पर अधिक

Trellix के बारे में ट्रेलिक्स साइबर सुरक्षा के भविष्य को फिर से परिभाषित करने वाली एक वैश्विक कंपनी है। कंपनी का ओपन एंड नेटिव एक्सटेंडेड डिटेक्शन एंड रिस्पांस (एक्सडीआर) प्लेटफॉर्म आज के सबसे उन्नत खतरों का सामना करने वाले संगठनों को यह विश्वास दिलाने में मदद करता है कि उनके संचालन सुरक्षित और लचीले हैं। ट्रेलिक्स सुरक्षा विशेषज्ञ, एक व्यापक भागीदार पारिस्थितिकी तंत्र के साथ, 40.000 से अधिक व्यापार और सरकारी ग्राहकों का समर्थन करने के लिए मशीन लर्निंग और ऑटोमेशन के माध्यम से प्रौद्योगिकी नवाचार में तेजी लाते हैं।