OpenAI के AI सिस्टम ChatGPT के पूर्ण उपयोग के लिए ग्राहक की पहुंच आवश्यक है। रूसी हैकर वर्तमान में अपने दुर्भावनापूर्ण लक्ष्यों को प्राप्त करने के लिए चैटजीपीटी का उपयोग करने के लिए इस पहुंच को बायपास करने के तरीकों की तलाश कर रहे हैं। लेकिन अभी बहुत सारे हैकर यही चाहते हैं। डार्क वेब से बातचीत नोट्स।

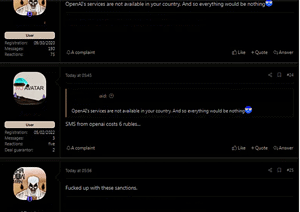

चेक प्वाइंट रिसर्च (सीपीआर) रूसी हैकर्स द्वारा दुर्भावनापूर्ण उद्देश्यों के लिए चैटजीपीटी का उपयोग करने के लिए ओपनएआई प्रतिबंधों को बायपास करने के प्रयासों की निगरानी कर रहा है। अंडरग्राउंड फ़ोरम में, हैकर चर्चा कर रहे हैं कि IP पते, भुगतान कार्ड और फ़ोन नंबरों के नियंत्रण को कैसे बायपास किया जाए - ये सभी रूस से ChatGPT तक पहुँचने के लिए आवश्यक हैं। CPR ने जो देखा उसके स्क्रीनशॉट साझा करता है और सभी देशों के हैकरों द्वारा अपने आपराधिक हलकों का विस्तार करने के लिए ChatGPT में तेजी से बढ़ती रुचि के बारे में चेतावनी देता है।

हैकर्स डार्क वेब पर चर्चा करते हैं

ChatGPT तक पहुँच प्राप्त करने के लिए OpenAI के देश-विशिष्ट प्रतिबंधों को बायपास करना विशेष रूप से कठिन नहीं है। फिलहाल, सुरक्षा शोधकर्ता देखते हैं कि रूसी हैकर पहले से ही चर्चा कर रहे हैं और जाँच कर रहे हैं कि दुर्भावनापूर्ण उद्देश्यों के लिए चैटजीपीटी का उपयोग करने के लिए जियोफेंसिंग को कैसे बायपास किया जाए। चेक प्वाइंट रिसर्च का मानना है कि ये हैकर चैटजीपीटी को अपने दैनिक आपराधिक संचालन में लागू करने और इसकी क्षमताओं का परीक्षण करने का प्रयास करेंगे। चैटजीपीटी में साइबर अपराधियों की दिलचस्पी बढ़ रही है क्योंकि इसके पीछे एआई तकनीक हैकर को पैसे बचाने में मदद कर सकती है।

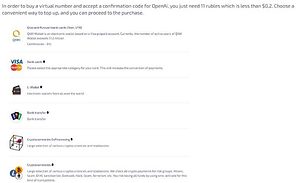

🔎 1. एक हैकर पूछता है कि OpenAI पर एक अपग्रेड किए गए खाते के भुगतान के लिए चोरी किए गए भुगतान कार्ड का उपयोग करने का सबसे अच्छा तरीका क्या है जो अधिक शक्तिशाली और विशेष मॉडल और सुविधाओं तक पहुंच प्रदान करता है।

🔎 3. सामान्य तौर पर, रूसी अर्ध-कानूनी ऑनलाइन एसएमएस सेवाओं में कई गाइड हैं जो दिखाते हैं कि चैटजीपीटी में पंजीकरण कैसे करें। चेक प्वाइंट में इसके उदाहरण पहले से ही उपयोग किए जा रहे हैं।

अभी तक कोई बड़ा खतरा नहीं - अभी तक

"अल्पावधि में, हमें विश्वास नहीं है कि यह नई एआई तकनीक पूरे खतरे के परिदृश्य को उल्टा कर देगी, बल्कि बड़े पैमाने पर उत्पादित मैलवेयर और सबसे महत्वपूर्ण रूप से बेहतर ढंग से तैयार किए गए फ़िशिंग ईमेल में वृद्धि करेगी। हालांकि, लंबी अवधि में, इस एआई तकनीक को एकीकृत और बेहतर बनाना पूरी तरह से और खराब तरीके से हैकर्स के निर्माण और उपयोगकर्ताओं पर अपने साइबर खतरों को उजागर करने के तरीके को बदल सकता है।

CheckPoint.com पर अधिक

चेक प्वाइंट के बारे में चेक प्वाइंट सॉफ्टवेयर टेक्नोलॉजीज जीएमबीएच (www.checkpoint.com/de) दुनिया भर में सार्वजनिक प्रशासन और कंपनियों के लिए साइबर सुरक्षा समाधान का एक अग्रणी प्रदाता है। समाधान ग्राहकों को मैलवेयर, रैंसमवेयर और अन्य प्रकार के हमलों की उद्योग-अग्रणी पहचान दर के साथ साइबर हमलों से बचाते हैं। चेक प्वाइंट एक बहुस्तरीय सुरक्षा वास्तुकला प्रदान करता है जो क्लाउड, नेटवर्क और मोबाइल उपकरणों में कॉर्पोरेट जानकारी की सुरक्षा करता है, और सबसे व्यापक और सहज "नियंत्रण का एक बिंदु" सुरक्षा प्रबंधन प्रणाली है। चेक प्वाइंट सभी आकारों के 100.000 से अधिक व्यवसायों की सुरक्षा करता है।