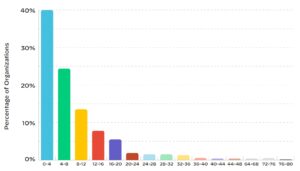

द क्लाउड थ्रेट रिपोर्ट वॉल्यूम 7 से पता चलता है: एक सुरक्षा दल के लिए अलर्ट के बाद, हमलावरों के पास 40 प्रतिशत मामलों में अपना हमला करने के लिए 4 दिन तक का समय होता है। हमलावरों को 60 प्रतिशत अप्रकाशित उच्च या महत्वपूर्ण कमजोरियों से मदद मिलती है।

क्लाउड हमले की सतह क्लाउड की तरह ही गतिशील है। जैसे-जैसे दुनिया भर के संगठन क्लाउड में डेटा साझा, स्टोर और प्रबंधित करते हैं, व्यवसायों के लिए हमले की सतह तेजी से बढ़ रही है। यह विस्तार अक्सर अज्ञात, अनदेखे या खराब तरीके से सुरक्षित तरीके से होता है। हमलावरों के लिए, क्लाउड में प्रत्येक वर्कलोड एक अवसर का प्रतिनिधित्व करता है, और उचित प्रबंधन के बिना, संगठनों को असंख्य जोखिमों का सामना करना पड़ता है।

हमले का लक्ष्य: क्लाउड में हर दिन समस्याएँ

जबकि पिछली रिपोर्टों ने एक ही खतरे पर ध्यान केंद्रित किया है (उदाहरण के लिए, पहचान पहुंच प्रबंधन, आपूर्ति श्रृंखला हमले, और कंटेनर सुरक्षा), यूनिट 42 क्लाउड थ्रेट रिपोर्ट वॉल्यूम 7 "विस्तारित हमले की सतह को नेविगेट करना" एक बड़ी, व्यापक समस्या को संबोधित करता है: हमलावर निपुण हो जाते हैं क्लाउड में सामान्य, रोजमर्रा की समस्याओं का दोहन करने में। इन समस्याओं में गलत कॉन्फ़िगरेशन, कमजोर क्रेडेंशियल, प्रमाणीकरण की कमी, पैच न की गई भेद्यता, और दुर्भावनापूर्ण ओपन सोर्स सॉफ़्टवेयर (OSS) पैकेज शामिल हैं।

रिपोर्ट 42 में यूनिट 2022 द्वारा देखे गए बादल हमलों के वास्तविक दुनिया के दो अलग-अलग उदाहरणों का विश्लेषण प्रदान करती है। पीड़ितों को गुमनाम और डी-पहचानने के बाद, शोधकर्ताओं ने खुलासा किया कि कैसे हमलावरों ने डार्क वेब पर लीक हुए संवेदनशील डेटा और रैंसमवेयर के कारण होने वाले व्यावसायिक व्यवधान का फायदा उठाया।

रिपोर्ट के महत्वपूर्ण निष्कर्ष

- एक सुरक्षा घटना को हल करने में औसतन सुरक्षा टीमों को 145 घंटे (लगभग छह दिन) लगते हैं। 60 प्रतिशत कंपनियां सुरक्षा मुद्दों को हल करने में चार दिन से अधिक समय लेती हैं।

- अधिकांश उद्यम क्लाउड परिवेशों में, 80 प्रतिशत अलार्म केवल XNUMX प्रतिशत सुरक्षा नीतियों द्वारा ट्रिगर किए जाते हैं।

- उत्पादन में 63 प्रतिशत कोडबेस में उच्च या महत्वपूर्ण रेटिंग वाली अभेद्यताएं हैं (सीवीएसएस> = 7.0)

- 76 प्रतिशत संगठन कंसोल उपयोगकर्ताओं के लिए MFA लागू नहीं करते हैं, जबकि 58 प्रतिशत संगठन रूट/व्यवस्थापक उपयोगकर्ताओं के लिए MFA लागू नहीं करते हैं।

क्लाउड में सामान्य निगरानी के उपाय

2022 में एकत्र किए गए व्यापक डेटा के आधार पर, रिपोर्ट वास्तविक दुनिया के सुरक्षा उल्लंघनों की जांच करती है जो मध्यम आकार और बड़े संगठनों को प्रभावित करते हैं। वह हजारों मल्टी-क्लाउड परिवेशों में देखे गए मुद्दों का वर्णन करता है और क्लाउड पर ओएसएस कमजोरियों के प्रभाव का विश्लेषण करता है। विशेष रूप से, शोधकर्ताओं ने 210.000 विभिन्न कंपनियों में 1.300 क्लाउड खातों में वर्कलोड का विश्लेषण किया। चूंकि कई कंपनियों के पास अब कई क्लाउड कार्यान्वयन हैं, हमलावरों द्वारा कमजोरियों को तेजी से लक्षित किया जा रहा है।

क्या आप के पास कुछ वक़्त है?

हमारे 2023 उपयोगकर्ता सर्वेक्षण के लिए कुछ मिनट निकालें और B2B-CYBER-SECURITY.de को बेहतर बनाने में मदद करें!आपको केवल 10 प्रश्नों का उत्तर देना है और आपके पास Kaspersky, ESET और Bitdefender से पुरस्कार जीतने का तत्काल अवसर है।

यहां आप सीधे सर्वे में जाते हैं

जबकि असुरक्षित कॉन्फ़िगरेशन जैसी उपयोगकर्ता त्रुटियां मुख्य समस्या बनी हुई हैं, यूनिट 42 के शोधकर्ताओं ने तैयार किए गए टेम्प्लेट और क्लाउड सेवा प्रदाताओं (सीएसपी) द्वारा प्रदान किए गए डिफ़ॉल्ट कॉन्फ़िगरेशन से उत्पन्न होने वाले मुद्दों की भी पहचान की है। हालाँकि ये सेटिंग्स और सुविधाएँ सुविधाजनक हैं और नई तकनीकों को अपनाना आसान बनाती हैं, फिर भी वे उपयोगकर्ताओं को शुरू करने के लिए सबसे सुरक्षित स्थान पर नहीं रखती हैं।

अनुकरणीय परिणाम:

- 76 प्रतिशत संगठन कंसोल उपयोगकर्ताओं के लिए MFA लागू नहीं कर रहे हैं।

- सार्वजनिक रूप से सुलभ भंडारण बकेट के 63 प्रतिशत में संवेदनशील डेटा पाया गया।

क्लाउड: ओपन सोर्स सॉफ़्टवेयर (OSS) के जोखिम

क्लाउड क्रांति के पीछे ओपन सोर्स सॉफ्टवेयर ड्राइविंग बलों में से एक था। हालाँकि, क्लाउड में OSS के बढ़ते उपयोग से जटिलता भी बढ़ती है - और इसके साथ अप्रचलित या बंद सॉफ़्टवेयर, दुर्भावनापूर्ण सामग्री और धीमे पैचिंग चक्रों की संभावना होती है। यह ओएसएस को अनुप्रयोगों में एकीकृत करने से पहले इसे मान्य करने के लिए अंतिम उपयोगकर्ताओं की जिम्मेदारी बनाता है। यह कार्य विशेष रूप से कठिन होता है जब कंपनियों को कई परियोजनाओं का प्रबंधन करना पड़ता है, जो सभी संभावित रूप से हजारों ओएसएस पर निर्भर करते हैं।

अनुशंसाएँ: हमलावरों के लिए जीवन कठिन बनाएं

उद्यमों को क्लाउड-नेटिव एप्लिकेशन के लिए हमले की सतह के बढ़ने की उम्मीद करनी चाहिए क्योंकि हमलावर क्लाउड इंफ्रास्ट्रक्चर, एपीआई और सॉफ्टवेयर आपूर्ति श्रृंखला के गलत कॉन्फ़िगरेशन पर हमला करने के लिए तेजी से रचनात्मक तरीके ढूंढते हैं।

इन खतरों से बचाने के लिए, रिपोर्ट क्लाउड सुरक्षा अंतरालों को बंद करने पर व्यावहारिक मार्गदर्शन प्रदान करती है, जैसे:

सभी क्लाउड वर्कलोड के लिए एक स्वचालित बैकअप प्रक्रिया होनी चाहिए जो विफलता की स्थिति में व्यावसायिक संचालन को बाधित करेगी। विफलता के एक बिंदु से बचने के लिए बैकअप को कई भौगोलिक स्थानों में उत्पादन वातावरण से अलग संरक्षित स्थानों में संग्रहित किया जाना चाहिए। सभी संगठनों के पास व्यवसाय निरंतरता और डिजास्टर रिकवरी (BC/DR) योजनाएँ होनी चाहिए जिनमें बैकअप से पुनर्स्थापित करने की प्रक्रिया शामिल है।

इसके अलावा, शोधकर्ताओं का अनुमान है कि उद्योग क्लाउड-नेटिव एप्लिकेशन प्रोटेक्शन प्लेटफॉर्म (CNAPPs) की ओर बिंदु सुरक्षा समाधानों से दूर हो जाएगा जो पूरे एप्लिकेशन डेवलपमेंट जीवनचक्र में क्षमताओं का एक पूर्ण स्पेक्ट्रम प्रदान करता है। गार्टनर इस दावे का समर्थन करता है कि CNAPP अपनाने में महत्वपूर्ण वृद्धि होगी, 70 और 2021 के बीच CNAPPs के बारे में ग्राहकों की पूछताछ में 2022% की वृद्धि दर्ज की जाएगी।

PaloAltoNetworks.com पर अधिक

पालो अल्टो नेटवर्क के बारे में पालो अल्टो नेटवर्क्स, साइबर सुरक्षा समाधानों में वैश्विक अग्रणी, क्लाउड-आधारित भविष्य को उन तकनीकों के साथ आकार दे रहा है जो लोगों और व्यवसायों के काम करने के तरीके को बदल देती हैं। हमारा मिशन पसंदीदा साइबर सुरक्षा भागीदार बनना और हमारे डिजिटल जीवन के तरीके की रक्षा करना है। हम आर्टिफिशियल इंटेलिजेंस, एनालिटिक्स, ऑटोमेशन और ऑर्केस्ट्रेशन में नवीनतम सफलताओं का लाभ उठाते हुए निरंतर नवाचार के साथ दुनिया की सबसे बड़ी सुरक्षा चुनौतियों का समाधान करने में आपकी सहायता करते हैं। एक एकीकृत मंच प्रदान करके और भागीदारों के बढ़ते पारिस्थितिकी तंत्र को सशक्त बनाकर, हम क्लाउड, नेटवर्क और मोबाइल उपकरणों में हजारों व्यवसायों की सुरक्षा करने में अग्रणी हैं। हमारा विजन एक ऐसी दुनिया है जहां हर दिन पहले से ज्यादा सुरक्षित है।