ट्रेंड माइक्रो ने औद्योगिक नियंत्रण प्रणालियों को निशाना बनाने वाले रैंसमवेयर की चेतावनी दी है। जर्मनी विशेष रूप से ग्रेवेयर से बुरी तरह प्रभावित है, और मैलवेयर के लिए वैश्विक मध्य क्षेत्र में है। अध्ययन "आईसीएस एंडपॉइंट्स को प्रभावित करने वाले खतरों पर 2020 रिपोर्ट" आधार के रूप में कार्य करता है।

ट्रेंड माइक्रो, साइबर सुरक्षा समाधान के दुनिया के अग्रणी प्रदाताओं में से एक, ने आज एक नई रिपोर्ट जारी की है जो औद्योगिक सुविधाओं पर रैंसमवेयर हमलों से डाउनटाइम और संवेदनशील डेटा की चोरी के बढ़ते जोखिम पर प्रकाश डालती है।

औद्योगिक नियंत्रण प्रणालियों को सुरक्षित करना कठिन है

“औद्योगिक नियंत्रण प्रणालियों को सुरक्षित करना अविश्वसनीय रूप से कठिन है। ट्रेंड माइक्रो में आईओटी सुरक्षा प्रचारक यूरोप के उडो श्नाइडर कहते हैं, ''इससे कई सुरक्षा खामियां पैदा होती हैं जिनका साइबर अपराधी लक्षित तरीके से अधिक से अधिक फायदा उठा रहे हैं।'' "यह देखते हुए कि अमेरिकी सरकार अब रैंसमवेयर हमलों को आतंकवाद के समान गंभीरता से ले रही है, हमें उम्मीद है कि हमारे नवीनतम अध्ययन के परिणाम औद्योगिक सुविधा ऑपरेटरों को उनके सुरक्षा प्रयासों को प्राथमिकता देने और फिर से ध्यान केंद्रित करने में मदद करेंगे।"

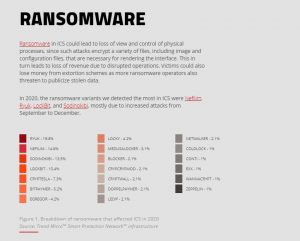

बिजली आपूर्ति, विनिर्माण संयंत्रों और अन्य औद्योगिक संचालन के एक अभिन्न अंग के रूप में, औद्योगिक नियंत्रण प्रणाली (आईसीएस) का उपयोग आईटी-ओटी नेटवर्क में औद्योगिक प्रक्रियाओं की निगरानी और नियंत्रण के लिए किया जाता है। यदि रैंसमवेयर इन प्रणालियों में अपना रास्ता खोज लेता है, तो यह कई दिनों के लिए परिचालन बंद कर सकता है और यह जोखिम बढ़ा सकता है कि ड्राफ्ट, प्रोग्राम और अन्य संवेदनशील दस्तावेज़ डार्क वेब पर अपना रास्ता खोज लेंगे। ट्रेंड माइक्रो की रिपोर्ट से पता चलता है कि रयूक (20 प्रतिशत), नेफिलिम (14,6 प्रतिशत), सोडिनोकिबी (13,5 प्रतिशत), और लॉकबिट (10,4 प्रतिशत) मैलवेयर परिवारों के वेरिएंट 2020 में आधे से अधिक आईसीएस रैंसमवेयर संक्रमणों के लिए जिम्मेदार हैं।

जाने-माने मैलवेयर परिवार ICS पर हमला करते हैं

जापान (4,7 प्रतिशत) या संयुक्त राज्य अमेरिका (9,8 प्रतिशत) जैसे देशों की तुलना में, जो जर्मनी के साथ, आईसीएस एंडपॉइंट के साथ आईटी/ओटी नेटवर्क की सबसे बड़ी संख्या वाले दस देशों में से हैं, जर्मनी में 17,3, XNUMX प्रतिशत है। ग्रेवेयर का तुलनात्मक रूप से उच्च प्रतिशत। ग्रेवेयर एक शब्द है जिसका उपयोग संभावित रूप से अवांछित एप्लिकेशन, एडवेयर (प्रोग्राम जो अवांछित विज्ञापन प्रदर्शित करते हैं), या हैकिंग टूल का वर्णन करने के लिए किया जाता है। इसके अलावा, जापानी सुरक्षा प्रदाता के अध्ययन से पता चलता है कि जर्मनी में औद्योगिक नियंत्रण प्रणालियाँ दुनिया भर में सबसे अधिक एडवेयर से संक्रमित हैं - ज्यादातर सॉफ्टवेयर टूल के साथ बंडल किए गए प्रोग्रामों के कारण।

अध्ययन में और भी निष्कर्ष शामिल हैं

- ख़तरनाक अभिनेता अनपैच्ड ऑपरेटिंग सिस्टम का उपयोग करके क्रिप्टोकरेंसी को माइन करने के लिए आईसीएस एंडपॉइंट को संक्रमित करते हैं जो अभी भी इटरनलब्लू के लिए असुरक्षित हैं।

- कन्फ़िकर के वेरिएंट नए ऑपरेटिंग सिस्टम के साथ एडमिन शेयरों को मजबूर करके आईसीएस एंडपॉइंट तक फैल गए।

- ऑटोरन, गामारू और पेलेवो जैसे पुराने मैलवेयर अभी भी आईटी/ओटी नेटवर्क में व्याप्त हैं, जो हटाने योग्य ड्राइव के माध्यम से फैल रहे हैं।

रैनसमवेयर आईसीएस को निशाना बनाता है: रयूक लगभग 20 प्रतिशत के साथ हमलों का नेतृत्व करता है (छवि: ट्रेंड माइक्रो)।

अध्ययन में आईटी सुरक्षा और ओटी टीमों को अधिक प्रभावी सुरक्षा रणनीतियों को विकसित करने के लिए महत्वपूर्ण प्रणालियों और निर्भरताओं, जैसे ओएस संगतता और रनटाइम आवश्यकताओं की पहचान करने के लिए एक साथ मिलकर काम करने के लिए कहा गया है।

ट्रेंड माइक्रो निम्नलिखित सिफारिशें करता है

- कमजोरियों को तुरंत ठीक करना आवश्यक है। यदि यह संभव नहीं है, तो कंपनियों को नेटवर्क विभाजन या वर्चुअल पैचिंग पर विचार करना चाहिए।

- संगठन IoCs (समझौते के संकेतक) के लिए नेटवर्क को स्कैन करने के लिए एप्लिकेशन नियंत्रण सॉफ़्टवेयर और खतरे का पता लगाने और प्रतिक्रिया उपकरणों का उपयोग करके संक्रमण के स्रोतों को शामिल करके घुसपैठ के बाद रैंसमवेयर का मुकाबला कर सकते हैं।

- क्रेडेंशियल ब्रूट फ़ोर्सिंग के माध्यम से अनधिकृत पहुंच को रोकने के लिए नेटवर्क शेयरों को प्रतिबंधित किया जाना चाहिए और मजबूत उपयोगकर्ता नाम/पासवर्ड संयोजन लागू किया जाना चाहिए।

- आईडीएस (घुसपैठ डिटेक्शन सिस्टम) या आईपीएस (घुसपैठ रोकथाम सिस्टम) सामान्य नेटवर्क व्यवहार को पकड़ सकता है और संदिग्ध गतिविधि का जल्दी पता लगा सकता है।

- उद्यमों को नियमित रूप से आईसीएस एंडपॉइंट को स्टैंडअलोन टूल के साथ स्कैन करना चाहिए, यहां तक कि कथित एयर-गैप वातावरण में भी।

- यूएसबी मैलवेयर स्कैनर एयर-गैप्ड एंडपॉइंट्स के बीच डेटा ट्रांसफर के लिए उपयोग की जाने वाली हटाने योग्य ड्राइव को स्कैन कर सकता है।

- उद्यमों को ओटी नेटवर्क प्रशासकों और ऑपरेटरों पर कम से कम विशेषाधिकार का सिद्धांत लागू करना चाहिए।

आईसीएस एंडपॉइंट्स को प्रभावित करने वाले खतरों पर पूरी 2020 रिपोर्ट ऑनलाइन उपलब्ध है।

TrendMicro.com पर अधिक

ट्रेंड माइक्रो के बारे में आईटी सुरक्षा के दुनिया के अग्रणी प्रदाताओं में से एक के रूप में, ट्रेंड माइक्रो डिजिटल डेटा एक्सचेंज के लिए एक सुरक्षित दुनिया बनाने में मदद करता है। 30 से अधिक वर्षों की सुरक्षा विशेषज्ञता, वैश्विक खतरा अनुसंधान और निरंतर नवाचार के साथ, ट्रेंड माइक्रो व्यवसायों, सरकारी एजेंसियों और उपभोक्ताओं के लिए सुरक्षा प्रदान करता है। हमारी XGen™ सुरक्षा रणनीति के लिए धन्यवाद, हमारे समाधान अग्रणी-एज वातावरण के लिए अनुकूलित रक्षा तकनीकों के एक क्रॉस-जेनरेशनल संयोजन से लाभान्वित होते हैं। नेटवर्क की खतरे की जानकारी बेहतर और तेज सुरक्षा को सक्षम बनाती है। क्लाउड वर्कलोड, एंडपॉइंट्स, ईमेल, IIoT और नेटवर्क के लिए अनुकूलित, हमारे कनेक्टेड समाधान तेजी से खतरे का पता लगाने और प्रतिक्रिया के लिए पूरे उद्यम में केंद्रीकृत दृश्यता प्रदान करते हैं।