पैच प्रबंधन पर एक नए इवंती अध्ययन से पता चलता है कि लगभग तीन-चौथाई आईटी सुरक्षा पेशेवर पैचिंग को बहुत जटिल और समय लेने वाला पाते हैं। हालांकि, समय की कमी और कमजोरियों और पैच की अस्पष्ट प्राथमिकता कंपनियों को साइबर हमलों के जोखिम के लिए उजागर करती है।

इवांती, ऑटोमेशन प्लेटफॉर्म जो क्लाउड से एज तक आईटी संपत्तियों की खोज, प्रबंधन, सुरक्षा और रखरखाव करता है, ने आज पैचिंग पर एक अध्ययन के परिणाम जारी किए। इसके अनुसार, आईटी और सुरक्षा पेशेवरों के बहुमत (71%) पैचिंग को बहुत जटिल, बोझिल और समय लेने वाला पाते हैं। कोरोना महामारी का भी इस विषय पर प्रभाव पड़ रहा है: सर्वेक्षण में शामिल 57% लोगों ने कहा कि दूरस्थ कार्य ने पैच प्रबंधन की जटिलता और दायरा बढ़ा दिया है। कम से कम इस वजह से, पैचिंग अक्सर अन्य कार्यों के लिए पीछे की सीट लेती है, जैसा कि सर्वेक्षण में शामिल 62% ने कहा है।

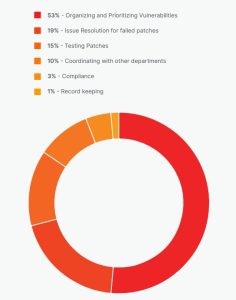

सर्वेक्षण के अनुसार, पैच में (बहुत अधिक) समय लगता है

लेकिन पैचिंग करते समय सुरक्षा दल वास्तव में क्या करने में अपना समय व्यतीत करते हैं? 53% सर्वेक्षण उत्तरदाताओं ने कहा कि महत्वपूर्ण कमजोरियों को प्रबंधित करने और प्राथमिकता देने में उनका अधिकांश समय लगता है। दूसरे स्थान पर विफल पैच (19%), फिर परीक्षण पैच (15%) और अंत में अन्य विभागों के साथ समन्वय (10%) का समाधान प्रदान करना है। पैचिंग करते समय आईटी और सुरक्षा टीमों के सामने आने वाली चुनौतियाँ 49% उत्तरदाताओं को अपने संगठन के वर्तमान पैच प्रबंधन प्रोटोकॉल को जोखिम को प्रभावी ढंग से कम करने के लिए अपर्याप्त लगने का कारण हो सकता है।

हमलावर तेज हो गए

साथ ही, जिस दर पर कमजोर बिंदुओं को हथियार बनाया जा रहा है, वह लगातार बढ़ रहा है। इसलिए, हमलों से बचाव के लिए गति भी एक महत्वपूर्ण कारक है। इसे परिप्रेक्ष्य में रखने के लिए, कंपनियों को उपलब्ध पैच को रोल आउट करने में औसतन 100 से 120 दिन लगते हैं। हालांकि, रैंड कॉर्पोरेशन के विश्लेषण के अनुसार, एक व्यवहार्य शोषण विकसित करने के लिए भेद्यता का खुलासा होने के समय से केवल 22 दिनों के औसत में खतरे वाले अभिनेताओं का समय लगता है।

जोहान्स कार्ल, एक्सपर्ट मैनेजर प्रीसेल्स - यूएक्सएम एंड सिक्योरिटी एट इवंती, अध्ययन का मूल्यांकन करते हैं: "ये परिणाम ऐसे समय में आए हैं जब आईटी और सुरक्षा दल 'एवरीवेयर वर्कप्लेस' की चुनौतियों का सामना कर रहे हैं: टीमें तेजी से वितरित काम कर रही हैं - एक पूरी तरह से नए तरीके से आयाम। इस संदर्भ में रैंसमवेयर के हमले भी बढ़ रहे हैं, जिसके आर्थिक और राजनीतिक निहितार्थ भी हैं। अधिकांश संगठनों के पास रैंसमवेयर जैसे मौजूदा खतरों को सभी संबंधित शोषित कमजोरियों के साथ सहसंबंधित करने के लिए दृश्यता या संसाधन नहीं हैं। हालांकि, जोखिम-आधारित भेद्यता प्राथमिकता और स्वचालित पैच इंटेलिजेंस का संयोजन उन कमजोरियों को उजागर कर सकता है जिनका रैंसमवेयर के साथ मिलकर सक्रिय रूप से शोषण किया जा रहा है। यह आईटी और सुरक्षा टीमों को पैच तैनात करने और उन मुद्दों को हल करने की अनुमति देता है जो संगठनों को जोखिम में डालते हैं।

WannaCry ने विशेष रूप से पैच न किए गए सिस्टम पर हमला किया

WannaCry रैंसमवेयर हमला, जिसने 200.000 देशों में अनुमानित 150 कंप्यूटरों को एन्क्रिप्ट किया, गंभीर परिणामों का एक प्रमुख उदाहरण है जो पैच को समय पर लागू नहीं किए जाने पर हो सकता है। रैंसमवेयर द्वारा शोषण की गई भेद्यता के लिए एक पैच पहले हमले से पहले कई महीनों तक मौजूद था, लेकिन कई संगठनों ने इसे लागू नहीं किया है। और अब भी, चार साल बाद, दो-तिहाई कंपनियों ने अभी भी अपने सिस्टम को पैच नहीं किया है। फिर भी, WannaCry रैंसमवेयर के हमले अभी भी दुनिया भर के संगठनों को परेशान कर रहे हैं; जनवरी से मार्च 2021 तक, WannaCry रैनसमवेयर से प्रभावित संगठनों की संख्या में 53% की वृद्धि हुई। इवंती ने अध्ययन के लिए उत्तरी अमेरिका और ईएमईए में 500 से अधिक उद्यम आईटी और सुरक्षा पेशेवरों का सर्वेक्षण किया।

Ivanti.com पर अधिक

इवांती के बारे में एकीकृत आईटी की ताकत। इवंती डिजिटल कार्यस्थल को बेहतर संचालन और सुरक्षित करने के लिए आईटी को उद्यम सुरक्षा संचालन से जोड़ती है। हम पीसी, मोबाइल उपकरणों, वर्चुअलाइज्ड इंफ्रास्ट्रक्चर या डेटा सेंटर में आईटी संपत्तियों की पहचान करते हैं - भले ही वे ऑन-प्रिमाइसेस हों या क्लाउड में हों। इवंती आईटी सेवा वितरण में सुधार करती है और विशेषज्ञता और स्वचालित प्रक्रियाओं के माध्यम से व्यावसायिक जोखिम को कम करती है। गोदाम में और पूरी आपूर्ति श्रृंखला में आधुनिक तकनीकों का उपयोग करके, इवंती बैकएंड सिस्टम को बदले बिना - कंपनियों को उनकी डिलीवरी करने की क्षमता में सुधार करने में मदद करता है।