ट्रेंड माइक्रो स्टडी: बूमिंग एक्सेस-ए-ए-सर्विस साइबर क्राइम मार्केट फ्यूल्स रैंसमवेयर अटैक। जर्मनी सबसे अधिक प्रभावित देशों में से एक है।

ट्रेंड माइक्रो, साइबर सुरक्षा समाधान के दुनिया के अग्रणी प्रदाताओं में से एक, एक नया अध्ययन जारी करता है जो अपारदर्शी साइबर अपराध आपूर्ति श्रृंखला पर प्रकाश डालता है जो रैनसमवेयर हमलों में वर्तमान उछाल को प्रेरित करता है। पिछले दो वर्षों में मांग तेजी से बढ़ी है, कई साइबर अपराधी बाजारों में अब अपना स्वयं का एक्सेस-ए-ए-सर्विस डिवीजन है।

एक्सेस-ए-ए-सर्विस के साथ कई नए साइबर क्रिमिनल मार्केट

यह अध्ययन जनवरी से अगस्त 900 तक विभिन्न अंग्रेजी और रूसी भाषा के साइबर अपराध मंचों में शामिल 2021 से अधिक एक्सेस ब्रोकर लिस्टिंग के विश्लेषण पर आधारित है।

दुनिया भर में 36 प्रतिशत विज्ञापनों के साथ शिक्षा सबसे अधिक प्रभावित क्षेत्र है। इस प्रकार यह दूसरे और तीसरे सबसे आम लक्ष्य उद्योगों के रूप में प्रस्तावों की संख्या से तीन गुना से अधिक है: उत्पादन और सेवा क्षेत्र प्रत्येक का 11 प्रतिशत है। सबसे अधिक प्रभावित देशों में संयुक्त राज्य अमेरिका, स्पेन, जर्मनी, फ्रांस और यूनाइटेड किंगडम शामिल हैं। जर्मनी में, विनिर्माण उद्योग 28 प्रतिशत प्रस्तावों से सबसे अधिक प्रभावित हुआ है, इसके बाद शिक्षा प्रणाली 26 प्रतिशत के साथ प्रभावित हुई है।

घटना प्रतिक्रिया टीमों को हमले की श्रृंखलाओं की जांच करने की जरूरत है

"अब तक, मीडिया और कॉरपोरेट का ध्यान मुख्य रूप से रैंसमवेयर पेलोड पर केंद्रित रहा है, यानी वास्तविक उपयोगकर्ता डेटा का प्रसारण और एन्क्रिप्शन, हालांकि मुख्य ध्यान पहले इनिशियल एक्सेस ब्रोकर्स (IABs) की गतिविधियों पर होना चाहिए," रिचर्ड वर्नर पर जोर देते हैं , ट्रेंड माइक्रो में बिजनेस कंसल्टेंट। "रैंसमवेयर हमले के मूल कारण की पहचान करने के लिए घटना प्रतिक्रिया टीमों को अक्सर दो या अधिक अतिव्यापी हमले श्रृंखलाओं की जांच करने की आवश्यकता होती है। यह अक्सर पूरी घटना प्रतिक्रिया प्रक्रिया को जटिल बनाता है। कंपनी नेटवर्क एक्सेस को चुराने और बेचने वाले एक्सेस ब्रोकर्स की गतिविधियों की निगरानी रैंसमवेयर अभिनेताओं को प्रजनन से रोक सकती है। इसे हासिल करने के लिए, आईटी सुरक्षा में शामिल सभी लोगों को एक साथ काम करना चाहिए, क्योंकि कई कंपनियां, जिनमें बड़ी कंपनियां भी शामिल हैं, अपने दम पर ऐसा करने में सक्षम नहीं हैं।"

रिपोर्ट तीन मुख्य प्रकार के एक्सेस ब्रोकरों को दिखाती है

- अवसरवादी विक्रेता, जो त्वरित लाभ कमाने पर ध्यान केंद्रित करते हैं और साइबर अपराध के अन्य क्षेत्रों में भी सक्रिय हैं।

- समर्पित दलाल उन्नत और कुशल हैकर हैं जो विभिन्न प्रकार की कंपनियों तक पहुंच प्रदान करते हैं। उनकी सेवाओं को अक्सर छोटे रैंसमवेयर अभिनेताओं और समूहों द्वारा सूचीबद्ध किया जाता है।

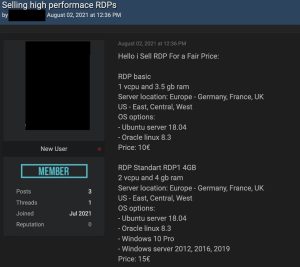

- ऑनलाइन स्टोरजो रिमोट डेस्कटॉप प्रोटोकॉल (आरडीपी) और वर्चुअल प्राइवेट नेटवर्क (वीपीएन) क्रेडेंशियल प्रदान करते हैं। ये विशिष्ट दुकानें केवल एक कंप्यूटर तक पहुंच की गारंटी देती हैं, लेकिन एक व्यापक नेटवर्क या पूरी कंपनी के लिए नहीं। हालाँकि, यह कम अनुभवी साइबर अपराधियों को पहुँच प्राप्त करने का एक सरल और स्वचालित तरीका देता है। वे विशेष रूप से स्थान, इंटरनेट सेवा प्रदाता (ISP), ऑपरेटिंग सिस्टम, पोर्ट नंबर, व्यवस्थापक अधिकारों या कंपनी के नाम के लिए भी खोज सकते हैं।

अधिकांश एक्सेस ब्रोकर पेशकशों में एक्सेस जानकारी का एक सरल सेट शामिल होता है, जो विभिन्न स्रोतों से आ सकता है। डेटा की सामान्य उत्पत्ति पिछले सुरक्षा उल्लंघनों और डिक्रिप्टेड पासवर्ड हैश, समझौता किए गए बॉट कंप्यूटर, वीपीएन गेटवे या वेब सर्वर में कमजोरियों और अलग-अलग अवसरवादी हमले हैं।

चोरी हुए RDP एक्सेस के लिए सस्ते दाम

मूल्य निर्धारण पहुंच के प्रकार (एकल मशीन या संपूर्ण नेटवर्क या उद्यम), कंपनी के वार्षिक राजस्व और खरीदार द्वारा आवश्यक अतिरिक्त कार्य की मात्रा के आधार पर भिन्न होता है। जबकि RDP एक्सेस को कम से कम दस डॉलर में खरीदा जा सकता है, एक कंपनी के लिए व्यवस्थापक क्रेडेंशियल्स की औसत कीमत $8.500 है। विशेष रूप से आकर्षक पीड़ितों के लिए, पुरस्कार $100.000 जितना अधिक हो सकता है।

इससे बचाव के लिए, ट्रेंड माइक्रो निम्नलिखित सुरक्षा रणनीतियों की सिफारिश करता है:

- सार्वजनिक रूप से ज्ञात सुरक्षा घटनाओं की निगरानी करें।

- यदि कोई संदेह है कि कॉर्पोरेट क्रेडेंशियल्स से समझौता किया जा सकता है, तो सभी उपयोगकर्ता पासवर्ड रीसेट करें।

- बहु-कारक प्रमाणीकरण (MFA) का उपयोग करें।

- उपयोगकर्ता के व्यवहार में विसंगतियों की तलाश करें।

- अपने विसैन्यकृत क्षेत्र (DMZ) पर ध्यान दें और इस बात का ध्यान रखें कि इंटरनेट-आधारित सेवाएँ जैसे VPN, वेबमेल और वेब सर्वर लगातार हमले के अधीन हैं।

- नेटवर्क और माइक्रो-सेगमेंटेशन लागू करें।

- सिद्ध पासवर्ड नीतियों को लागू करें।

- जीरो ट्रस्ट सिद्धांत के अनुसार आगे बढ़ें।

अतिरिक्त जानकारी: पूरी रिपोर्ट, इंवेस्टिगेटिंग द इमर्जिंग एक्सेस-ए-ए-सर्विस मार्केट, ट्रेंड माइक्रो वेबसाइट पर उपलब्ध है।

TrendMicro.com पर अधिक

ट्रेंड माइक्रो के बारे में आईटी सुरक्षा के दुनिया के अग्रणी प्रदाताओं में से एक के रूप में, ट्रेंड माइक्रो डिजिटल डेटा एक्सचेंज के लिए एक सुरक्षित दुनिया बनाने में मदद करता है। 30 से अधिक वर्षों की सुरक्षा विशेषज्ञता, वैश्विक खतरा अनुसंधान और निरंतर नवाचार के साथ, ट्रेंड माइक्रो व्यवसायों, सरकारी एजेंसियों और उपभोक्ताओं के लिए सुरक्षा प्रदान करता है। हमारी XGen™ सुरक्षा रणनीति के लिए धन्यवाद, हमारे समाधान अग्रणी-एज वातावरण के लिए अनुकूलित रक्षा तकनीकों के एक क्रॉस-जेनरेशनल संयोजन से लाभान्वित होते हैं। नेटवर्क की खतरे की जानकारी बेहतर और तेज सुरक्षा को सक्षम बनाती है। क्लाउड वर्कलोड, एंडपॉइंट्स, ईमेल, IIoT और नेटवर्क के लिए अनुकूलित, हमारे कनेक्टेड समाधान तेजी से खतरे का पता लगाने और प्रतिक्रिया के लिए पूरे उद्यम में केंद्रीकृत दृश्यता प्रदान करते हैं।