हमलावर बहुत बड़े पैमाने पर एक्सचेंज सर्वर अधिग्रहण के लिए SSRF भेद्यता का फायदा उठाते हैं। हालाँकि: एक्सचेंज हैकर्स ने ऑफिस 365 के लिए आत्मसमर्पण कर दिया। डॉ। क्लाउस घेरी, बाराकुडा नेटवर्क्स में महाप्रबंधक नेटवर्क सुरक्षा।

Microsoft द्वारा घोषणा किए जाने के बाद पिछले सप्ताह से एक्सचेंज ईमेल सर्वर समुदाय में आक्रोश व्याप्त हो गया है कि हाफ़नियम के रूप में जाना जाने वाला एक साइबर अपराध समूह ने Microsoft एक्सचेंज के आउटलुक वेब एक्सेस इंटरफ़ेस कारनामे के आसपास कमजोरियों का फायदा उठाने के लिए हमलों का अपना अभियान शुरू किया था। और बहुत सी कमजोरियां हैं। तब से जो सुर्खियाँ बनी हैं, वे तदनुसार कठोर हैं। सामान्य तौर पर, पूरे जर्मनी में कंपनियां प्रभावित होती हैं, विशेष रूप से संघीय पर्यावरण एजेंसी सहित कई संघीय प्राधिकरण, जिसने तब अपनी संपूर्ण ई-मेल प्रणाली, या पॉल एर्लिच संस्थान को संगरोधित कर दिया था। मूल रूप से, जर्मनी में आईटी सुरक्षा विनाशकारी है।

लेकिन यह अभियान बिल्कुल नया नहीं है। नवीनतम जांच से पता चला है कि हमले दो महीने से अधिक समय से हो रहे हैं। फिर भी, उनका व्यापक प्रभाव है और अब तक दुनिया भर में लगभग 60.000 लक्ष्यों को निशाना बना चुके हैं। लेकिन आख़िर इसके पीछे क्या है? और इससे भी महत्वपूर्ण बात यह है कि संगठन इसके बारे में क्या कर सकते हैं?

कमजोर प्रणालियों में विनिमय अधिग्रहण

जिन कमजोरियों का शोषण किया गया, वे CVE-2021-26855, CVE-2021-26857, CVE-2021-26858, और CVE-2021-27065 थीं। CVE-2021-26855 एक्सचेंज में एक सर्वर-साइड रिक्वेस्ट फोर्जरी (SSRF) भेद्यता है जो एक हमलावर को मनमाना HTTP अनुरोध भेजने और एक्सचेंज सर्वर के रूप में प्रमाणित करने की अनुमति देता है। CVE-2021-26855 का उपयोग अधिमानतः कमजोर प्रणालियों की पहचान करने के लिए किया जाता है। तथाकथित वेबशेल्स सहित अन्य कारनामों को चलाने के लिए शेष कमजोरियां इस भेद्यता से जुड़ी हुई प्रतीत होती हैं। एक webshell एक दुर्भावनापूर्ण वेब-आधारित इंटरफ़ेस है जो मनमाने आदेशों को निष्पादित करके किसी वेब सर्वर के दूरस्थ पहुँच और नियंत्रण की अनुमति देता है।

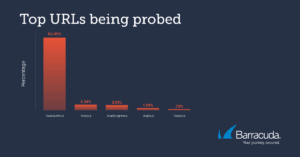

यूआरएल पर हमला किया

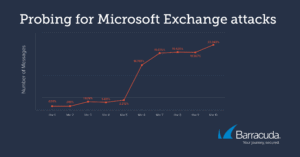

बाराकुडा सुरक्षा विश्लेषकों ने मार्च की शुरुआत से CVE-2021-26855 के लिए जांच के प्रयासों में शुरुआत में मध्यम और बाद में उल्लेखनीय वृद्धि देखी है। इनमें से एक महत्वपूर्ण संख्या उन प्रणालियों के विरुद्ध थी जो बैकएंड पर एक्सचेंज नहीं चला रहे थे। हमलावरों द्वारा जांचे गए सबसे सामान्य URL थे:

- /owa/auth/x.js

- /ecp/y.js

- /ईसीपी/प्रोग्राम.जेएस

- /ईसीपी/एक्स.जेएस

- //ईसीपी/एक्स.जेएस

जाहिरा तौर पर इनमें से अधिकांश जांचों ने X-AnonResource-Backend और X-BEResource कुकीज़ का प्रयोग किया। दोनों पैरामीटर "? ~ 3" के साथ समाप्त हुए। Microsoft स्क्रिप्ट सुरक्षा जोखिमों को स्कैन करने के लिए इसका वर्णन करती है। इन स्कैनर द्वारा उपयोग किए जाने वाले UserAgents मुख्य रूप से ExchangeServicesClient, python-requests और nmap थे। इसके अतिरिक्त, मानक ब्राउज़र शीर्षलेखों का भी उपयोग किया गया था। यह माना जा सकता है कि हमलावर उल्लिखित कमजोरियों की तलाश करना जारी रखेंगे और हमलों के निचले स्तर पर बंद होने से पहले कुछ और हफ्तों तक उनका शोषण करेंगे।

Office 365 ईमेल परिवेशों पर असफल हमले

सुरक्षा विश्लेषणों से एक महत्वपूर्ण खोज यह है कि हैकर्स ने अपने हमले उन कंपनियों पर किए जो Office 365 का उपयोग बंद सुरक्षा दरवाजों के विरुद्ध करती हैं और असफल रहीं। जैसा कि कई सुरक्षा विशेषज्ञों ने बार-बार जोर दिया है, पुराने स्थानीय समाधानों की तुलना में क्लाउड स्पष्ट रूप से अधिक सुरक्षित है। हेफ़नियम ने इसलिए दिखाया है कि क्लाउड अभी तक कई संगठनों और कंपनियों के लिए एक विकल्प नहीं है। ऐसा क्यों?

गयाब सूचना

मार्च की शुरुआत के बाद से CVE-2021-26855 (छवि: बाराकुडा) के लिए लगने वाले प्रयासों में शुरुआत में मध्यम और बाद में उल्लेखनीय वृद्धि हुई है।

या तो क्लाउड में माइग्रेट करने के लाभों को पूरी तरह से समझा नहीं गया है, या लोग माइग्रेशन की दिशा में पहला कदम उठाने में अनिच्छुक हैं। इसलिए कुछ समय के लिए सब कुछ वैसा ही रहता है, यानी मौजूदा स्थानीय दृष्टिकोण के साथ।

नियंत्रण खोने का डर

ऑन-प्रिमाइसेस सर्वरों की तुलना में क्लाउड में संसाधनों और वर्कलोड पर कम नियंत्रण होने की अक्सर भावना होती है, भले ही वे प्रबंधित करने में अधिक समय लेते हैं और उतने सुरक्षित नहीं होते हैं।

मौजूदा विनियम

कुछ अत्यधिक विनियमित उद्योगों में, संगठनों को विभिन्न प्रकार के डेटा संग्रहण और प्रतिधारण आवश्यकताओं का सामना करना पड़ता है, जो क्लाउड पर जाने को कठिन बना सकता है।

क्लाउड-होस्ट किए गए ईमेल प्रदाता का उपयोग करने से हेफ़नियम के हाल के एक जैसे शून्य-दिन के हमलों से बचाने के लिए सिस्टम अपडेट और सुरक्षा पैच की तेज़ी से डिलीवरी की अनुमति मिलती है। चूंकि Microsoft साइबर हमलों के लिए सबसे अधिक बार हमला किए जाने वाले प्लेटफार्मों में से एक है, इसलिए आमतौर पर Microsoft से मौजूदा सुरक्षा को तीसरे पक्ष के साथ पूरक करने की सिफारिश की जाती है।

फ़ायरवॉल सुरक्षा के बिना OWA साहसी है

सामान्य तौर पर, फ़ायरवॉल द्वारा अतिरिक्त सुरक्षा के बिना इंटरनेट पर आउटलुक वेब एक्सेस (ओडब्ल्यूए) डालना हमेशा एक जोखिम भरा दृष्टिकोण रहा है। हालाँकि, यह घटना एक वेक-अप कॉल के रूप में काम कर सकती है कि इस तरह की बुनियादी ढाँचे की सेवाओं का स्वतंत्र संचालन सार्वजनिक क्लाउड के युग में एक कालदोष है। Azure सक्रिय निर्देशिका के साथ आधुनिक समकक्ष Microsoft 365 है। Microsoft द्वारा सेवा का रखरखाव और सुरक्षा की जाती है, इसलिए कमजोरियों को तुरंत ठीक कर दिया जाता है। अब समय आ गया है कि सभी प्रभावित लोग बदलाव के बारे में सोचें और तब तक आउटलुक वेब ऐप के पैच प्रबंधन और अतिरिक्त सुरक्षा को प्रबंधित करें। दुर्भाग्य से, रास्ता सभी के लिए इतना आसान नहीं है, क्योंकि कुछ क्षेत्रों में नियम सार्वजनिक क्लाउड में सेवाओं के उपयोग को प्रतिबंधित करते हैं। यहां कई संगठनों में हाल ही में हुई भारी डेटा हानि को गंभीरता से देखते हुए यह सोचने वाली बात है।

Barracuda.com पर अधिक जानें

बाराकुडा नेटवर्क के बारे में बाराकुडा दुनिया को एक सुरक्षित स्थान बनाने के लिए प्रयासरत है और उसका मानना है कि प्रत्येक व्यवसाय की क्लाउड-सक्षम, उद्यम-व्यापी सुरक्षा समाधानों तक पहुंच होनी चाहिए जो खरीदना, तैनात करना और उपयोग करना आसान हो। बाराकुडा ईमेल, नेटवर्क, डेटा और एप्लिकेशन को अभिनव समाधानों के साथ सुरक्षित करता है जो ग्राहक यात्रा के साथ बढ़ते और अनुकूल होते हैं। दुनिया भर में 150.000 से अधिक कंपनियां बाराकुडा पर भरोसा करती हैं ताकि वे अपने व्यवसाय को बढ़ाने पर ध्यान केंद्रित कर सकें। अधिक जानकारी के लिए, www.barracuda.com पर जाएं।