बिटडेफेंडर लैब्स के एक नए अध्ययन के अनुसार, सभी एमएस ऑफिस एप्लिकेशन (आउटलुक, वर्ड, एक्सेल, वननोट और पॉवरपॉइंट सहित) उपयोगकर्ताओं को विभिन्न पतों पर पुनर्निर्देशित करने के लिए अंतरराष्ट्रीय डोमेन नाम (आईडीएन) होमोग्राफ फ़िशिंग हमलों के लिए असुरक्षित हैं।

बिटडेफ़ेंडर ने कई महीनों से लगातार इस तरह के होमोग्राफ़ फ़िशिंग को देखा है और संबंधित जोखिमों से बचने के लिए कंपनियों को जवाबी उपाय करने की दृढ़ता से सलाह देता है। बिटडेफ़ेंडर लैब्स ने अक्टूबर 2021 में Microsoft को इस समस्या की सूचना दी और Microsoft सुरक्षा प्रतिक्रिया केंद्र ने परिणामों के मान्य होने की पुष्टि की। यह अभी भी स्पष्ट नहीं है कि Microsoft इस समस्या को कब ठीक करेगा या नहीं।

आईडीएन डोमेन हमले के लिए नकली है

व्यवहार में, इन हमले की संभावनाओं का अर्थ निम्न है: एक IDN डोमेन में ऐसे अक्षर भी होते हैं जो मानक ASCII वर्ण सेट से संबंधित नहीं होते हैं और इसमें umlauts या विशेष वर्ण होते हैं। यह डोमेन उस मूल वैध डोमेन के लिए एकदम सही मुखौटा बन सकता है जिस पर उपयोगकर्ता को लगता है कि वे जा रहे हैं। नियमित रूप से होने वाले होमोग्राफ फ़िशिंग हमले इस तथ्य पर आधारित हैं कि सिरिलिक "ए" और लैटिन "ए" जैसे बाहरी समान वर्ण, यूनिकोड मानक के अनुसार अलग-अलग वर्ण हैं। यूनिकोड मानक निर्दिष्ट करता है कि एक वर्ण को इलेक्ट्रॉनिक रूप से कैसे संग्रहीत किया जाता है। लैटिन "ए" का कोड "यू+0061" है, सिरिलिक "ए" का कोड "यू+0430" है। इसलिए IDN "apple.com" में सिरिलिक "a" या सिरिलिक "e" नहीं हो सकता। जो कोई भी उन पर क्लिक करता है वह हार्डवेयर निर्माता के साथ समाप्त नहीं होता है, बल्कि हैकर्स द्वारा संचालित और उपयोग की जाने वाली वेबसाइट पर होता है।

उदाहरण के लिए, वर्ड प्रीव्यू में, वैध वेबसाइटों की ओर इशारा करते हुए होमोग्राफ आईडीएन दिखाए जाते हैं, जो वास्तव में एक नकली वेबसाइट की ओर इशारा करते हैं। वैध वेबसाइट और नकली आईडीएन अप्रभेद्य हैं और पूर्वावलोकन किए जाने पर भी कार्यालय में नकाबपोश रहते हैं, जिससे दुर्भावनापूर्ण लिंक पर क्लिक करने की संभावना बहुत बढ़ जाती है।

Microsoft Office में गलत डोमेन नकाबपोश रहते हैं

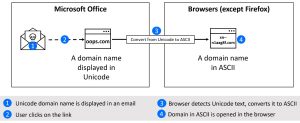

विचार नया नहीं है। हालाँकि, अब यह संपूर्ण Microsoft Office पैकेज को प्रभावित करता है। हालांकि वेब ब्राउज़रों में आईडीएन होमोग्राफ हमलों का जोखिम उठाया गया है, बिटडेफेंडर ने पाया है कि दुर्भावनापूर्ण आईडीएन एमएस ऑफिस अनुप्रयोगों में छिपे रहते हैं, जिससे यह संभावना बढ़ जाती है कि एक सुरक्षा-जागरूक उपयोगकर्ता भी गलत डोमेन पर क्लिक करेगा। (आंकड़े 1-3)। ब्राउज़र में दृश्य तब दुर्भावनापूर्ण साइट को अनमास्क कर देता है - लेकिन केवल ज्यादातर मामलों में। इसके अलावा, व्यस्त या तेज़-अभिनय उपयोगकर्ता ब्राउज़र में अनमास्किंग को नोटिस नहीं कर सकते हैं या इसे बहुत देर से देख सकते हैं, गलती कर सकते हैं और वास्तव में पहले से छलावरण वाली वेबसाइट खोल सकते हैं।

बिटडेफेंडर ने मिश्रित परिणामों के साथ माइक्रोसॉफ्ट ऑफिस के अलावा अन्य अनुप्रयोगों का परीक्षण किया: कुछ ने हमेशा वास्तविक, यानी दुर्भावनापूर्ण पते को प्रदर्शित किया, जबकि अन्य ने होमोग्राफ प्रदर्शित किया।

माइक्रोसॉफ्ट ऑफिस सामान्य रूप से यूनिकोड में आईडीएन प्रदर्शित करता है - लेकिन एएससीआईआई में अनदेखा यह दुर्भावनापूर्ण है। (छवि: बिटडेफेंडर)।

वित्तीय संस्थानों और क्रिप्टो एक्सचेंजों को लक्षित करना

होमोग्राफ आईडीएन पर आधारित हमलों को अंजाम देना आसान नहीं है। हालांकि, वे साइबर अपराधियों के लिए एक प्रभावी उपकरण हैं जो अपने उन्नत परसिस्टेंट थ्रेट (एपीटी) के साथ जटिल हमले शुरू करना चाहते हैं और एक सेवा के रूप में रैंसमवेयर के लिए। बिटडेफेंडर ने वित्तीय संस्थानों और क्रिप्टोक्यूरेंसी एक्सचेंजों के खिलाफ स्पूफिंग देखी।

बिटडेफ़ेंडर सुरक्षा अनुशंसाएँ

कंपनियां और उपयोगकर्ता निम्नलिखित उपायों से होमोग्राफ आईडीएन के साथ हमलों से खुद को बचा सकते हैं:

- जागरूकता बढ़ाना: कंपनियों को उन कर्मचारियों के ख़तरे पर विशेष ध्यान देना चाहिए, जो अपनी स्थिति के कारण स्पीयर फ़िशिंग हमलों के संभावित शिकार हैं। इस मामले में URL और लॉक आइकन की जांच पर्याप्त नहीं है।

- एंडपॉइंट सुरक्षा: एंडपॉइंट डिटेक्शन एंड रिस्पांस दुर्भावनापूर्ण वेबसाइटों का पता लगाता है और ब्लॉक करता है।

- प्रतिष्ठा जांच: आईपी और यूआरएल प्रतिष्ठा सेवाएं सभी उपकरणों पर चलनी चाहिए। सामान्य नियम: यदि URL xn-- से शुरू होता है, तो वेबसाइट संदिग्ध है।

- कंपनी के स्वामित्व वाले पेजों पर मल्टी-फैक्टर आइडेंटिफिकेशन का मतलब है कि ऐसा हमला व्यर्थ है और हैकर्स अब लॉगिन जानकारी तक नहीं पहुंच सकते हैं।

- ब्राउज़र अपडेट: वेब ब्राउज़र और अन्य उत्पादकता उपकरण हमेशा अद्यतित होने चाहिए।

- सप्लाई चेन पर रखें नजर: होमोग्राफ्स सप्लाई चेन के जरिए कंपनी के आईटी में आ सकते हैं। इसलिए आपूर्तिकर्ताओं, ग्राहकों या भागीदारों के दस्तावेजों की जांच की जानी चाहिए।

- व्यापक रूप से डोमेन पंजीकृत करें: व्यवसायों को अपने विभिन्न यूनिकोड वर्तनी वाले सभी डोमेन के बारे में पता होना चाहिए जो आपके व्यवसाय से संबद्ध हो सकते हैं। फिर हैकर्स इन पेजों पर अपना एकाधिकार नहीं कर सकते। चूंकि IDNs एकल यूनिकोड वर्ण सेट तक सीमित हैं, संभावित संयोजन और इस प्रकार पंजीकृत होने वाली वेबसाइटों की संख्या सीमित है। बिटडेफेंडर लैब्स ने पाया कि कुछ कंपनियां सक्रिय रूप से सभी संभावित स्पूफिंग डोमेन पंजीकृत करती हैं।

बिटडेफेंडर के बारे में बिटडेफ़ेंडर साइबर सुरक्षा समाधान और एंटीवायरस सॉफ़्टवेयर में वैश्विक अग्रणी है, जो 500 से अधिक देशों में 150 मिलियन से अधिक सिस्टम की सुरक्षा करता है। 2001 में इसकी स्थापना के बाद से, कंपनी के नवाचारों ने नियमित रूप से निजी ग्राहकों और कंपनियों के लिए उपकरणों, नेटवर्क और क्लाउड सेवाओं के लिए उत्कृष्ट सुरक्षा उत्पाद और बुद्धिमान सुरक्षा प्रदान की है। पसंद के आपूर्तिकर्ता के रूप में, बिटडेफ़ेंडर तकनीक दुनिया के तैनात सुरक्षा समाधानों के 38 प्रतिशत में पाई जाती है और उद्योग के पेशेवरों, निर्माताओं और उपभोक्ताओं द्वारा समान रूप से विश्वसनीय और मान्यता प्राप्त है। www.bitdefender.de