जनवरी 2023 से, साइबर अपराधी अवसरवादी हमले के साथ दुनिया भर में Zoho Corporation के ManageEngine सॉफ़्टवेयर समाधानों के कार्यान्वयन को लक्षित कर रहे हैं। साइबर अपराधी रैनसमवेयर या औद्योगिक जासूसी के संभावित पीड़ितों के एक बड़े क्षेत्र में टैप करने के लिए स्वचालित स्कैन का उपयोग करते हैं।

बिटडेफ़ेंडर लैब्स ने अपनी टेलीमेट्री में पहले हमलों का विश्लेषण किया। नया अभियान अधिक सामान्य अवसरवादी का एक और उदाहरण है, शुरू में साइबर अपराधियों द्वारा स्वचालित भेद्यता स्कैन जिसके बाद हाइब्रिड लक्षित हमले होते हैं। हमलावरों का उद्देश्य अतिरिक्त पेलोड चलाने या औद्योगिक जासूसी शुरू करने के लिए दूरस्थ रूप से कोड निष्पादित करना (रिमोट कोड निष्पादन - आरसीई) है। इंटरनेट एक्सेस वाले लगभग 2.000 से 4.000 सर्वर दुनिया भर में संभावित रूप से प्रभावित हैं। एक पैच की जोरदार सिफारिश की जाती है। ManageEngine ने 10 जनवरी, 2023 को भेद्यता CVE-2022-47966 के बारे में रिपोर्ट पहले ही प्रकाशित कर दी थी, जो 24 उत्पादों को प्रभावित करती है।

भेद्यता पैच उपलब्ध है

Zoho Corporation का एंटरप्राइज़ IT प्रबंधन प्रभाग, ManageEngine, IT वातावरण की निगरानी के लिए रीयल-टाइम टूल का व्यापक पोर्टफोलियो प्रदान करता है। 20 जनवरी, 2023 से दुनिया भर में ManageEngine एक्सप्लॉइट CVE-2022-47966 पर हमले बढ़ रहे हैं। यह रिमोट कोड एक्ज़ीक्यूशन (RCE) एक अप्रमाणित हमलावर द्वारा समझौता किए गए सिस्टम के पूर्ण अधिग्रहण की अनुमति देता है। कुल 24 अलग-अलग ManageEngine उत्पाद असुरक्षित हैं। दो से चार हजार इंटरनेट-फ़ेसिंग सर्वरों के पास ManageEngine संस्करण हैं जो कि Horizon3.ai टीम द्वारा प्रलेखित प्रूफ ऑफ़ कॉन्सेप्ट (PoC) के संभावित शिकार हैं। इस PoC के साथ सभी सर्वरों पर हमला नहीं किया जा सकता है क्योंकि XML फ्रेमवर्क सुरक्षा अभिकथन मार्कअप लैंग्वेज (SAML) को कॉन्फ़िगर किया जाना चाहिए।

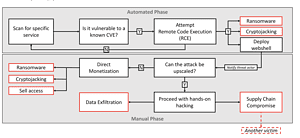

🔎 हाइब्रिड हमले: आरसीई भेद्यता के लिए स्वचालित स्कैन एक लक्षित हमले में बदल जाता है (छवि: बिटडेफेंडर)।

हाइब्रिड स्प्रे-एंड-प्रेयर हमले चलन में हैं

मौजूदा हमले स्केलेबल वैश्विक हमलों को शुरू करने की बढ़ती प्रवृत्ति का एक और उदाहरण हैं। प्रारंभिक बिंदु एक आरसीई भेद्यता के लिए एक स्वचालित अवसरवादी स्कैन है, अक्सर एक प्रकाशित पीओसी के बाद। इस तरह के हमले पहले ही Microsoft Exchange, Apache या VMware ESXI वातावरण को लक्षित कर चुके हैं। स्कैन में खोजे गए कमजोर सिस्टम तब स्वचालित रूप से समझौता कर लेते हैं। ऐसी "स्प्रे-एंड-प्रेयर" रणनीति के परिणामस्वरूप, भले ही कई कंपनियां अपने सिस्टम को पैच कर दें, साइबर अपराधी इंटरनेट कनेक्टिविटी के साथ कई अन्य सर्वरों पर हमला कर सकते हैं।

अनफोल्डेड रिस्क पोटेंशियल

पैच न किए गए सिस्टम में, हमलावर तब अतिरिक्त टूल लागू करते हैं। कमजोरियों के अपने ज्ञान को बेचने वाले शुरुआती एक्सेस ब्रोकरों ने लगातार रिमोट एक्सेस के लिए AnyDesk सॉफ़्टवेयर को इनिशियलाइज़ करने का प्रयास किया। अन्य मामलों में, अपराधियों ने एक नए बुहती रैंसमवेयर हमले का पेलोड खेला। दूसरों ने कोबाल्ट स्ट्राइक इंडस्ट्रियल जासूसी सिमुलेशन टूल या RAT el रेड टीमिंग टूल को पेंट करने और उन्हें अपने उद्देश्यों के लिए अलग करने के लिए शोषण करने की कोशिश की।

हमलावर अक्सर PoC को केवल न्यूनतम रूप से संशोधित करते हैं। नतीजतन, एक हमले का तत्काल प्रभाव शुरू में केवल छोटा होता है। इसलिए कई पीड़ित केवल अस्थायी मरम्मत या समाधान के साथ प्रतिक्रिया करते हैं। सिस्टम को शुरू में प्रतिरक्षा माना जाता है, लेकिन हमलावरों द्वारा अगले संशोधन के लिए खुले हैं।

कंपनियों को अपने सिस्टम को तुरंत ठीक करना चाहिए। IP पतों, डोमेन या URL की प्रतिष्ठा का आकलन करने वाले समाधान भी महत्वपूर्ण हैं। विस्तारित पहचान और प्रतिक्रिया दृष्टिकोण भी मदद करते हैं। प्रबंधित पहचान और प्रतिक्रिया सेवाओं से बाहरी सहायता भी ऐसे हमलावरों के खिलाफ रक्षा में सुधार करती है।

Bitdefender.com पर अधिक

बिटडेफेंडर के बारे में बिटडेफ़ेंडर साइबर सुरक्षा समाधान और एंटीवायरस सॉफ़्टवेयर में वैश्विक अग्रणी है, जो 500 से अधिक देशों में 150 मिलियन से अधिक सिस्टम की सुरक्षा करता है। 2001 में इसकी स्थापना के बाद से, कंपनी के नवाचारों ने नियमित रूप से निजी ग्राहकों और कंपनियों के लिए उपकरणों, नेटवर्क और क्लाउड सेवाओं के लिए उत्कृष्ट सुरक्षा उत्पाद और बुद्धिमान सुरक्षा प्रदान की है। पसंद के आपूर्तिकर्ता के रूप में, बिटडेफ़ेंडर तकनीक दुनिया के तैनात सुरक्षा समाधानों के 38 प्रतिशत में पाई जाती है और उद्योग के पेशेवरों, निर्माताओं और उपभोक्ताओं द्वारा समान रूप से विश्वसनीय और मान्यता प्राप्त है। www.bitdefender.de