वॉचगार्ड की इंटरनेट सुरक्षा रिपोर्ट Q4/2022 एंडपॉइंट रैंसमवेयर में वृद्धि और कम नेटवर्क मैलवेयर को दर्शाती है। विश्लेषण पुष्टि करता है कि मैलवेयर फैलाने के लिए एन्क्रिप्टेड कनेक्शन पसंद का तरीका बन गया है।

2022 की चौथी तिमाही के लिए नवीनतम वॉचगार्ड इंटरनेट सुरक्षा रिपोर्ट (ISR) से पता चलता है कि कैसे बड़े पैमाने पर अंत डिवाइस हमलावरों का ध्यान केंद्रित कर रहे हैं। जबकि नेटवर्क पर पता लगाए गए मैलवेयर की संख्या में कमी आ रही है, थ्रेट लैब के शोधकर्ताओं ने एंडपॉइंट्स पर रैनसमवेयर में वृद्धि देखी है - यह वृद्धि आश्चर्यजनक रूप से 627 प्रतिशत है।

अंत उपकरणों पर 600 प्रतिशत से अधिक रैंसमवेयर

एक अन्य महत्वपूर्ण खोज: मैलवेयर की घटनाओं में सामान्य गिरावट के बावजूद, एन्क्रिप्टेड डेटा ट्रैफ़िक में एकाग्रता स्पष्ट है। एचटीटीपीएस (टीएलएस/एसएसएल) डिक्रिप्शन के साथ फायरबॉक्स उपकरण डिक्रिप्शन का उपयोग नहीं करने वाले फायरबॉक्स की तुलना में ऐसा करने के लिए कहीं अधिक प्रयासों का अनुभव करते हैं। चूंकि बाद वाले अध्ययन में कुल आबादी का 80 प्रतिशत हिस्सा बनाते हैं, अप्रतिबंधित मैलवेयर की संख्या को कम करके नहीं आंका जाना चाहिए। दुर्भाग्य से, वॉचगार्ड के मुख्य सुरक्षा अधिकारी कोरी नाचरेनर के लिए विषय नया नहीं है: "यह हमारे डेटा और विश्लेषण में चल रहे और चिंताजनक प्रवृत्ति का प्रतिनिधित्व करता है कि एन्क्रिप्शन - या बल्कि नेटवर्क परिधि पर डिक्रिप्शन की कमी - एक स्पष्ट दृश्य को रोक रहा है मालवेयर हमले के रुझान पर बादल छा गए। सुरक्षा पेशेवरों के लिए HTTPS निरीक्षण सक्षम करना महत्वपूर्ण है। यह सुनिश्चित करने का एकमात्र तरीका है कि खतरों की पहचान की जा सके और इससे पहले कि वे नुकसान पहुंचाएं।

Q4 इंटरनेट सुरक्षा रिपोर्ट के सबसे महत्वपूर्ण परिणाम

रैंसमवेयर टारगेटिंग एंडपॉइंट्स में छह गुना वृद्धि

यह जबरदस्त वृद्धि लक्षित रैंसमवेयर बचाव की आवश्यकता को रेखांकित करती है, जैसे कि सक्रिय रोकथाम के लिए उन्नत सुरक्षा नियंत्रण और आपदा वसूली और व्यापार निरंतरता के लिए सिद्ध बैकअप योजनाएं।

एन्क्रिप्शन के पीछे 93 प्रतिशत मैलवेयर छिपा हुआ है

वॉचगार्ड थ्रेट लैब अनुसंधान यह दिखाना जारी रखता है कि सुरक्षित वेबसाइटों द्वारा उपयोग किए जाने वाले एसएसएल / टीएलएस सिफर में मैलवेयर का बड़ा हिस्सा छिपा हुआ है। यह प्रवृत्ति चौथी तिमाही में 82 प्रतिशत से 93 प्रतिशत की वृद्धि के साथ जारी रही। सुरक्षा पेशेवर जो नेटवर्क सुरक्षा जांच के भाग के रूप में इस ट्रैफ़िक को स्क्रीन करने में विफल रहते हैं, वे मैलवेयर के बड़े हिस्से को याद कर सकते हैं और शक्तिशाली समापन बिंदु सुरक्षा कार्यक्षमता पर और भी अधिक भरोसा कर सकते हैं।

नेटवर्क-आधारित मैलवेयर क्रमिक रूप से 9,2 प्रतिशत नीचे

यह पिछली दो तिमाहियों में मैलवेयर की पहचान में सामान्य गिरावट जारी है। हालाँकि, जैसा कि पहले ही उल्लेख किया गया है, एन्क्रिप्टेड इंटरनेट ट्रैफ़िक पूरी तरह से अलग तस्वीर दिखाता है। थ्रेट लैब टीम का मानना है कि यह गिरावट की प्रवृत्ति पूरी सच्चाई को प्रतिबिंबित नहीं कर सकती है और इस दावे की पुष्टि करने के लिए जांचे गए HTTPS कनेक्शन से अधिक डेटा की आवश्यकता है।

22 प्रतिशत अधिक एंडपॉइंट मालवेयर

हालांकि कम नेटवर्क मालवेयर रिकॉर्ड किया गया था, लेकिन चौथी तिमाही में एंड डिवाइस की ओर अधिक हिट हुए। यह थ्रेट लैब टीम की परिकल्पना का समर्थन करता है कि मैलवेयर तेजी से एन्क्रिप्टेड चैनलों में जा रहा है। समापन बिंदु पर, टीएलएस कनेक्शन कम महत्वपूर्ण भूमिका निभाते हैं, क्योंकि इन्हें ब्राउज़र द्वारा डिक्रिप्ट किया जा सकता है और इस प्रकार थ्रेट लैब के एंडपॉइंट सॉफ़्टवेयर द्वारा जांच की जाती है। अधिकांश खोज (90 प्रतिशत) लिपियों से संबंधित थीं। ब्राउज़र मालवेयर के मामले में, इंटरनेट एक्सप्लोरर कुल ज्ञात समझौता प्रयासों के 42 प्रतिशत के साथ सबसे आगे है, इसके बाद फ़ायरफ़ॉक्स 38 प्रतिशत के साथ है।

अनएन्क्रिप्टेड ट्रैफ़िक में जीरो-डे या इवेसिव मालवेयर की हिस्सेदारी 43 प्रतिशत तक कम हो गई

हालांकि यह अभी भी कुल मालवेयर डिटेक्शन के एक महत्वपूर्ण प्रतिशत का प्रतिनिधित्व करता है, यह थ्रेट लैब टीम द्वारा वर्षों में सबसे कम देखा गया है। हालांकि, टीएलएस कनेक्शनों को देखने पर तस्वीर पूरी तरह से बदल जाती है: यहां एन्क्रिप्टेड कनेक्शनों पर 70 प्रतिशत मैलवेयर हस्ताक्षरों से पता नहीं चलते हैं।

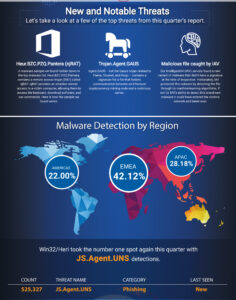

फ़िशिंग अभियान बढ़ रहे हैं

रिपोर्ट की शीर्ष 10 सूची में प्रदर्शित मैलवेयर प्रकारों में से तीन (उनमें से कुछ सबसे प्रचलित मैलवेयर सूची में भी हैं) विभिन्न फ़िशिंग अभियानों का समर्थन करते हैं। सबसे आम तौर पर पहचाने जाने वाले मैलवेयर परिवार, JS.A gent.UNS में दुर्भावनापूर्ण HTML कोड होता है। यह उपयोगकर्ताओं को जाने-माने वेबसाइटों का स्वांग रचकर वैध लगने वाले डोमेन पर रीडायरेक्ट करता है। एक अन्य संस्करण, Agent.GBPM, "PDF Salary_Increase" नामक SharePoint फ़िशिंग पृष्ठ बनाता है जो उपयोगकर्ता खाते की जानकारी चुराने का प्रयास करता है।

शीर्ष 10 में नवीनतम नया संस्करण, HTML.Agent.WR, फ्रेंच में एक नकली डीएचएल अधिसूचना पृष्ठ खोलता है जिसमें एक ज्ञात फ़िशिंग डोमेन के लिए एक लॉगिन लिंक होता है। फ़िशिंग और व्यवसाय ईमेल समझौता (BEC) शीर्ष आक्रमण वाहकों में से एक हैं। व्यवसायों को यह सुनिश्चित करना चाहिए कि उनके पास इससे बचाव के लिए सही निवारक उपाय और सुरक्षा जागरूकता प्रशिक्षण कार्यक्रम दोनों हैं।

ProxyLogin के शोषण का प्रसार जारी है

संबंधित खतरों की रैंकिंग में इस प्रसिद्ध और महत्वपूर्ण एक्सचेंज इश्यू का शोषण तीसरी तिमाही में आठवें स्थान से बढ़कर पिछली तिमाही में चौथे स्थान पर पहुंच गया। इस भेद्यता को बहुत पहले पैच किया जाना चाहिए था। अगर अब तक ऐसा नहीं हुआ है तो सुरक्षा के लिए जिम्मेदार लोगों को इस ओर विशेष ध्यान देना चाहिए। क्योंकि पुरानी भेद्यताएं हमलावरों के लिए उतनी ही उपयोगी हो सकती हैं जितनी कि नए हमलावरों के लिए। मूल रूप से, कई हमलावर माइक्रोसॉफ्ट एक्सचेंज सर्वर या प्रबंधन प्रणालियों को लक्षित करना जारी रखते हैं। कंपनियों को इसके बारे में जागरूक होने और यह जानने की जरूरत है कि रक्षा में उनकी कमजोरियां कहां हैं।

पिछली तिमाही की तुलना में नेटवर्क हमलों की मात्रा सपाट रही

35 और हमलों (0,0015 प्रतिशत की वृद्धि) के साथ, इस मोर्चे पर परिवर्तन मुश्किल से ध्यान देने योग्य है और यह लंबे समय में सबसे छोटा है।

लॉकबिट रैंसमवेयर या मालवेयर का हमेशा मौजूद रहने का खतरा

इस तरह के हमलों के ट्रैक रिकॉर्ड के कारण वॉचगार्ड थ्रेट लैब लगातार लॉकबिट वेरिएंट का सामना करना जारी रखता है। हालांकि पिछली तिमाही की तुलना में पीड़ितों की संख्या में कमी आई है, फिर भी यह सार्वजनिक रूप से रिपोर्ट की गई अधिकांश घटनाओं के लिए जिम्मेदार है - वॉचगार्ड थ्रेट लैब कुल 149 मामलों की गणना करती है (तीसरी तिमाही में 200 की तुलना में)। इसके अलावा, 3 की चौथी तिमाही में 2022 नए रैंसमवेयर और जबरन वसूली करने वाले समूहों की खोज की गई।

वॉचगार्ड की त्रैमासिक शोध रिपोर्ट सक्रिय वॉचगार्ड फायरबॉक्स से डी-आइडेंटिफाइड फायरबॉक्स फीड डेटा पर आधारित हैं, जिनके मालिकों ने थ्रेट लैब के शोध का समर्थन करने के लिए डेटा साझा करने की सहमति दी है। चौथी तिमाही में, वॉचगार्ड ने कुल 15,7 मिलियन से अधिक मैलवेयर वेरिएंट (194 प्रति डिवाइस) और 2,3 मिलियन से अधिक नेटवर्क खतरों (28 प्रति डिवाइस) को ब्लॉक कर दिया। पूरी रिपोर्ट में Q2022 XNUMX से अन्य मैलवेयर और नेटवर्क रुझानों, अनुशंसित सुरक्षा रणनीतियों, सभी आकारों और उद्योगों के संगठनों के लिए प्रमुख रक्षा युक्तियों, और बहुत कुछ का विवरण है।

WatchGuard.com पर अधिक

वॉचगार्ड के बारे में वॉचगार्ड टेक्नोलॉजीज आईटी सुरक्षा के क्षेत्र में अग्रणी प्रदाताओं में से एक है। व्यापक उत्पाद पोर्टफोलियो अत्यधिक विकसित UTM (यूनिफाइड थ्रेट मैनेजमेंट) और अगली पीढ़ी के फ़ायरवॉल प्लेटफॉर्म से लेकर मल्टी-फैक्टर ऑथेंटिकेशन और व्यापक WLAN सुरक्षा और एंडपॉइंट सुरक्षा के साथ-साथ अन्य विशिष्ट उत्पादों और आईटी सुरक्षा से संबंधित बुद्धिमान सेवाओं के लिए है। दुनिया भर में 250.000 से अधिक ग्राहक उद्यम स्तर पर परिष्कृत सुरक्षा तंत्र में भरोसा करते हैं,