चूँकि Microsoft ने अब सभी मैक्रोज़ को डिफ़ॉल्ट रूप से अवरुद्ध कर दिया है, साइबर हमलावर नए तरीकों की तलाश कर रहे हैं - और वे उन्हें ढूंढ भी लेते हैं। प्रूफ़पॉइंट के सुरक्षा शोधकर्ताओं ने इसका अवलोकन किया और साइबर अपराधियों के व्यवहार के बारे में जानकारी प्राप्त करने में सक्षम हुए।

ये गड़बड़ियाँ मुख्य रूप से Microsoft द्वारा मैक्रोज़ को डिफ़ॉल्ट रूप से अवरुद्ध करने के कारण हैं। साइबर अपराधी खाद्य श्रृंखला के सभी खिलाड़ी - छोटे, अनुभवहीन हैकर से लेकर बड़े पैमाने पर रैंसमवेयर हमलों को अंजाम देने वाले सबसे अनुभवी साइबर अपराधियों तक - इसलिए अपने काम करने के तरीके को अनुकूलित करने के लिए मजबूर हैं।

कोई मैक्रोज़ नहीं? और भी तरीके हैं!

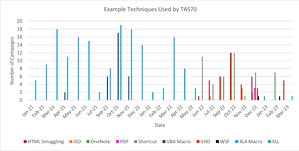

🔎 चूंकि VBA और XL4 मैक्रोज़ अवरुद्ध हैं, Qbot जैसे हमलावर अन्य फ़ाइल प्रकारों पर स्विच कर रहे हैं, जैसे HTML तस्करी या VHD (छवि: प्रूफपॉइंट)।

प्रूफ़पॉइंट के सुरक्षा शोधकर्ता साइबर अपराधियों के बदलते व्यवहार के बारे में बहुमूल्य जानकारी प्राप्त करने में सक्षम थे। परिणामस्वरूप, हमलावर अब अपने मैलवेयर पेलोड को फैलाने के लिए पुराने फ़ाइल प्रकारों, अप्रत्याशित हमले श्रृंखलाओं और विभिन्न तकनीकों के साथ बड़े पैमाने पर प्रयोग कर रहे हैं - जिसमें रैंसमवेयर भी शामिल है।

प्रूफपॉइंट निम्नलिखित अवलोकन करने में सक्षम था:

- साइबर अपराधी ईमेल के माध्यम से किसी लक्ष्य से समझौता करने का सबसे प्रभावी तरीका खोजने के लिए विभिन्न तरीकों का परीक्षण करना जारी रखते हैं। इससे पता चलता है कि कोई विश्वसनीय, समान विधि नहीं है जिसका उपयोग साइबर अपराध पारिस्थितिकी तंत्र में सभी अभिनेताओं द्वारा किया जाता है।

- जैसे ही साइबर अपराधियों का एक समूह किसी नई तकनीक का उपयोग करता है, उसके बाद के हफ्तों या महीनों में अपराधियों के अन्य समूह भी इसका उपयोग करते हैं।

- सबसे परिष्कृत साइबर अपराध अभिनेताओं के पास नई मैलवेयर डिलीवरी तकनीकों को विकसित करने और परीक्षण करने के लिए समय और संसाधन हैं।

साइबर अपराधी समूह TA570 का उदाहरण, जिसे "क्यूबॉट" के नाम से भी जाना जाता है, इस बात का एक अच्छा उदाहरण है कि अपराधी अब अपने संभावित पीड़ितों तक मैलवेयर पहुंचाने के प्रयासों में कितने भिन्न हैं।

Qbot ने अपनी पूरी रणनीति बदल दी

मूल रूप से, यानी जून 2022 से पहले, TA570 ने मैलवेयर पेलोड वितरित करने के लिए अपने अभियानों में लगभग विशेष रूप से VBA मैक्रोज़ और XL4 मैक्रोज़ का उपयोग किया था। यह आमतौर पर Qbot था, लेकिन IcedID भी था। जून 2022 में, प्रूफ़पॉइंट के सुरक्षा शोधकर्ता पहले परिवर्तनों का निरीक्षण करने में सक्षम थे। समूह ने कई नई युक्तियों, तकनीकों और प्रक्रियाओं (टीटीपी) की ओर रुख किया, विशेष रूप से पहली बार HTML तस्करी का उपयोग किया।

इसके बाद के महीनों में, TA570 ने एक महीने में छह अलग और अद्वितीय आक्रमण श्रृंखलाओं और कई फ़ाइल प्रकारों का उपयोग करते हुए नए और अलग-अलग टीटीपी का सहारा लिया। फ़ाइल प्रकारों में पीडीएफ, एलएनके, वर्चुअल हार्ड डिस्क (वीएचडी), आईएसओ, वननोट, विंडोज स्क्रिप्ट फ़ाइल (डब्लूएसएफ), और एक्सएलएल, अन्य शामिल हैं।

प्रूफपॉइंट विशेषज्ञों ने एक पीडीएफ रिपोर्ट में एक विस्तृत जांच में हमले के वेक्टर के रूप में मैक्रोज़ के गायब होने पर अपने निष्कर्ष संकलित किए हैं।

Proofpoint.com पर सीधे पीडीएफ रिपोर्ट पर

प्रूफपॉइंट के बारे में प्रूफपॉइंट, इंक. एक अग्रणी साइबर सुरक्षा कंपनी है। प्रूफपॉइंट का फोकस कर्मचारियों की सुरक्षा है। क्योंकि इनका मतलब किसी कंपनी के लिए सबसे बड़ी पूंजी है, लेकिन सबसे बड़ा जोखिम भी। क्लाउड-आधारित साइबर सुरक्षा समाधानों के एक एकीकृत सूट के साथ, प्रूफपॉइंट दुनिया भर के संगठनों को लक्षित खतरों को रोकने में मदद करता है, उनके डेटा की रक्षा करता है, और एंटरप्राइज़ आईटी उपयोगकर्ताओं को साइबर हमलों के जोखिमों के बारे में शिक्षित करता है।