Le dernier rapport Zscaler 2023 sur les ransomwares montre une augmentation de près de 40 % des attaques mondiales. Le rapport annuel ThreatLabz Ransomware suit les tendances et l'impact des attaques de ransomware, y compris l'extorsion sans chiffrement et la croissance des ransomware-as-a-service.

Conclusions du rapport annuel 2023 de ThreatLabz Ransomware : le rapport de cette année suit la croissance continue des attaques de ransomwares sophistiquées et met en évidence les tendances récentes en matière de ransomwares, notamment le ciblage des organismes et organisations publics avec une cyberassurance, la croissance des ransomwares en tant que service (RaaS) et le cryptage. moins d'extorsion.

Plus d'attaques utilisant le ransomware-as-a-service (RaaS)

Le développement des ransomwares est déterminé par la relation inverse entre la sophistication des attaques et la barrière à l’entrée pour les nouveaux groupes cybercriminels. La barrière à l’entrée a disparu à mesure que les cyberattaques sont devenues plus sophistiquées en raison de la prolifération du RaaS. Dans ce modèle commercial, les acteurs malveillants vendent leurs services sur le dark web pour 70 à 80 % des bénéfices des ransomwares. Ce modèle n’a cessé de gagner en popularité ces dernières années, ce qui illustre la fréquence des attaques de ransomwares, qui a augmenté de près de 40 %. Une autre tendance des cyberattaques en 2023 est la croissance de l’extorsion sans cryptage, où l’exfiltration furtive des données est favorisée par rapport aux méthodes de cryptage perturbatrices.

Principaux pays ciblés par les ransomwares

Les États-Unis étaient la cible la plus courante des doubles attaques de rançongiciels, avec 40 % de toutes les victimes situées dans cette région. Le Canada, la Grande-Bretagne et l'Allemagne combinés ont eu moins de la moitié des attaques par rapport aux États-Unis. Les familles de ransomwares les plus répandues observées par Zscaler ThreatLabz incluent BlackBasta, BlackCat, Clop, Karakurt et LockBit, qui représentent toutes des menaces importantes de pertes financières, de violations de données et de perturbation des activités pour les employés et les entreprises de toutes tailles.

Au cours de l’année écoulée, l’industrie la plus ciblée au monde a été l’industrie manufacturière, connue pour sa dépendance à l’égard de la propriété intellectuelle et des infrastructures critiques, deux cibles attrayantes pour les groupes de ransomwares. Tous les groupes de ransomwares suivis par Zscaler ciblaient les entreprises de ce secteur, y compris celles impliquées dans la production de biens destinés aux industries automobile, électronique et textile. La famille de ransomwares BlackBasta était particulièrement intéressée par les entreprises manufacturières, dirigeant plus de 26 % de leurs attaques contre ce secteur.

Tendances des ransomwares

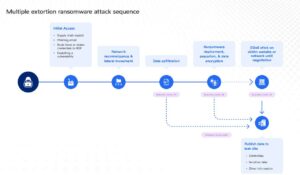

En 2021, ThreatLabz a observé 19 familles de ransomwares utilisant une approche de ransomware double ou multiple dans leurs cyberattaques. Ce nombre est maintenant passé à 44 familles de rançongiciels observées. Ce type d’attaque est populaire car une fois les données volées cryptées, les attaquants menacent de les divulguer pour accroître la pression sur les victimes.

La popularité croissante des attaques de chantage sans chiffrement qui ignorent le processus de chiffrement repose sur la même tactique. Les entreprises concernées sont menacées de publier en ligne les données volées si elles refusent de payer la rançon. Cette tactique génère des profits plus rapides et plus importants pour les groupes de ransomwares en éliminant les cycles de développement de logiciels et la prise en charge du décryptage. De plus, ces attaques sont plus difficiles à détecter et attirent moins l'attention des autorités car elles ne verrouillent pas les fichiers et les systèmes critiques et n'entraînent pas de temps d'arrêt lié à la récupération.

En conséquence, les attaques d'extorsion sans chiffrement ne perturbent généralement pas les opérations commerciales de leurs victimes, ce qui se traduit par des taux de signalement inférieurs. Initialement, la tendance à l'extorsion sans cryptage a commencé avec des groupes de rançongiciels comme Babuk et SnapMC. Au cours de la dernière année, un certain nombre de nouvelles familles ont adopté cette tactique, notamment Karakurt, Donut, RansomHouse et BianLian.

Méthodologie du rapport

L'équipe ThreatLabz a analysé les données du Zscaler Security Cloud, qui surveille plus de 500 250.000 milliards de signaux par jour et bloque huit milliards de menaces par jour, avec plus de 2022 2023 mises à jour de sécurité par jour. ThreatLabz a analysé une année de données mondiales de phishing provenant du cloud Zscaler d'avril XNUMX à avril XNUMX pour identifier les tendances clés, les secteurs et régions vulnérables, ainsi que de nouvelles tactiques. Cette année, l’équipe ThreatLabz a complété sa propre analyse d’échantillons de ransomwares et de données d’attaques par des renseignements de sécurité externes.

Plus sur Zscaler.com

À propos de Zscaler Zscaler accélère la transformation numérique afin que les clients puissent devenir plus agiles, efficaces, résilients et sécurisés. Zscaler Zero Trust Exchange protège des milliers de clients contre les cyberattaques et la perte de données en connectant en toute sécurité les personnes, les appareils et les applications partout. Le Zero Trust Exchange basé sur SSE est la plus grande plate-forme de sécurité cloud en ligne au monde, distribuée dans plus de 150 centres de données à travers le monde.