Le fournisseur d'essence Oiltanking est une victime importante du nouveau groupe de rançongiciels ALPHV – BlackCat. Varonis Threat Labs : Recrutement ciblé de partenaires par le biais d'offres financièrement intéressantes avec des versements pouvant atteindre 90 % des bénéfices.

Depuis fin 2021, Varonis Threat Labs a observé une activité accrue du groupe de ransomware ALPHV (également connu sous le nom de BlackCat), qui recrute activement de nouveaux partenaires en tant que fournisseur de ransomware-as-a-service (RaaS), y compris les (anciens) membres d'autres gangs tels que REvil, Black Matter et Dark Side. L'attaque contre le fournisseur de stations-service Oiltanking, qui a touché entre autres Shell, remonte à BlackCat. Les autres cibles incluent les grandes entreprises dans un large éventail de secteurs, notamment les services aux entreprises, la construction, l'énergie, la mode, la finance, la logistique, la fabrication, les produits pharmaceutiques, la vente au détail et la technologie. Les victimes viennent notamment d'Australie, de France, d'Allemagne, d'Italie, des Pays-Bas, d'Espagne, de Grande-Bretagne et des USA. Les réclamations vont de 400.000 3 à XNUMX millions de dollars américains.

BlackCat demande des millions de rançons

ALPHV a été observé pour la première fois en novembre 2021 et propose un ransomware en tant que service. La tactique habituelle de double extorsion, dans laquelle des données sensibles sont volées avant cryptage et les victimes sont menacées de publication, est élargie par un autre niveau d'escalade (triple extorsion) : les cybercriminels menacent également une attaque DDoS (Distributed Denial of Service) sur. Cela indique une certaine expérience dans le domaine, c'est pourquoi ALPHV est sans doute un regroupement d'attaquants connus plutôt que de nouveaux venus dans ce "business". Ceci est également indiqué par des messages dans des forums sur la cybercriminalité, dans lesquels il est supposé qu'ALPHV est peut-être un développement ou un changement de marque de BlackMatter, qui à son tour est un "spin-off" ou un successeur de REvil et DarkSide. Il convient également de noter le taux de paiement très élevé pour les affiliés allant jusqu'à 90% de l'argent de la rançon reçue, avec lequel de nouveaux partenaires sont très activement recrutés et trouvés dans les communautés concernées.

Les partenaires affiliés devraient obtenir jusqu'à 90% de rançon

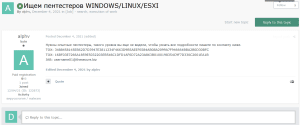

Dans les forums de cybercriminalité en langue russe, une recherche ciblée de partenaires est effectuée (Image : Varonis).

Lorsque vous travaillez avec ces nouveaux partenaires, la première intrusion dans le réseau victime est généralement effectuée à l'aide de techniques éprouvées, telles que l'exploitation des vulnérabilités courantes des périphériques d'infrastructure réseau tels que les passerelles VPN et l'abus d'informations d'identification via des hôtes RDP (Remote Desktop Protocol) non protégés. Après cela, les attaquants ALPHV utilisent souvent PowerShell pour modifier les paramètres de sécurité de Windows Defender sur le réseau de la victime et lancer le ransomware sur plusieurs hôtes à l'aide de PsExec.

Une fois que les systèmes victimes ont été accédés, comme chez Oiltanking, la phase de reconnaissance commence, identifiant les données sensibles et précieuses pour l'exfiltration et le cryptage ultérieur, ainsi que le mouvement latéral dans le réseau. Le ransomware est créé à nouveau pour chaque victime et inclut, par exemple, le type de cryptage (par exemple, seules des parties de fichiers volumineux sont cryptés) et les informations d'identification intégrées de la victime pour permettre au ransomware de se propager automatiquement à d'autres serveurs.

ALPHV – BlackCat fonctionne sous Windows et Linux

Contrairement à de nombreux autres programmes de ransomware, ALPHV a été développé en Rust. Ce langage de programmation se caractérise par des performances élevées et des fonctions multiplateformes. En conséquence, les variantes Linux et Windows ont déjà été identifiées.

De plus amples informations sur ALPHV (BlackCat / Oiltanking), telles que des informations détaillées sur les configurations, les processus et les indicateurs de compromission, sont disponibles dans l'article de blog Varonis correspondant.

Plus sur Varonis.com

À propos de Varonis Depuis sa création en 2005, Varonis a adopté une approche différente de la plupart des fournisseurs de sécurité informatique en plaçant les données d'entreprise stockées à la fois sur site et dans le cloud au cœur de sa stratégie de sécurité : fichiers et e-mails sensibles, informations confidentielles sur les clients, les patients et les patients. Les dossiers des employés, les dossiers financiers, les plans stratégiques et de produits et toute autre propriété intellectuelle. La plate-forme de sécurité des données Varonis (DSP) détecte les menaces internes et les cyberattaques en analysant les données, l'activité des comptes, la télémétrie et le comportement des utilisateurs, prévient ou atténue les atteintes à la sécurité des données en verrouillant les données sensibles, réglementées et obsolètes, et maintient un état sûr des systèmes. grâce à une automatisation efficace.,