Il y a quelques jours, Kaspersky a découvert des logiciels malveillants sophistiqués sur les iPhones de l'entreprise. La campagne, baptisée Opération Triangulation, est apparemment encore plus dangereuse que, disons, Pegasus, avec laquelle même des chefs d'État comme Macron ont été entendus. Kaspersky a analysé le logiciel malveillant et a publié l'outil gratuit triangle_check pour macOS, Windows et Linux, qui recherche l'infection par le logiciel malveillant.

Cela ressemble plus à quelque chose d'un film d'espionnage : un groupe APT développe des logiciels malveillants adaptés à une vulnérabilité spécifique de l'iPhone et l'utilise pour infecter les iPhones d'un important fournisseur de sécurité. L'attaquant doit avoir une confiance en soi illimitée. Mais l'attaquant ne s'attendait pas à la sécurité interne de Kaspersky :

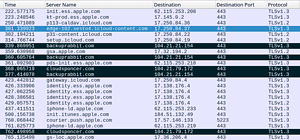

Étant donné que Kaspersky surveille méticuleusement et analyse toujours toutes les communications sur son propre réseau, il a été remarqué que divers iPhones font des choses étranges. La campagne APT détectée cible les appareils iOS. Une analyse plus approfondie a révélé que l'auteur de la menace avait infecté des appareils iOS appartenant à des dizaines d'employés de l'entreprise.

iPhones internes de Kaspersky infectés

🔎 Selon Kaspersky, le malware iPhone cherche à entrer en contact avec divers serveurs de commande et de contrôle.

L'enquête sur la technique d'attaque est toujours en cours, mais les experts de Kaspersky ont déjà pu déterminer l'évolution générale de l'infection. Les victimes ont reçu un message via iMessage avec une pièce jointe contenant un exploit sans clic. Sans autre interaction, le message exploitait une vulnérabilité qui conduisait à l'exécution d'un code d'escalade de privilèges, permettant un contrôle total sur l'appareil infecté. Une fois que l'attaquant avait pénétré avec succès dans l'appareil, le message était automatiquement supprimé. De plus, le logiciel malveillant envoyait des informations privées à d'autres serveurs, notamment des enregistrements de microphone, des photos de messagerie instantanée, des données de localisation et d'autres données sur une série d'autres activités du propriétaire de l'appareil infecté.

Portefeuille de produits non infecté

L'attaque doit fournir à l'attaquant beaucoup d'informations. Cependant, les attaquants n'ont pas pu accéder aux données internes pour le développement ou le contrôle des produits Kaspersky. L'entreprise a déjà analysé cela. L'enquête baptisée Opération Triangulation est en cours et Kaspersky prévoit de publier plus de détails dès que possible. Il existe également un soupçon raisonnable qu'il y ait d'autres victimes de cette campagne d'espionnage en dehors de Kaspersky.

Outil de détection de logiciels malveillants gratuit

Étant donné que de nombreuses entreprises ne savent plus si elles ont elles aussi été attaquées, Kaspersky propose un outil de vérification gratuit via GitHub. Il est donc accessible au public et disponible pour macOS, Windows et Linux. Avant d'installer le programme, les utilisateurs doivent d'abord sauvegarder l'appareil ; et seulement ensuite installer et exécuter l'outil. Seule la sauvegarde en cours d'analyse est utilisée pour l'analyse. La seule façon de nettoyer complètement un appareil est de réinitialiser un iPhone aux paramètres d'usine, d'installer la nouvelle version d'iOS et de configurer l'appareil à partir de zéro. Cependant, vous devez alors désactiver immédiatement iMessage.

Le programme émet trois messages :

- 'DÉTECTÉ' confirme que l'appareil a été infecté.

- 'SOUPÇON' d'autre part, indique la détection d'indicateurs moins clairs qui suggèrent une infection probable.

- "Aucune trace de compromission n'a été identifiée" s'affiche lorsqu'aucun indicateur de compromission (IoC) n'a été détecté - et que l'appareil n'est pas infecté.

« Aujourd'hui, nous sommes fiers de fournir un outil public gratuit que les utilisateurs peuvent utiliser pour vérifier s'ils sont affectés par la menace avancée récemment découverte. Avec le "triangle_check" multiplateforme, les utilisateurs peuvent analyser automatiquement leurs appareils », commente Igor Kuznetsov, responsable de l'unité EEMEA au sein de l'équipe mondiale de recherche et d'analyse (GReAT) chez Kaspersky. "Nous exhortons la communauté de la cybersécurité à unir ses forces pour explorer ce nouvel APT afin de construire un monde numérique plus sûr."

Qui peut développer un tel malware ?

Qui a les compétences et les moyens de développer un programme aussi perfide pour une vulnérabilité jusqu'alors inconnue ? Déjà chez Pegasus, qui a été développé par la société israélienne NSO Group, a été considéré comme exceptionnel par les experts. Le malware Operation Triangulation est presque moins probable et extrêmement difficile à détecter. Kaspersky a dû démonter et analyser les sauvegardes de l'appareil pour même trouver le malware. Le temps nous dira si un groupe APT contrôlé par l'État pourrait être derrière le malware.

Rouge./sel

Directement dans l'outil de recherche de Kaspersky.com