Cybersécurité industrielle - ICS : un nouveau rapport montre une augmentation significative des vulnérabilités signalées dans l'IoT, l'informatique et les dispositifs médicaux. Un tiers des vulnérabilités affectent de plus en plus l'Internet étendu des objets (XIoT). La sécurité ICS doit également être étendue à ces systèmes.

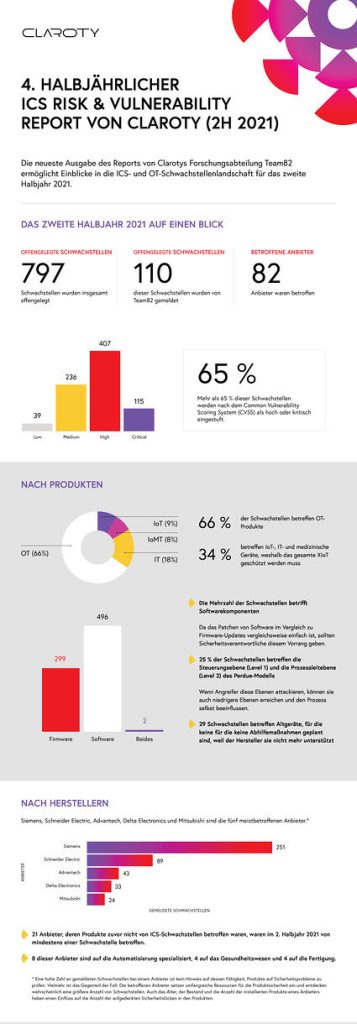

La divulgation de vulnérabilités dans les systèmes de contrôle industriels (ICS) a plus que doublé (jusqu'à 110 %) au cours des quatre dernières années, le nombre ayant augmenté de 2021 % au cours du seul second semestre 25 par rapport aux six mois précédents. Cela provient du quatrième rapport semestriel sur les risques et les vulnérabilités ICS publié aujourd'hui par Claroty, spécialiste de la sécurité des systèmes cyber-physiques (CPS) dans les environnements industriels, de santé et d'entreprise. L'étude montre également que les vulnérabilités ICS s'étendent au-delà de la technologie opérationnelle (OT) à l'Internet des objets étendu (XIoT), avec 34 % des vulnérabilités de sécurité découvertes affectant l'IoT, la médecine (Internet of Medical Things/IoMT) et les systèmes informatiques.

ICS : Vulnérabilités dans les systèmes OT, XIoT et IT

Le rapport fournit une analyse complète des vulnérabilités ICS publiées au second semestre 2021, y compris celles découvertes par l'équipe de recherche primée de Claroty, Team82, ainsi que celles provenant de sources ouvertes fiables. Il s'agit notamment de la National Vulnerability Database (NVD), de l'Industrial Control Systems Cyber Emergency Response Team (ICS-CERT), du CERT@VDE, du MITRE et des fournisseurs d'automatisation industrielle Schneider Electric et Siemens.

"Alors que de plus en plus de systèmes cyber-physiques sont interconnectés et que ces réseaux sont accessibles via Internet et le cloud, les responsables de la sécurité ont besoin de renseignements opportuns et utiles sur les vulnérabilités pour ajuster leur gestion des risques en conséquence", a déclaré Amir Preminger, vice-président de la recherche chez Claroty. « La transformation numérique croissante associée à la convergence des infrastructures ICS et IT permet aux chercheurs d'étendre leurs travaux au-delà de l'OT vers le XIoT. Les cyberincidents très médiatisés du second semestre 2021, tels que le malware Tardigrade, la vulnérabilité Log4j ou l'attaque par ransomware contre le fournisseur de stations-service Oiltanking, montrent la vulnérabilité de ces réseaux et soulignent la nécessité pour les chercheurs en sécurité de travailler ensemble pour découvrir et révéler de nouvelles vulnérabilités.

Principales conclusions du rapport

- Le nombre de vulnérabilités ICS divulguées a augmenté de 110 % au cours des quatre dernières années. Cela montre que la sensibilisation à ce sujet a considérablement augmenté et que les chercheurs en sécurité incluent également de plus en plus les environnements OT. 797 vulnérabilités ont été signalées au second semestre 2021, soit une augmentation de 25 % par rapport à 637 au premier semestre 2021.

- 34 % des vulnérabilités découvertes concernent les composants IoT, IoMT et IT. C'est pourquoi les entreprises doivent regrouper OT, IT et IoT dans le cadre d'une gestion de la sécurité convergente. Les opérateurs de ces systèmes ont besoin d'une vue précise de leurs environnements pour gérer les vulnérabilités et atténuer leur exposition.

- La moitié des vulnérabilités (50 %) ont été découvertes par des spécialistes externes, la plupart par des chercheurs d'entreprises de cybersécurité se concentrant sur les ICS parallèlement à la recherche sur la sécurité informatique et IoT. De plus, 55 nouveaux chercheurs ont signalé des failles de sécurité.

Le nombre de vulnérabilités signalées par des experts internes a augmenté de 76 % au cours des quatre dernières années. Cela souligne l'importance croissante de la discipline et un degré de maturité plus élevé dans la recherche de vulnérabilités et montre que les industriels consacrent des ressources toujours plus importantes à la sécurité de leurs produits. - 87 % des vulnérabilités ont une faible complexité d'attaque, ce qui signifie qu'elles ne nécessitent pas de conditions spéciales et que les attaquants peuvent compter sur un succès reproductible à chaque fois. 70 % ne nécessitent pas d'autorisations spéciales pour exploiter avec succès une vulnérabilité, et 64 % des vulnérabilités ne nécessitent pas d'interaction de l'utilisateur.

- 63 % sont exploitables à distance. Cela démontre que la sécurisation des connexions et des appareils à distance est primordiale alors que le besoin de solutions d'accès à distance sécurisées, accéléré par la pandémie, se poursuit.

Le département de recherche de Claroty, Team82, reste à la pointe de la recherche sur les vulnérabilités ICS, découvrant 2021 vulnérabilités au cours du second semestre 110 et plus de 260 vulnérabilités au total. - L'impact potentiel le plus courant est l'exécution de code à distance (représentant 53 % des vulnérabilités), suivie de l'interruption (déni de service) (42 %), de l'évasion de la protection (37 %) et des opportunités pour les attaquants de lire les données d'application (33 %). .

- Les principales mesures d'atténuation incluent la segmentation du réseau (recommandée pour 21 % des vulnérabilités), la protection contre les ransomwares, le phishing et le spam (15 %) et la limitation du trafic (13 %).

Les résultats complets, une analyse approfondie et des mesures supplémentaires pour se protéger contre les accès non autorisés et les risques peuvent être trouvés dans le rapport semestriel sur les risques et les vulnérabilités ICS de Claroty. Celui-ci peut être téléchargé en ligne gratuitement.

Plus sur Claroty.com

À propos de Claroty Claroty, la société de cybersécurité industrielle, aide ses clients mondiaux à découvrir, protéger et gérer leurs actifs OT, IoT et IIoT. La plate-forme complète de la société s'intègre de manière transparente à l'infrastructure et aux processus existants des clients et offre une large gamme de contrôles de cybersécurité industrielle pour la transparence, la détection des menaces, la gestion des risques et des vulnérabilités et l'accès à distance sécurisé - avec un coût total de possession considérablement réduit.