Netzlink élargit son portefeuille de solutions de sécurité avec l'authentification multifacteur Cisco DUO. La société de systèmes informatiques basée à Braunschweig, Netzlink Informationstechnik GmbH, un "partenaire certifié Cisco Premium" de longue date, élargit son portefeuille de services avec Cisco DUO pour inclure l'authentification multifacteur adaptative (MFA).

La nouvelle solution aide efficacement les entreprises à protéger de manière fiable l'accès au système et aux données des employés, par exemple depuis le bureau à domicile, depuis des appareils mobiles ou d'autres environnements de travail externes avec des fonctionnalités de sécurité supplémentaires. De plus, la solution facilite la gestion des appareils mobiles (MDM en abrégé) dans l'entreprise et bloque temporairement les appareils en circulation dès que les règles de conformité et de sécurité sont violées.

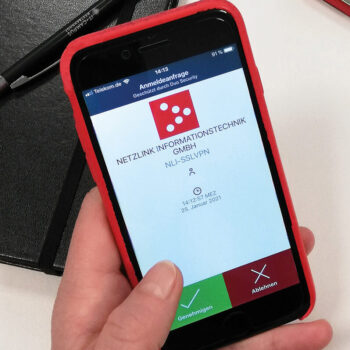

Authentification multi-facteurs d'un accès VPN SSL

Espionner des mots de passe via des e-mails de phishing, des images chargées de logiciels malveillants sur les réseaux sociaux ou des appareils mobiles perdus avec des enregistreurs de frappe sont des scénarios qui se reproduisent encore et encore aujourd'hui. La protection du réseau d'information et de données est donc une priorité absolue pour les entreprises. En particulier, lorsque de nombreux employés demandent régulièrement l'accès au réseau de l'entreprise via des postes de travail distants ou des appareils mobiles, le principe de « confiance zéro » doit toujours s'appliquer. Cela signifie que les entreprises doivent d'abord s'assurer clairement de la fiabilité individuelle de l'employé concerné, avant même qu'il n'ait accès à des réseaux d'informations, des applications ou des environnements informatiques sensibles.

Cisco DUO – la flexibilité rencontre la convivialité

"L'authentification multi-facteurs par Cisco DUO n'est pas seulement un composant élémentaire dans la mise en œuvre des exigences de sécurité des données et de confiance zéro dans les réseaux d'entreprise ou les environnements multi-cloud. Il offre également aux entreprises une flexibilité maximale lors de l'intégration d'une grande variété d'environnements, ainsi que la convivialité la plus simple pour les utilisateurs et les administrateurs. Alors que d'autres solutions d'authentification à 2 facteurs de premier plan ne prennent souvent en charge que les services Microsoft Office 365 ou Google Cloud sans saisir manuellement les identifiants de jeton à six à huit chiffres, Cisco DUO est suffisant pour tout service sur site ou basé sur le cloud avec une simple confirmation de push automatisé. notifications – également sous forme d'authentification unique (SSO) si nécessaire.

Cela crée un haut niveau d'acceptation pour une protection d'accès supplémentaire parmi les utilisateurs », explique Michael Gellhaus, ingénieur système chez Netzlink Informationstechnik GmbH. « Mais l'administration est également simplifiée avec Cisco DUO à long terme : les directives de sécurité d'accès peuvent être mises en œuvre très individuellement, par exemple sur la base des utilisateurs, des groupes, des appareils, des applications ou du risque d'application respectif. Si, par exemple, l'accès VPN SSL, la connexion au système Windows ou l'accès à un dossier spécifique doit être sécurisé par une authentification multifacteur, cela peut être fait de manière pratique et de n'importe où en utilisant le tableau de bord DUO cloud en quelques clics. De cette façon, un accès sécurisé peut être garanti pour n'importe quel nombre de postes de travail distants en très peu de temps.

Gestion facile des appareils mobiles avec Cisco DUO

Plus d'appareils mobiles, plus d'applications cloud et plus de connexions - avec le nombre d'accès aux réseaux d'entreprise qui ne cesse d'augmenter, il est désormais plus important que jamais de garder le contrôle du trafic de données. Cisco DUO vérifie non seulement l'identité de l'utilisateur, mais permet également d'obtenir des informations précieuses sur les paramètres de sécurité de l'appareil final utilisé. De cette manière, l'administrateur reçoit immédiatement une note indiquant si les appareils mobiles, par ex. B. fournis avec les derniers correctifs ou les applications relatives à la sécurité sont toujours "à jour". Si des appareils ou des clients individuels ne répondent pas aux exigences de sécurité actuelles, l'accès peut être bloqué automatiquement jusqu'à ce que les vulnérabilités aient été corrigées, par exemple par des mises à jour.

En savoir plus sur Netzlink.com