Les chercheurs en sécurité de Bitdefender Labs ont découvert plusieurs vulnérabilités dans les caméras intelligentes populaires EZVIZ. Les pirates peuvent les combiner et prendre le contrôle des systèmes et accéder au contenu. Environ dix millions d'appareils sont concernés.

Pour ce faire, les auteurs contournent les mécanismes d'authentification existants. Bitdefender a informé le fabricant et fourni des mises à jour. Les utilisateurs doivent absolument patcher et mettre à jour leurs caméras. On estime qu'environ dix millions d'appareils sont concernés. L'estimation est basée sur des installations Android et iOS connues.

Accéder au flux vidéo

D'une part, les pirates peuvent effectuer diverses actions sur des caméras non corrigées via les lacunes des points de terminaison de l'API et accéder au flux vidéo. De plus, ils peuvent extraire le code pour décrypter les images. Enfin, ils sont capables de récupérer le mot de passe administrateur, ce qui leur donne un contrôle total sur une caméra.

Vulnérabilités des terminaux API

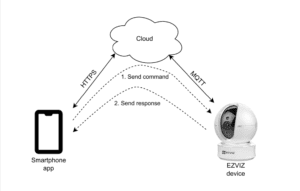

Les experts ont diagnostiqué diverses vulnérabilités dans les appareils intelligents EZVIZ et leurs terminaux API. Les attaquants utilisent les canaux de communication constamment actifs et ouverts entre l'application pour smartphone et l'appareil via le cloud via le tunnel MQTT ou HTTPS.

Alors que l'un des canaux gère le flux audio-vidéo, le deuxième canal transmet les commandes de contrôle et les commandes de configuration qu'un utilisateur envoie au point de terminaison API via l'application pour smartphone. Le point de terminaison de l'API /api/device/configMotionDetectArea qui configure la détection de mouvement ne vérifie pas si une commande du serveur cloud a la longueur prévue dans la mémoire tampon de la pile locale. En cas de débordement de buffer, les pirates peuvent exécuter du code à distance.

D'autres points de terminaison d'API présentent des vulnérabilités en raison d'une référence directe non sécurisée aux objets. Les cybercriminels peuvent accéder aux ressources d'autres utilisateurs simplement en ayant besoin de l'ID de la ressource. Il n'y a aucun contrôle des droits d'accès de la personne. Les identifiants étant attribués en série, les attaquants n'ont qu'à les incrémenter pour pouvoir accéder à d'autres ressources. Les attaquants envoient alors leur payload et – comme déjà décrit – peuvent exécuter le code directement après un débordement de tampon.

Afficher les images cryptées

Les images cryptées par la caméra lors de leur enregistrement ne peuvent en réalité être décryptées qu'à l'aide d'un code de vérification aléatoire. Chaque caméra a son propre code. Cependant, les codes courts peuvent facilement être ouverts à l'aide d'attaques par force brute. Des mots de passe supplémentaires pour le cryptage du matériel enregistré peuvent être appelés simplement en connaissant le numéro de série d'un appareil.

Accès au mot de passe administrateur

Un service via le port 8000 pour contrôler et configurer la caméra dans le même réseau local permet sous certaines conditions à des attaquants d'obtenir le mot de passe administrateur après une requête et ainsi d'avoir le contrôle total de la caméra. C'est le cas, par exemple, si aucun utilisateur ne s'est authentifié après la mise en service.

Plus sur Bitdefender.com

À propos de Bitdefender Bitdefender est un leader mondial des solutions de cybersécurité et des logiciels antivirus, protégeant plus de 500 millions de systèmes dans plus de 150 pays. Depuis sa création en 2001, les innovations de l'entreprise ont régulièrement fourni d'excellents produits de sécurité et une protection intelligente pour les appareils, les réseaux et les services cloud pour les particuliers et les entreprises. En tant que fournisseur de choix, la technologie Bitdefender se trouve dans 38 % des solutions de sécurité déployées dans le monde et est approuvée et reconnue par les professionnels du secteur, les fabricants et les consommateurs. www.bitdefender.de

Articles liés au sujet

[identifiant starbox=USER_ID] <🔎> ff7f00

L'analyse fait partie d'un projet en cours dans lequel les experts de Bitdefender Labs étudient la sécurité spécifique du matériel IoT. Le rapport complet est disponible sur : https://www.bitdefender.com/files/News/CaseStudies/study/423/Bitdefender-PR-Whitepaper-EZVIZ-creat6311-en-EN.pdf .

Téléchargez les images en plus haute résolution ici : https://www.dropbox.com/sh/zm5bu7tp137vfed/AABg8UQcO54h0NBdY44M6Gwca?dl=0 .

Copyright pour toutes les images : Bitdefender.

Figure 1 : Communication entre l'application et le smartphone via le cloud.

Figure 2 : Exécution à distance via des API : après avoir demandé une prise de vue panoramique, des tiers peuvent télécharger les images.