Selon les spécialistes de la sécurité de Radware, les raids, les arrestations et la confiscation des serveurs n'ont pas eu d'impact significatif sur la croissance de DDoS-as-a-Service : services de démarrage et de stress illégaux.

De tels services, également appelés DDoS-as-a-Service, sont proposés par de nombreux pirates qui commercialisent leurs botnets existants de cette manière lorsqu'ils ne les utilisent pas eux-mêmes pour une attaque. Elles agissent comme des entreprises normales basées sur des critères d'économie de marché. Au lieu du dark web et des médias sociaux dans le passé, les services sont désormais largement annoncés sur les moteurs de recherche Internet populaires, et une concurrence féroce fait baisser les prix, abaissant le seuil d'entrée pour les pirates amateurs.

Au cours des deux dernières années, ces offres illégales ont de plus en plus attiré l'attention des autorités. Fin 2018, le FBI a saisi les domaines de 15 services de démarrage connus pour représenter certaines des principales offres DDoS-as-a-Service au monde. En octobre 2019, la police néerlandaise a confisqué les serveurs du fournisseur d'hébergement à toute épreuve KV Solutions. Ces serveurs étaient connus pour être malveillants et hébergeaient plusieurs serveurs de commande et de contrôle pour les botnets IoT. En avril 2020, la police néerlandaise, en collaboration avec des services d'hébergement, des bureaux d'enregistrement, des services de police internationaux, Europol, Interpol et le FBI, a saisi 15 autres services de démarrage sans nom.

Les amateurs ont envahi la scène

Selon Radware, il y a eu une légère baisse de l'activité DDoS après l'arrestation des responsables, mais dans l'ensemble, ces mesures ont été inefficaces. Parce que le marché de ces services illégaux a changé. Aujourd'hui, ce sont moins les tristement célèbres groupes DDoS comme Lizard Squad qui parcourent les réseaux sociaux ou lancent des attaques. Les forums Darknet ont été largement abandonnés. La campagne semble calme, mais ce n'est pas le cas. Une scène d'amateurs s'est développée sous terre pour impressionner leurs amis, provoquer des échecs et faire du profit.

L'une des raisons de sa croissance continue est l'accessibilité du code open source utilisé pour créer des botnets IoT. L'industrie du booter et du stresser s'est tellement développée, selon Radware, que les forces de l'ordre du monde entier se demandent comment faire face à un problème qui devient incontrôlable. Google, en particulier, est très populaire auprès des fournisseurs de services de démarrage et de stress pour la promotion ouverte de leurs services. Alors que le DDoS est illégal presque partout dans le monde, les lois nationales n'ont pas empêché les algorithmes des moteurs de recherche d'indexer les sites Web criminels. Pire encore, rien n'empêche les cybercriminels de payer et d'utiliser les moteurs de recherche pour promouvoir leurs services.

DDoS-as-a-Service : Publicité via les moteurs de recherche

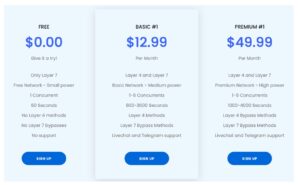

Presque incroyable : les amateurs proposent même des attaques DDoS sur Internet en tant que service réservable pour peu d'argent.

Les packages de base pour DDoS-for-hire sur l'Internet public sont restés relativement inchangés au cours des 5 dernières années. Les forfaits de base sont toujours entre 9,99 $ US et 19,99 $ US par mois. Ceux qui paient pour le service ont généralement accès au botnet du fournisseur pendant 30 jours, ce qui leur permet de lancer des attaques limitées dans le temps d'une durée comprise entre 300 et 3600 secondes. Des packages plus puissants paient jusqu'à 5.000 XNUMX USD.

Instagram est également devenu une nouvelle plate-forme pour l'industrie du booter et du stresser. La plate-forme permet aux bot herders de promouvoir leurs services illicites en publiant des images de leurs botnets, y compris le nombre de leurs bots. Cependant, vous trouverez ici principalement des botnets plus petits à des prix très bas, qui peuvent disparaître du jour au lendemain.

Aller à la racine du problème

Comme le montre l'histoire, les démantèlements et les arrestations ne sont pas la solution à long terme. Selon Radware, freiner la croissance de l'industrie des booters et du stress signifie s'attaquer au problème fondamental : les appareils et les serveurs utilisés pour créer des botnets à grande échelle et des volumes d'attaques record. Radware recommande d'approfondir la croissance du marché de l'IoT et le manque de réglementation et de normes de sécurité pour les appareils se connectant à Internet. En outre, les problèmes liés aux résolveurs et aux réflecteurs ouverts sur le Web doivent être résolus. Il y aura toujours de nouveaux vecteurs d'attaque, mais un développement opportun et, surtout, l'installation de correctifs pourraient résoudre de nombreux problèmes. Cependant, la nature distribuée et les différents niveaux de responsabilité pour les problèmes, le manque d'incitations financières et le manque de connaissances et d'un sentiment d'urgence pour la sécurité créent des défis importants.

Tant que les appareils peuvent être infectés en quelques secondes et qu'il reste des services et des résolveurs ouverts, le problème persistera. Selon Radware, la seule façon de démotiver les criminels est de supprimer l'énorme surface d'attaque des bot herders et en même temps de prendre les mesures appropriées pour augmenter la résistance aux attaques DDoS réussies. La solution ultime est de rendre ces attaques trop difficiles et coûteuses à réaliser. Cela met fin aux petits cybercriminels et aux pirates en herbe.

En savoir plus sur Radware.com

À propos de Radware Radware (NASDAQ : RDWR) est un leader mondial des solutions de fourniture d'applications et de cybersécurité pour les centres de données virtuels, cloud et définis par logiciel. Le portefeuille primé de l'entreprise sécurise l'infrastructure informatique et les applications critiques à l'échelle de l'entreprise et garantit leur disponibilité. Plus de 12.500 XNUMX clients entreprises et opérateurs dans le monde bénéficient des solutions Radware pour s'adapter rapidement aux évolutions du marché, maintenir la continuité des activités et maximiser la productivité à faible coût.