Le dark web est le redoutable supermarché en ligne : les cybercriminels louent des ransomwares, des infostealers, des botnets, des loaders et des backdoors. Dans certains cas, les fournisseurs reçoivent une part allant jusqu'à 40 % de la rançon des victimes. Les offres commencent à seulement 100 $ pour Malware-as-a-Service.

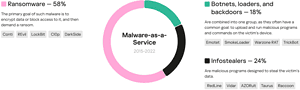

Au cours des sept dernières années, les ransomwares ont été le plus souvent distribués via Malware-as-a-Service (MaaS), comme le montrent les analyses actuelles de Kaspersky. Il représente 58% du marché MaaS. Les cybercriminels peuvent "opter" pour le ransomware-as-a-service (RaaS) gratuitement. Cependant, une fois qu'ils deviennent partenaires du programme, ils paient pour le service après l'attaque - 10 à 40 % de la rançon des victimes. Les voleurs d'informations, les botnets, les chargeurs et les portes dérobées peuvent également être "loués".

Louez des armes de cyberattaque pour peu d'argent

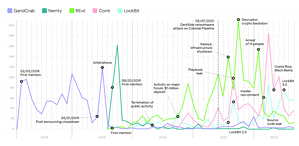

🔎 Des familles de logiciels malveillants ont été ajoutées à Malware-as-a-Service le plus proposé par 2015 à 2022 (Image : Kaspersky).

Malware-as-a-Service (MaaS) décrit un modèle commercial illégal dans lequel un logiciel est loué pour mener des cyberattaques. En règle générale, les utilisateurs cybercriminels de ces services se voient proposer un compte personnel – en plus du support technique – avec lequel ils peuvent contrôler l'attaque.

Une analyse des experts de Kaspersky montre désormais que les ransomwares en particulier sont utilisés dans le cadre du MaaS. Il représentait 58 % de tous les logiciels malveillants distribués via les Services entre 2015 et 2022. La base de l'analyse était l'examen de 97 familles de logiciels malveillants distribués via le dark web et d'autres sources Internet.

Les ransomwares sont les logiciels malveillants en tant que service les plus populaires

Les cybercriminels peuvent « s'abonner » gratuitement au ransomware-as-a-service (RaaS). En tant que membre d'un tel programme, ils ne paient pour le service qu'après l'attaque. Le montant du paiement dépend de la part de la rançon payée par la victime et se situe généralement entre 10 et 40 % par transaction.

Les voleurs d'informations continuent également d'être populaires : ils ont atteint une part de 24 % au cours de la période examinée. Il s'agit d'un logiciel malveillant qui peut voler des données telles que les identifiants de connexion, les mots de passe, les cartes bancaires et les comptes, l'historique du navigateur ou les portefeuilles cryptographiques.

Un quart des familles de logiciels malveillants sont des voleurs d'informations

Ces cinq familles de ransomwares de groupes bien connus ont été distribuées sous le modèle MaaS sur le dark web et le deep web de 2018 à 2022 (Image : Kaspersky).

Les services Infostealer sont payés via un modèle d'abonnement ; le prix est généralement compris entre 100 et 300 dollars américains par mois. Par exemple, Raccoon Stealer, abandonné début février 2023, pourrait être acheté pour 275 $ par mois ou 150 $ par semaine. Le logiciel concurrent RedLine coûte 150 dollars par mois, bien qu'une licence à vie puisse également être achetée pour 900 dollars, selon les informations publiées par les opérateurs sur le dark web. De plus, les attaquants proposent d'autres services payants.

Avec les voleurs d'informations, les botnets, les chargeurs et les portes dérobées représentent 18 % des familles de logiciels malveillants vendus en tant que service. Souvent, ces programmes malveillants sont regroupés car ils partagent un objectif commun : charger et exécuter d'autres logiciels malveillants sur l'appareil de la victime.

Composants du MaaS et classement des programmes malveillants

Les cybercriminels exécutant des plateformes MaaS sont généralement appelés opérateurs, tandis que ceux qui achètent ces services sont appelés affiliés. Après avoir signé un contrat avec les opérateurs, les affiliés ont accès à tous les composants nécessaires de MaaS, tels que les panneaux de commande et de contrôle (C2), les constructeurs (programmes permettant de créer rapidement des modèles de logiciels malveillants uniques), les mises à niveau des logiciels malveillants et de l'interface, l'assistance, les guides et l'hébergement. Les panneaux sont un élément crucial qui permet aux attaquants de contrôler et de coordonner les activités des machines infectées. Par exemple, les cybercriminels peuvent exfiltrer des données, négocier avec les victimes, contacter l'assistance, créer des échantillons de logiciels malveillants uniques, etc.

Certains types de MaaS, comme les infostealers, permettent aux affiliés de créer leur propre équipe. Les membres d'une telle équipe sont appelés trafiquants. Ils distribuent des logiciels malveillants pour augmenter leurs profits et percevoir des intérêts, des bonus et d'autres paiements auprès des affiliés. Les trafficrs n'ont pas accès au panneau C2 ni à d'autres outils. Leur seul objectif est d'augmenter la propagation du malware. Ils le font généralement en déguisant des échantillons en cracks et en instructions pour pirater des programmes légitimes sur YouTube et d'autres sites Web.

Le prix détermine la complexité de l'arme malveillante

"Les programmes malveillants tels que le chargeur Matanbuchus montrent des fluctuations de prix au fil du temps - en juin, le prix était de 4.900 XNUMX $ par mois", commente Alexander Zabrovsky, analyste de l'empreinte numérique chez Kaspersky. "Ce type de malware est plus cher que les voleurs d'informations car le code malveillant lui-même est plus complexe. Dans le même temps, l'opérateur met à disposition toute l'infrastructure afin que les partenaires n'aient pas à payer de supplément pour un hébergement sécurisé lors de l'utilisation de Matanbuchus. Le nombre d'abonnés à Matanbuchus est très limité, ce qui permet aux attaquants de rester non détectés pendant de longues périodes.

Les cybercriminels échangent activement des biens et services illicites, y compris des logiciels malveillants et des données volées, dans les recoins sombres d'Internet. Mieux les entreprises comprennent comment ce marché est structuré, plus elles peuvent en apprendre davantage sur les méthodes et les motivations des attaquants potentiels. Forts de ces informations, nous pouvons mieux aider les organisations à développer des stratégies efficaces de protection contre les cyberattaques, car nous pouvons détecter et surveiller les activités cybercriminelles, suivre le flux d'informations et rester au courant des nouvelles menaces et tendances.

Plus sur Kaspersky.com

À propos de Kaspersky Kaspersky est une société internationale de cybersécurité fondée en 1997. L'expertise approfondie de Kaspersky en matière de renseignements sur les menaces et de sécurité sert de base à des solutions et des services de sécurité innovants pour protéger les entreprises, les infrastructures critiques, les gouvernements et les consommateurs du monde entier. Le portefeuille de sécurité complet de la société comprend une protection des terminaux de pointe et une gamme de solutions et de services de sécurité spécialisés pour se défendre contre les cybermenaces complexes et évolutives. Plus de 400 millions d'utilisateurs et 250.000 XNUMX entreprises clientes sont protégées par les technologies Kaspersky. Plus d'informations sur Kaspersky sur www.kaspersky.com/