Les nouvelles capacités de détection, d'alerte et de résilience à vide d'air offrent aux utilisateurs une meilleure protection contre les attaques de ransomwares dans les clouds hybrides. Zerto annonce la détection en temps réel contre le chiffrement des données et lance un nouveau coffre-fort de cyber-résilience.

Zerto, une société Hewlett Packard Enterprise, introduit une nouvelle méthode de détection en temps réel des données cryptées et un coffre de récupération à intervalle d'air. Grâce à la détection en temps réel, les entreprises peuvent identifier les premiers signes de chiffrement des données, permettant une détection précoce et une atténuation d'une attaque potentielle de ransomware. En parallèle, Zerto présente pour la première fois l'appliance physique « Zerto Cyber Resilience Vault », qui améliore encore la protection des données et permet de restaurer une copie de sauvegarde à partir d'une solution en air gap.

Détection en temps réel : détectez les rançongiciels le plus tôt possible

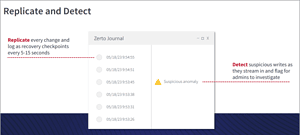

🔎 Le système de détection de ransomware en temps réel fait partie de l'appliance Zerto VRA (Image : Zerto).

La détection en temps réel des anomalies de chiffrement est un nouvel outil clé pour la protection contre les ransomwares, désormais disponible pour la première fois avec Zerto 10. La fonction surveille et enregistre le chiffrement au fur et à mesure que les données circulent et peut détecter une activité de chiffrement anormale en quelques minutes pour alerter les utilisateurs d'une activité suspecte. Grâce à cette capacité de diagnostic, une attaque potentielle de ransomware peut être détectée le plus tôt possible et le moment de l'attaque peut être identifié. Cela permet la récupération des données à la seconde près.

Survivre aux scénarios de ransomware les plus difficiles

Le nouveau Zerto Cyber Resilience Vault offre une autre couche de sécurité qui peut être combinée avec le système d'alerte précoce en temps réel. Le coffre-fort se compose de trois éléments principaux avec une architecture décentralisée de confiance zéro qui permet une récupération rapide et sans air et assure la réplication et la détection, l'isolement et le verrouillage les plus rapides possibles, ainsi que les tests et la récupération. Avec le nouveau Cyber Resilience Vault, les entreprises ont la possibilité d'utiliser un stockage de récupération fiable qui survit même aux scénarios de ransomware les plus graves. Le Cyber Resilience Vault de Zerto combine sécurité et performance pour répondre aux exigences de conformité d'aujourd'hui.

Plus sur Zerto.com

À propos de Zerto

Zerto, une société Hewlett Packard Enterprise, offre à ses clients la possibilité de gérer leur entreprise de manière résiliente en simplifiant la protection, la récupération et la mobilité des applications sur site et dans le cloud. La plateforme de gestion et de protection des données cloud Zerto supprime le risque et la complexité des migrations et des environnements cloud dans les clouds privés, publics et hybrides.