Cybercrime 2021 : les ransomwares continuent de dominer. Dans le Sophos Threat Report 2021 actuel, les experts Sophos donnent leur évaluation des tendances à venir en matière de sécurité informatique sous différents angles.

Sophos présente son actuel Sophos Threat Report 2021. Il montre que les ransomwares, en particulier avec le phénomène d'extorsion secondaire et l'évolution rapide du comportement des cybercriminels, façonneront de manière significative le paysage des menaces et la sécurité informatique au cours de l'année à venir. Le rapport Sophos sur les menaces a été rédigé par les SophosLabs, des chasseurs de menaces, l'équipe Rapid Responses et des experts du cloud et de l'IA. Il fournit à la fois un aperçu complet des menaces de sécurité de l'année écoulée et un aperçu des menaces probables de l'année à venir.

Trois tendances importantes en matière de sécurité pour 2021

1. L'écart entre les compétences et les ressources des différents acteurs du ransomware ne cesse de croître. Les criminels qualifiés en matière de rançongiciels affinent et modifient constamment leurs tactiques, techniques et procédures pour cibler les grandes organisations et les entreprises avec des millions de dollars en demandes de rançon. Par exemple, en 2020, cette catégorie de rançongiciels comprenait Ryuk et RagnarLocker. De plus, les experts Sophos s'attendent à un nombre croissant de nouveaux arrivants de ransomwares. Ceux-ci fonctionnent généralement avec des rançongiciels de location pilotés par menu tels que Dharma, avec lesquels ils peuvent attaquer de nombreuses cibles avec de petites demandes de rançon.

Une autre tendance des ransomwares pour 2021 est ce que l'on appelle le "chantage secondaire". Outre le cryptage des données, les attaquants volent également des informations sensibles ou confidentielles et menacent de les publier si les conditions ne sont pas remplies. Des exemples populaires de cette approche incluent les familles de rançongiciels Maze, RagnerLocker, Netwalker et REvil.

Familles de rançongiciels populaires

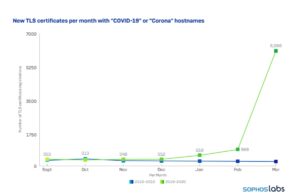

Les enregistrements de certificats TLS liés à la pandémie ont augmenté à peu près au même moment que les enregistrements de domaines (source : SophosLabs).

« Le modèle commercial des rançongiciels est dynamique et complexe. En 2020, chez Sophos, nous avons constaté une nette tendance chez les attaquants qui diffèrent par leurs compétences et leurs objectifs. Il était également évident que les outils « les meilleurs de leur catégorie » étaient et sont encore et encore utilisés contre certaines familles de rançongiciels », déclare Chester Wisniewski, chercheur principal chez Sophos. "Certaines familles de ransomwares comme Maze semblaient disparaître, mais les outils et techniques utilisés dans ces attaques sont réapparus sous le couvert d'un nouveau ransomware comme Egregor. Ainsi, la disparition d'acteurs bien connus sur le marché des rançongiciels n'est pas le signe du feu vert, car lorsqu'une menace disparaît, une autre prend rapidement sa place. À bien des égards, il est presque impossible de prédire à quoi ressembleront les attaques de rançongiciels à l'avenir. Mais les tendances des attaques discutées dans le rapport Sophos sur les menaces au début de 2020 devraient se poursuivre en 2021. »

2. Menaces quotidiennes comme les logiciels malveillants y compris les chargeurs et les botnets, ou les pirates opportunistes qui échangent des informations d'identification, continuent de poser un défi majeur aux équipes de sécurité informatique.Ces attaques sont conçues pour collecter des données critiques de leur cible et les transmettre à un réseau de soumission de commande et de contrôle. Là, les intrus analysent chaque appareil compromis pour sa géolocalisation et d'autres informations de grande valeur, et vendent ces informations au plus offrant, comme un grand groupe de ransomwares. Par exemple, cette année, Ryuk a utilisé le Buer Loader pour fournir des rançongiciels aux victimes.

Toute infection peut infecter tout un système

« Les logiciels malveillants de tous les jours, en particulier, ne doivent pas être considérés comme un "bruit de fond", car ces attaques comportant de nombreuses attaques individuelles peuvent carrément obstruer le système d'alerte de sécurité. Il ressort clairement de nos analyses que ces attaques doivent également être prises très au sérieux, car chaque infection individuelle peut entraîner l'infection de tout un système. Dès que le logiciel malveillant est bloqué ou supprimé et que l'ordinateur compromis est nettoyé, de nombreuses personnes ferment le chapitre », déclare Wisniewski. "Cependant, beaucoup ne savent peut-être pas que l'attaque visait probablement plus d'une machine et que des logiciels malveillants apparemment faciles à bloquer tels qu'Emotet ou Buer Loader peuvent ensuite conduire à des attaques plus avancées telles que Ryuk ou Netwalker. Les services informatiques ne le remarquent souvent que lorsque le ransomware est déployé. Donc, sous-estimer ces infections « mineures » peut s'avérer très coûteux.

3. Les cybercriminels abusent de plus en plus d'outils légitimes, des services publics bien connus et des cibles réseau étendues pour échapper aux mesures de sécurité. L'utilisation abusive de programmes standard couramment utilisés permet aux cybercriminels de rester sous le radar du réseau jusqu'à ce qu'ils lancent l'attaque. Les attaquants motivés par l'État ont également l'avantage que l'utilisation de programmes neutres rend plus difficile leur identification s'ils sont découverts. En 2020, Sophos avait déjà rendu compte du large éventail de ces outils d'attaque standard.

Espace de chasse aux menaces à croissance rapide

« L'utilisation abusive d'outils et de techniques de tous les jours pour dissimuler une attaque remet en question les approches de sécurité traditionnelles, car l'utilisation de tels programmes ne déclenche pas automatiquement une alerte. C'est là que le domaine en pleine croissance de la chasse aux menaces prend tout son sens grâce à une équipe d'experts et à une réponse contrôlée aux menaces », déclare Wisniewski. « Ces experts connaissent les anomalies subtiles et les signes d'attaque à rechercher. Cela inclut, par exemple, un outil légitime utilisé au mauvais moment ou au mauvais endroit. Pour les chasseurs de menaces formés ou les responsables informatiques utilisant les capacités de détection et de réponse aux points finaux (EDR), ces signes sont des indices précieux pour avertir d'un intrus potentiel et d'une attaque en cours.

Les autres tendances du Sophos Threat Report 2021

- Attaques de serveurs : les cybercriminels ciblent les plates-formes de serveurs Windows et Linux et utilisent ces plates-formes pour attaquer les organisations de l'intérieur.

- La pandémie de COVID-19 a un impact sur la sécurité informatique. Cela inclut, par exemple, la sécurité du bureau à domicile avec des réseaux personnels basés sur des niveaux de sécurité très différents.

- Défi de sécurité dans les environnements cloud. Avec le cloud computing, cependant, les entreprises sont confrontées à des défis différents de ceux d'un réseau d'entreprise traditionnel.

- Les services standard tels que RDP et VPN sont toujours au centre des attaques. RDP est également utilisé pour se propager davantage au sein des réseaux.

- Les applications qui ont traditionnellement été signalées comme "potentiellement indésirables" (PUA) car elles diffusent une pléthore de publicités. Ceux-ci utilisent des tactiques qui sont de plus en plus indiscernables des logiciels malveillants évidents.

- La réapparition surprenante d'un ancien bogue : VelvetSweatshop est une fonctionnalité de mot de passe par défaut pour les versions précédentes de Microsoft Excel qui était utilisée pour masquer des macros malveillantes ou d'autres contenus critiques dans des documents afin d'échapper à la détection des menaces.

- La nécessité d'appliquer des approches issues de l'épidémiologie. Ceux-ci aident à quantifier les cybermenaces non découvertes et inconnues afin de combler les lacunes de détection, de mieux évaluer les risques et de définir les priorités.

Directement dans le rapport de thread sur Sophos.com

À propos de Sophos Plus de 100 millions d'utilisateurs dans 150 pays font confiance à Sophos. Nous offrons la meilleure protection contre les menaces informatiques complexes et la perte de données. Nos solutions de sécurité complètes sont faciles à déployer, à utiliser et à gérer. Ils offrent le coût total de possession le plus bas du secteur. Sophos propose des solutions de chiffrement primées, des solutions de sécurité pour les terminaux, les réseaux, les appareils mobiles, la messagerie et le Web. Vous bénéficiez également de l'assistance des SophosLabs, notre réseau mondial de centres d'analyse propriétaires. Le siège social de Sophos se trouve à Boston, aux États-Unis, et à Oxford, au Royaume-Uni.