La cybercriminalité reste l'une des plus grandes menaces au monde : dans le nouveau rapport Cyber Threat Report Edition 2021/2022, le fournisseur de sécurité et de sauvegarde du cloud de messagerie Hornetsecurity publie les dernières informations et données sur la situation actuelle des menaces en mettant l'accent sur la communication par e-mail , principal vecteur d'attaque.

Entre autres choses, le rapport fournit des informations sur le développement du spam et des menaces avancées, montre quels secteurs sont actuellement les plus menacés et identifie les méthodes les plus fréquemment utilisées dans les cyberattaques. De plus, les "points saillants des menaces" de l'année écoulée sont mis en évidence.

40 % de tous les e-mails entrants contiennent des menaces

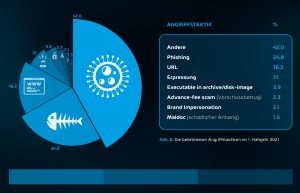

Rapport sur les cybermenaces : Les tactiques d'attaque les plus populaires au premier semestre 1 (Image : Hornetsecurity).

Principal moyen de communication des entreprises, le courrier électronique est l'une des principales portes d'entrée de la cybercriminalité. Les chercheurs sur les menaces de Hornetsecurity Security Labs ont déterminé que 40 % de tous les e-mails entrants de l'ensemble du trafic de messagerie au cours de la période d'étude représentaient une menace potentielle. Cela inclut principalement les spams, les e-mails de phishing et les menaces avancées telles que la fraude au PDG et tous les types de logiciels malveillants. L'hameçonnage, les liens malveillants et les rançongiciels font partie des tactiques d'attaque les plus populaires utilisées par les pirates. L'usurpation d'identité de marque est particulièrement populaire. Pour ce faire, les cybercriminels copient l'identité visuelle de l'entreprise usurpée et nomment l'adresse de l'expéditeur de manière à ce qu'elle puisse difficilement être distinguée de l'adresse e-mail d'origine. L'objectif principal est d'accéder aux données d'accès de l'utilisateur ou de diffuser des logiciels malveillants via des liens cachés. Avec 16,5 %, Deutsche Post et DHL font partie du top 5 des marques les plus imitées.

Ransomleaks : la tendance prend de plus en plus d'ampleur

Il y a près de deux ans, encore à ses balbutiements, les fuites de rançons sont désormais généralisées. Celles-ci représentent une extension des attaques précédemment connues avec ransomware : dans les attaques de ransomware, les données sensibles des personnes concernées sont d'abord copiées puis cryptées. Cependant, si le paiement de la rançon pour le décryptage est refusé, les cybercriminels menacent de publier les données copiées sur des sites Web dits de fuite.

Environ 140 données ont été publiées sur le site Web de fuite de ransomware REvil, et de nouvelles sont ajoutées presque tous les jours. Cependant, cela place le groupe de pirates "seulement" à la 5e place parmi les sites Web de fuites avec les données les plus publiées sur les victimes de fuites de rançon. En plus de ces informations et d'autres informations sur la situation actuelle de la cybercriminalité mondiale, le rapport Cyber Threat Report Edition 2021/2022 fournit également un aperçu des développements futurs possibles. Le Cyber Threat Report Edition 2021/2022 avec des données, des chiffres et des graphiques est disponible en téléchargement en ligne.

Plus sur Hornetsecurity.com

À propos de Hornet Security Hornetsecurity est le premier fournisseur allemand de sécurité cloud pour le courrier électronique en Europe et protège l'infrastructure informatique, la communication numérique et les données des entreprises et des organisations de toutes tailles. Le spécialiste de la sécurité de Hanovre fournit ses services via 10 centres de données sécurisés de manière redondante dans le monde entier. Le portefeuille de produits comprend tous les domaines importants de la sécurité des e-mails, des filtres anti-spam et antivirus à l'archivage et au cryptage conformes à la loi, en passant par la défense contre la fraude du PDG et les ransomwares. Hornetsecurity est représenté dans le monde entier avec environ 200 employés sur 12 sites et opère avec son réseau international de revendeurs dans plus de 30 pays.