Une nouvelle escroquerie de phishing est en plein essor, qui abuse d'Adobe InDesign et l'utilise pour distribuer des liens malveillants. Apparemment, la campagne a connu un tel succès que Barracuda a constaté une augmentation du nombre d'e-mails de phishing de 75 à 2.000 XNUMX par jour.

Les attaques de phishing sont de plus en plus sophistiquées, utilisant diverses méthodes pour échapper à la détection et piéger les victimes. On constate actuellement une augmentation des attaques de phishing qui abusent d'Adobe InDesign, un système de publication de documents bien connu et fiable.

Multiplication par 30 : Phishing avec les liens Adobe InDesign

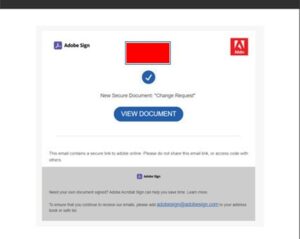

🔎 L'email est du phishing classique, mais connaît actuellement un énorme succès (Image : Barracuda).

Selon Barracuda Telemetry, le nombre d'e-mails contenant des liens Adobe InDesign a été multiplié par près de 30 depuis octobre. Alors que le nombre quotidien était auparavant d'environ 75 par e-mail et par jour, il s'élève désormais à environ 2.000 10. Près d’un e-mail sur 9 (XNUMX %) contient des liens de phishing actifs. Beaucoup de ces liens ont le domaine de premier niveau « .ru » et sont hébergés derrière un réseau de diffusion de contenu (CDN) qui agit comme un proxy pour le site source. Cela contribue à obscurcir la source du contenu et rend plus difficile la détection et le blocage des attaques par les technologies de sécurité.

De plus, des logos de marques légitimes sont utilisés dans les e-mails de phishing car ils sont connus des personnes cibles et inspirent confiance. Cela suggère que les attaquants ont investi du temps et des ressources dans la création de ces messages. Les messages demandent au destinataire de cliquer sur un lien qui le mènera vers un autre site Web hébergé sur le sous-domaine indd.adobe(.)com mais réellement contrôlé par les attaquants pour mener à bien la phase suivante de l'attaque.

Pourquoi ces attaques réussissent

Les attaques qui exploitent Adobe InDesign utilisent plusieurs tactiques pour échapper à la détection et tromper leurs victimes :

- Vous utilisez un domaine connu et fiable qui n'est généralement pas bloqué.

- De plus, en utilisant un programme de publication, ils peuvent créer des attaques d’ingénierie sociale très convaincantes.

- Dès que le destinataire clique sur le lien, il sera redirigé vers un autre site Internet. Cela signifie qu’il n’y a aucun lien URL malveillant connu dans le corps du message que les outils de sécurité traditionnels pourraient détecter et bloquer.

- Pour les attaques hébergées derrière le CDN, cela permet de masquer la source malveillante du contenu et rend plus difficile la détection et le blocage de l'attaque par les technologies de sécurité.

Mesures de protection

Pour se défendre contre ces attaques, il est important que les organisations disposent d’une sécurité de messagerie avancée, multicouche, basée sur l’IA, capable de détecter à la fois les menaces nouvelles et connues. Cela devrait également inclure une fonctionnalité de protection des liens pour garantir que les utilisateurs ne cliquent pas sur des URL malveillantes. La technologie vérifie chaque URL au moment du clic pour déterminer si le lien est sûr avant d'autoriser une redirection. En tant que couche de protection entre le courrier électronique et le destinataire, cette fonctionnalité constitue une dernière ligne de défense essentielle lorsque les menaces sont nouvelles ou inconnues.

Plus sur Barracuda.com

À propos des réseaux Barracuda Barracuda s'efforce de rendre le monde plus sûr et estime que chaque entreprise devrait avoir accès à des solutions de sécurité à l'échelle de l'entreprise compatibles avec le cloud, faciles à acheter, à déployer et à utiliser. Barracuda protège les e-mails, les réseaux, les données et les applications avec des solutions innovantes qui évoluent et s'adaptent tout au long du parcours client. Plus de 150.000 XNUMX entreprises dans le monde font confiance à Barracuda pour se concentrer sur la croissance de leur activité. Pour plus d'informations, rendez-vous sur www.barracuda.com.