Jamf Threat Labs a développé une technique sur iOS16 capable de simuler le mode avion. Concrètement, cela signifie que les pirates pourraient exploiter cette opportunité pour faire croire à la victime que le mode avion de l'appareil est activé. Cependant, les logiciels malveillants fonctionnent en arrière-plan.

L’attaquant a en fait installé un mode de vol artificiel (après avoir utilisé avec succès un exploit sur l’appareil). Cela modifie l'interface utilisateur de sorte que le symbole du mode avion s'affiche et que la connexion Internet à toutes les applications soit interrompue, à l'exception de l'application que le pirate informatique souhaite utiliser. La technologie n’a probablement pas encore été exploitée par des acteurs malveillants.

Plus de sécurité grâce au mode avion ?

Le mode Avion garantit que les passagers peuvent utiliser en toute sécurité leurs appareils tels que les smartphones ou les ordinateurs portables pendant un vol. Cependant, le mode avion n’est désormais plus seulement utilisé en voyage, mais aussi pour économiser la batterie ou pour se déconnecter temporairement de notre monde « toujours connecté ». D'autres s'attendent à plus de confidentialité lorsque le mode avion est activé, par exemple lors de réunions confidentielles ou lors de la visite d'installations sécurisées.

Mais activer le mode avion conduit-il réellement à plus de sécurité et de confidentialité ? Les chercheurs de Jamf Threat Labs ont étudié le mode avion d'Apple et ont découvert que les pirates malveillants ont la capacité de maintenir une connexion cellulaire pour une application même si l'utilisateur pense que le mode avion est activé.

Comment le mode avion a-t-il été manipulé ?

Les chercheurs ont réussi à modifier le code sous-jacent pour que le symbole du mode avion apparaisse, mais la connexion Internet est toujours maintenue pour certaines applications. Afin de rendre la tromperie aussi réelle que possible, les modifications suivantes ont été apportées :

- L'icône du mode avion s'allume.

- La connexion réseau ou l’icône Wi-Fi sera grisée.

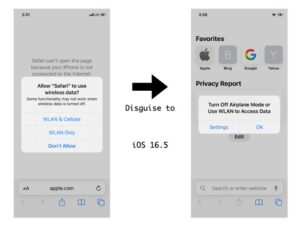

- Lors de l'ouverture du navigateur, le message d'erreur attendu lorsque le mode avion est activé (voir image) apparaît.

🔎 L'écran affiche le mode avion, mais en réalité l'application malveillante est active et accède à Internet (Image : Jamf).

Les chercheurs ont également réussi à interrompre l’accès aux données cellulaires ou au Wi-Fi pour toutes les applications, tout en le conservant uniquement pour une application sélectionnée. L'utilisateur pense que le mode avion est activé et la connexion Internet est interrompue, tandis que les pirates peuvent toujours charger ou extraire des données de l'appareil via des applications sélectionnées.

La capture d'écran montre comment les chercheurs ont converti le message qui est généralement déclenché lorsque l'accès aux données mobiles est bloqué pour certaines applications (à gauche) en une fenêtre de notification qui ressemble au message typique du mode avion (à droite).

Comment les pirates pourraient-ils exploiter cette vulnérabilité ?

L'équipe Threat Labs a créé une vidéo montrant comment un attaquant pourrait utiliser cette technique dans une attaque de surveillance. Par exemple, si le faux mode avion est actif (c'est-à-dire que l'appareil indique qu'il est en mode avion), l'attaquant peut activer la caméra ou le microphone et diffuser en direct depuis l'appareil sans que l'utilisateur se rende compte d'une violation.

Plus sur Jamf.com

À propos de Jamf

Axée sur Apple depuis plus de 20 ans, Jamf est désormais la seule entreprise au monde à proposer une solution complète de gestion et de protection des points de terminaison qui garantit une sécurité au niveau de l'entreprise, est facile à utiliser et protège la confidentialité des utilisateurs finaux.