De nombreuses sources indiquent que la société Subway a été victime d'une cyberattaque de LockBit. L'opérateur Subway ne fait actuellement aucune déclaration à ce sujet. Il y a encore un compte à rebours jusqu'au 2 février 2024 sur la page des fuites de Lockbit.

Quelles données pourraient être capturées à partir de Subway qui ne sont pas déjà publiées ? Cette question devrait être clarifiée après le 2 février 2024, après l'expiration du compte à rebours sur la page de fuite de LockBit. La chaîne de restauration rapide Subway est répertoriée comme victime de vol de données. Selon d'autres médias, Subway nie le piratage de LockBit et ne fait aucun autre commentaire.

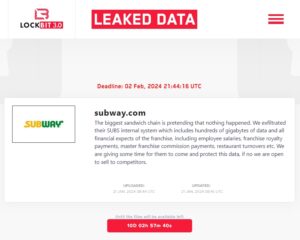

LockBit affirme avoir volé plusieurs 100 Go de données

🔎 Sur sa page de fuite, LockBit revendique le vol de centaines de gigaoctets de données auprès de Subway (Image : B2B-CS).

LockBit n’est en fait pas connu pour déclarer une extorsion en ligne et ne rien obtenir. Cependant, bien entendu, personne ne sait encore à quel point les données sont confidentielles ou s’il s’agit simplement d’un document inoffensif. Le texte publié par LockBit est quelque peu effrayant :

« La plus grande chaîne de sandwichs fait comme si de rien n’était. Nous avons exfiltré leur système interne SUBS, qui contient des centaines de gigaoctets de données et toutes les données financières du système de franchise, y compris les salaires des employés, les paiements des licences de franchise, les paiements des commissions des master franchises, les ventes des restaurants, etc. Nous leur donnons un peu de temps pour accéder ces données protègent, sinon nous sommes ouverts à vendre à des concurrents.

Des centaines de gigaoctets de données, cela semble beaucoup. Si cela est vrai, alors les systèmes de Subway ne sont pas particulièrement protégés s'ils n'ont pas remarqué et stoppé le retrait d'une si grande quantité de données du réseau. Mais jusqu’à présent, ce ne sont que des spéculations : nous en saurons plus après le 2 février 2024.

Méthode de double extorsion

Un commentaire de Richard Werner, Business Consultant chez Trend Micro.

« Lockbit est l’un des groupes RaaS (Ransomware-as-a-Service) les plus dangereux qui existent actuellement. Leurs victimes se trouvent principalement aux États-Unis et en Europe. Environ 70 pour cent d’entre elles sont des petites et moyennes entreprises (< 500 salariés). Entre 500 et 800 victimes individuelles peuvent être identifiées tous les six mois. Il faut toutefois noter que l’on ne connaît que les victimes qui refusent dans un premier temps de payer. Quelques informations générales sur la méthode.

À l’échelle mondiale, seulement environ un septième des entreprises (environ 14 %) semblent payer en raison d’une double extorsion. Cela n'a même pas besoin d'être lié à cette méthode, cela peut aussi signifier que la victime paie réellement pour le décryptage et donc l'extorsion des données est retirée.

Mais la grande quantité de données volées dont il est question, comme ici chez Subway, est finalement un argument de vente. Les spéculations sur d'éventuels scandales ou des contenus de valeur visent principalement à identifier des acheteurs potentiels. Parce que c’est ainsi que l’on gagne de l’argent si la victime ne paie pas – et c’est également recommandé.