Dès le 24 mai 2022, Cisco a remarqué que les données de connexion d'un employé avaient été repêchées et utilisées à mauvais escient. Bien que Cisco ait commenté l'attaque, il n'a fourni aucune information sur les données volées. Le gang de rançongiciels Yanluowang prétend avoir capturé 2,8 Go de données et les propose apparemment à la vente.

Le 24 mai 2022, Cisco a pris connaissance d'un compromis potentiel. Depuis lors, Cisco Security Incident Response (CSIRT) et Cisco Talos ont travaillé pour résoudre le problème. Au cours de l'enquête, il a été découvert que les informations d'identification d'un employé de Cisco ont été compromises après qu'un attaquant a pris le contrôle d'un compte Google personnel utilisé pour synchroniser les informations d'identification stockées dans le navigateur de la victime.

Attaques de phishing vocale réussies

L'attaquant a mené une série d'attaques de phishing vocale sophistiquées sous le couvert de diverses organisations de confiance qui ont tenté de convaincre la victime d'accepter les notifications push initiées par l'attaquant à l'aide de l'authentification multifacteur (MFA). L'attaquant a finalement réussi à obtenir une acceptation push MFA qui lui a permis d'accéder au VPN dans le contexte de l'utilisateur ciblé.

Les attaquants de Cisco prétendent avoir capturé des données et veulent une rançon pour cela (Photo : Cisco).

Le CSIRT et Talos ont enquêté sur l'événement et n'ont trouvé aucune preuve que l'attaquant ait eu accès à des systèmes internes critiques et ait pu extraire des informations vitales. Après avoir obtenu l'accès initial, l'auteur de la menace a effectué diverses activités pour maintenir l'accès, minimiser les artefacts médico-légaux et augmenter son accès aux systèmes de l'environnement.

Attaquants détectés et bloqués

Selon Cisco, l'acteur de la menace a été retiré avec succès de l'environnement. Cependant, il semble avoir fait preuve de persévérance en tentant à plusieurs reprises de retrouver l'accès dans les semaines qui ont suivi l'attaque ; Cependant, ces tentatives ont échoué. Cisco estime avec un niveau de confiance moyen à élevé que cette attaque a été menée par un attaquant précédemment identifié comme un courtier d'accès initial (IAB) ayant des liens avec le gang de cybercriminels UNC2447, le groupe d'acteurs menaçants Lapsus$ et les opérateurs de rançongiciels Yanluowang. Cisco répertorie plus d'informations sur sa page Cisco Response.

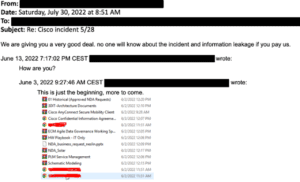

Le côté Ordinateur Bleeping cependant, rapporte que le gang de rançongiciels Yanluowang a volé 2,8 Go de données et les propose désormais à la vente sur le dark web. Quelques captures d'écran devraient le prouver. De plus, le groupe Yanluowang a publié sur sa page de fuite le 10.08.22/XNUMX/XNUMX que le délai était expiré et qu '«il y aura des choses intéressantes sur leur page à partir de maintenant».

Plus sur Cisco.com