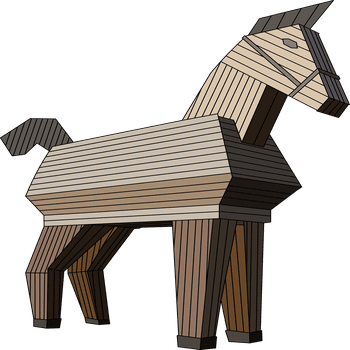

Des chercheurs en sécurité ont découvert une contrefaçon frauduleuse du logiciel populaire 3CX Desktop comprenant un malware ou un cheval de Troie, un système de téléphonie basé sur des standards ouverts. Vous pouvez l'utiliser pour passer des appels directement sur le bureau avec un casque.

La version du cheval de Troie maintenant découverte contient un fichier DLL malveillant qui remplace un fichier d'origine fourni avec la version bénigne de l'application. Lorsque la fausse application est chargée, le 3CX DesktopApp signé exécute la DLL malveillante dans le cadre de sa procédure d'exécution prédéfinie. De cette façon, l'application VoIP inoffensive et populaire est devenue un malware à part entière qui se connecte à des serveurs tiers et est capable d'exécuter un malware de deuxième étape, chargeant ainsi le malware sur l'ordinateur de manière indépendante. Selon les conclusions des experts, il a déjà été téléchargé plusieurs fois sans le savoir.

Outil multifonctionnel

3CXDesktopApp est un client de bureau pour le système Voice over IP (VoIP) de 3CX. L'application permet aux utilisateurs de communiquer à l'intérieur et à l'extérieur de l'entreprise via leur ordinateur de bureau ou portable. Le programme peut enregistrer des appels, permettre des vidéoconférences et peut être utilisé sur les systèmes d'exploitation Windows, macOS et Linux, ainsi que sur les plates-formes cloud. C'est un outil que les entreprises utilisent lorsqu'elles ont une main-d'œuvre hybride ou distribuée. Les clients comprennent des prestataires de services gouvernementaux tels que le ministère britannique de la Santé, ainsi que de grandes entreprises telles que Coca-Cola, Ikea et Honda. Il s'agit d'une attaque classique de la chaîne d'approvisionnement, bien qu'au moment de la rédaction, il n'y ait aucune preuve de compromis dans le code source de 3CXDesktopApp. Personne ne s'attendait à ce que l'application soit équipée d'un implant malveillant.

Attaque sur la chaîne d'approvisionnement

Lotem Finkelstein, directeur de Threat Intelligence & Research chez Check Point, sur la menace actuelle : « Il s'agit d'une attaque classique de la chaîne d'approvisionnement conçue pour exploiter les relations de confiance entre une organisation et des parties externes, y compris des partenariats avec des fournisseurs ou l'utilisation de logiciels tiers. parties sur lesquelles la plupart des entreprises comptent d'une manière ou d'une autre. Cet incident nous rappelle l'importance de scruter nos partenaires commerciaux. Le simple fait de leur demander ce qu'ils font pour la cybersécurité de votre organisation peut limiter le risque de votre organisation, car les acteurs de la menace compromettent une organisation, puis remontent la chaîne d'approvisionnement.

Logiciels malveillants personnalisés

Les auteurs de menaces font constamment évoluer leurs techniques d'attaque, s'appuyant de moins en moins sur l'utilisation de logiciels malveillants personnalisés et s'appuyant plutôt sur des outils non basés sur des signatures. Ils tirent parti des fonctionnalités intégrées du système d'exploitation déjà installées sur la machine de la cible et tirent parti des outils de gestion informatique courants qui suscitent moins de soupçons s'ils sont détectés. Des outils commerciaux de pentesting et d'équipe rouge sont également souvent utilisés. Bien qu'il ne s'agisse pas d'un phénomène nouveau, ce qui était autrefois rare et réservé aux seuls acteurs sophistiqués est désormais une technique répandue et utilisée par tous les acteurs de la menace. Pour l'avenir, il est important que nous donnions la priorité à une approche consolidée, globale et collaborative de la sécurité qui protège nos réseaux du cyber-paysage en constante évolution.

Les utilisateurs de Check Point peuvent respirer tranquillement : Toutes les vulnérabilités logicielles et les signatures d'attaque trouvées ou aperçues par Check Point Research, comme cette version cheval de Troie de l'application de bureau 3CX originale, sont immédiatement acheminées vers ThreatCloud, le cerveau derrière tous les produits Check Point, qui diffuse le mesures de protection sur tous les produits Check-Point. Cela signifie que tous les clients de Check Point sont immédiatement protégés sans correctif. C'est ce qui s'est passé dans ce cas : dès que la version cheval de Troie du client 3CXDesktopApp a été signalée, toutes les protections pertinentes ont été intégrées sur tous les produits Check Point.

Plus sur Checkpoint.com

À propos du point de contrôle Check Point Software Technologies GmbH (www.checkpoint.com/de) est l'un des principaux fournisseurs de solutions de cybersécurité pour les administrations publiques et les entreprises du monde entier. Les solutions protègent les clients contre les cyberattaques avec un taux de détection des logiciels malveillants, des rançongiciels et d'autres types d'attaques à la pointe du secteur. Check Point propose une architecture de sécurité multicouche qui protège les informations de l'entreprise sur le cloud, le réseau et les appareils mobiles, ainsi que le système de gestion de la sécurité « à un seul point de contrôle » le plus complet et le plus intuitif. Check Point protège plus de 100.000 XNUMX entreprises de toutes tailles.

Articles liés au sujet