Los piratas informáticos utilizan el truco de phishing ZeroFont: utilizan fuentes de punto 0 en los correos electrónicos para hacer que los correos electrónicos maliciosos parezcan haber sido analizados de forma segura por herramientas de seguridad de Microsoft Outlook.

Los correos electrónicos de phishing que contienen fuentes con un tamaño de 0 puntos no son del todo nuevos. Si bien la llamada técnica de phishing ZeroFont se ha utilizado en el pasado, esta es la primera vez que se documenta de esta manera. El El analista de ISC Sans, Jan Kopriva, advierte que este truco podría marcar una gran diferencia en la efectividad de las operaciones de phishing y que los usuarios deben ser conscientes de su existencia y uso en la naturaleza.

Así funciona el phishing de ZeroFont

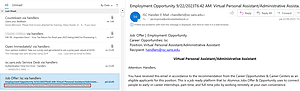

🔎 En realidad, la primera línea de texto de la ventana derecha debería estar visible en el lado izquierdo debajo del asunto; aquí comienza con "Oferta de trabajo..." Pero el texto se muestra con un tamaño de fuente de 0 puntos, lo que crea una falsa sensación de seguridad (Imagen: Jan Koprivá).

El truco parece bastante sencillo, pero tiene un enorme potencial: la curiosidad de la gente. Y funciona así: se envía a un usuario un correo electrónico con contenido de phishing clásico. El texto de phishing en el correo electrónico es visible y todos los enlaces funcionan. Sin embargo, las primeras líneas del correo electrónico de phishing contienen un texto breve adicional, que fue formateado con un tamaño de fuente de 0 puntos y, por lo tanto, no es visible para los humanos, sólo para la máquina.

Por ejemplo, el texto dice "Correo gescaneado y protegido por [nombre de la empresa]Advanced Threat Protection” más una fecha y hora. La línea no es visible dentro del correo electrónico, pero en la descripción general rápida de los correos electrónicos la primera línea de texto se muestra debajo del "Asunto" porque la máquina puede leer 0 puntos y repite el texto aquí.

El correo electrónico parece inofensivo debido al phishing de ZeroFont

Muchos usuarios ahora piensan que el filtro de phishing ya ha desactivado el correo electrónico y lo miran. A veces también hacen clic en enlaces o incluso piensan que el correo electrónico estaba marcado incorrectamente. Entonces el truco funcionó. El investigador Jan Kopriva muestra cómo funciona todo en capturas de pantalla.

Más en ISC.Sans.edu