Seguridad informática: NIS-2 la convierte en una máxima prioridad

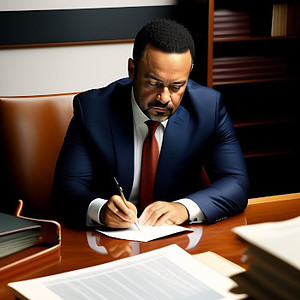

Sólo en una cuarta parte de las empresas alemanas la dirección asume la responsabilidad de la seguridad informática. Este es especialmente el caso de las empresas más pequeñas. Cuanto más grande es la empresa, menos a menudo los jefes se sienten responsables. Ya sean pequeñas y medianas empresas o corporaciones: sólo en el 25 por ciento de las empresas alemanas la dirección asume la responsabilidad de la seguridad informática. Así lo demuestra el estudio representativo “Cybersecurity in Numbers” de G DATA CyberDefense AG, Statista y brand eins. Los ciberataques a empresas e instituciones provocan costes elevados e ilustran la importancia de medidas exhaustivas de seguridad informática. Con…