Desde enero de 2023, los ciberdelincuentes se han centrado en las implementaciones de las soluciones de software ManageEngine de Zoho Corporation en todo el mundo con un ataque oportunista. Los ciberdelincuentes utilizan escaneos automáticos para acceder a un gran campo de posibles víctimas de ransomware o espionaje industrial.

Bitdefender Labs analizó los primeros ataques en su telemetría. La nueva campaña es otro ejemplo de los escaneos de vulnerabilidades oportunistas inicialmente automatizados más comunes por parte de los ciberdelincuentes, seguidos de ataques dirigidos híbridos. El objetivo de los atacantes es ejecutar código de forma remota (Ejecución remota de código - RCE) para reproducir cargas útiles adicionales o iniciar el espionaje industrial. Alrededor de 2.000 a 4.000 servidores con acceso a Internet se verán potencialmente afectados en todo el mundo. Se recomienda encarecidamente un parche. ManageEngine ya había publicado el informe sobre la vulnerabilidad CVE-10-2023 el 2022 de enero de 47966, que afecta a 24 productos.

Parche de vulnerabilidad disponible

ManageEngine, la división de administración de TI empresarial de Zoho Corporation, ofrece una amplia cartera de herramientas en tiempo real para monitorear entornos de TI. Los ataques al exploit ManageEngine CVE-20-2023 han aumentado en todo el mundo desde el 2022 de enero de 47966. Esta ejecución remota de código (RCE) permite la toma completa de los sistemas comprometidos por parte de un atacante no autenticado. Un total de 24 productos diferentes de ManageEngine son vulnerables. De dos a cuatro mil servidores conectados a Internet tienen versiones de ManageEngine que son víctimas potenciales con la Prueba de concepto (PoC) documentada por el equipo de Horizon3.ai. No todos los servidores pueden ser atacados con este PoC porque se debe configurar el lenguaje de marcado de aserción de seguridad (SAML) del marco XML.

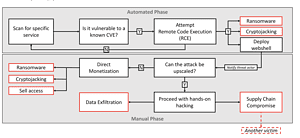

🔎 Ataques híbridos: el análisis automatizado de la vulnerabilidad RCE se convierte en un ataque dirigido (Imagen: Bitdefender).

Los ataques híbridos de rociar y rezar están de moda

Los ataques actuales son otro ejemplo de una tendencia creciente a lanzar ataques globales escalables. El punto de partida es un escaneo oportunista automatizado para una vulnerabilidad RCE, a menudo después de una PoC publicada. Dichos ataques ya se han dirigido a entornos de Microsoft Exchange, Apache o VMware ESXI. Los sistemas vulnerables descubiertos en el escaneo se comprometen automáticamente. Como resultado de tales tácticas de "rociar y rezar", incluso si muchas empresas parchean sus sistemas, los ciberdelincuentes pueden atacar muchos otros servidores con conectividad a Internet.

Potencial de riesgo desplegado

En los sistemas sin parches, los atacantes implementan herramientas adicionales. Los corredores de acceso inicial que vendían su conocimiento de las vulnerabilidades intentaron inicializar el software AnyDesk para un acceso remoto persistente. En otros casos, los perpetradores reprodujeron la carga útil de un nuevo ataque de ransomware Buhti. Otros intentaron explotar la herramienta de simulación de espionaje industrial Cobalt Strike o la herramienta de trabajo en equipo RAT el Red para realizar pruebas de penetración y enajenarlos para sus propósitos.

Los atacantes a menudo modifican el PoC solo mínimamente. Como resultado, el efecto inmediato de un ataque es inicialmente pequeño. Por lo tanto, muchas víctimas solo reaccionan con reparaciones temporales o soluciones alternativas. Los sistemas se consideran inicialmente inmunes, pero están abiertos a la siguiente modificación por parte de los atacantes.

Las empresas deben parchear urgentemente sus sistemas. Las soluciones que evalúan la reputación de direcciones IP, dominios o URL también son importantes. Los enfoques extendidos de detección y respuesta también ayudan. La ayuda externa de los servicios de detección y respuesta administrados también mejora la defensa contra tales atacantes.

Más en Bitdefender.com

Acerca de Bitdefender Bitdefender es líder mundial en soluciones de ciberseguridad y software antivirus, y protege más de 500 millones de sistemas en más de 150 países. Desde su fundación en 2001, las innovaciones de la compañía han brindado regularmente excelentes productos de seguridad y protección inteligente para dispositivos, redes y servicios en la nube para clientes privados y empresas. Como proveedor elegido, la tecnología de Bitdefender se encuentra en el 38 por ciento de las soluciones de seguridad implementadas en el mundo y cuenta con la confianza y el reconocimiento de profesionales de la industria, fabricantes y consumidores por igual. www.bitdefender.de