A fines de 2019, el equipo rojo de Mandiant, una unidad de FireEye, descubrió una serie de vulnerabilidades en el dispositivo ConnectPort X2e de Digi International.

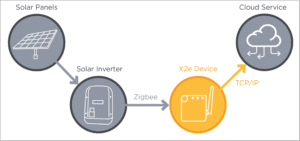

Las investigaciones de Mandiant se centraron en el dispositivo X2e, rebautizado como SolarCity (ahora Tesla), que se utiliza para recopilar datos en sistemas solares privados. Una configuración típica es que SolarCity proporcione a un cliente una puerta de enlace (el dispositivo X2e) y lo conecte a Internet a través de un cable Ethernet en la red doméstica del cliente. Esto permite que el dispositivo interprete y envíe valores de energía medidos. Los piratas informáticos lograron obtener acceso remoto al dispositivo.

Vulnerabilidad corregida: más ataques son inminentes

Mientras tanto, Mandiant solucionó las vulnerabilidades en cooperación con Digi International y Tesla. Pero según Jake Valletta, director de Mandiant, "cualquier dispositivo agregado a una red doméstica al que se pueda acceder de forma remota, ya sea un monitor para bebés o un dispositivo VoIP, representa una vulnerabilidad de seguridad". en tales dispositivos.

En dos publicaciones de blog, FireEye arroja luz sobre los ataques de hardware aplicados, incluidos los métodos y herramientas utilizados por los piratas informáticos.

Parte 1 proporciona una descripción general del dispositivo X2e, un explorador inicial basado en la red, técnicas de inspección de PCB, prueba de interfaz de depuración física, técnicas de chip-off y análisis de firmware. Con estos métodos, Mandiant pudo comprometer de manera remota y exitosa el dispositivo X2e en función de las credenciales codificadas (CVE-2020-9306), incluso sin privilegios de administrador.

Parte 2 aborda cómo Mandiant obtuvo un shell privilegiado localmente en el dispositivo mediante ataques de fallas de energía. La vulnerabilidad CVE-2020-12878 hizo posible escalar privilegios de forma remota y otorgar derechos administrativos al pirata informático. Combinadas, estas dos vulnerabilidades, CVE-2020-9306 y CVE-2020-12878, dan como resultado un compromiso remoto completo del dispositivo X2e.

Vaya a la Parte 1 en FireEye.com Vaya a la Parte 2 en FireEye.com

Acerca de Trellix Trellix es una empresa global que redefine el futuro de la ciberseguridad. La plataforma abierta y nativa de detección y respuesta extendida (XDR) de la empresa ayuda a las organizaciones que enfrentan las amenazas más avanzadas de la actualidad a ganar confianza en que sus operaciones están protegidas y son resistentes. Los expertos en seguridad de Trellix, junto con un amplio ecosistema de socios, aceleran la innovación tecnológica a través del aprendizaje automático y la automatización para brindar soporte a más de 40.000 XNUMX clientes empresariales y gubernamentales.