Los dispositivos no cifrados pueden poner en grave riesgo la estrategia de seguridad de cualquier organización. Esta vulnerabilidad, que a menudo se pasa por alto, permite a los atacantes penetrar en el entorno.

Un informe reciente de Absolute Software muestra que el 16 por ciento de los puntos finales no están encriptados, lo que demuestra que el problema es una amenaza mayor de lo que se podría pensar. Un solo punto final vulnerable, perdido, robado o comprometido es suficiente para causar un incidente.

16 por ciento ydispositivos encriptados

Cuando un dispositivo sin cifrar se conecta a una red corporativa en un entorno de oficina, hay menos riesgo de un incidente de seguridad. Sin embargo, en el mundo del trabajo remoto, un dispositivo corporativo sin cifrar significa que cualquier comunicación enviada hacia o desde ese dispositivo puede representar un riesgo de seguridad, especialmente cuando se conecta a una red fuera de la oficina.

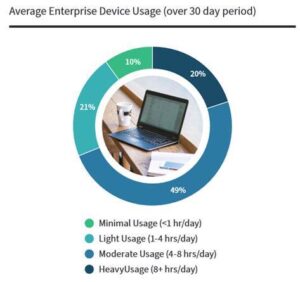

Todos los días, los trabajadores remotos usan dispositivos corporativos en múltiples redes y ubicaciones. Los datos más recientes de Absolute muestran que los dispositivos corporativos se usan en cuatro ubicaciones diferentes por día, en promedio. En el mundo actual del trabajo remoto, los dispositivos sin cifrar se están convirtiendo en objetivos atractivos para los atacantes que buscan una vulnerabilidad para explotar.

El cifrado inadecuado no es raro

En caso de un incidente de seguridad, los dispositivos corporativos contienen datos confidenciales que pueden tener costosas consecuencias financieras y de reputación para una empresa. El Informe de riesgo de punto final más reciente de Absolute encontró que el 22 por ciento de los dispositivos tenían controles de encriptación inadecuados, lo que brinda más evidencia de que las organizaciones luchan por mantener la encriptación en las computadoras de sus empleados.

La posibilidad de que un tercero malintencionado acceda a datos, aplicaciones o redes confidenciales a través de un punto final vulnerable es una realidad generalizada para las organizaciones con trabajadores móviles repartidos por todo el mundo. En respuesta, las organizaciones necesitan una estrategia de seguridad integral que verifique las identidades de los usuarios independientemente de su ubicación en el mundo. Una solución de seguridad Zero Trust es ideal para mitigar los riesgos de un dispositivo corporativo sin cifrar.

Zero Trust resuelve el problema de los dispositivos sin cifrar

El enfoque de varias capas de una estrategia de seguridad Zero Trust le brinda al departamento de TI varias herramientas importantes. Al redefinir el borde de la red, los equipos de TI pueden establecer sus propios requisitos para la verificación de identidad contextual que protege a toda una fuerza laboral distribuida. Esto asegura que el departamento de TI pueda verificar la conexión de red de cada empleado.

Además, es vital que el departamento de TI pueda detectar cuándo el cifrado es débil. El cifrado deficiente hace que los dispositivos corporativos sean vulnerables a las violaciones de seguridad. Esto subraya la creciente necesidad de visibilidad de puntos finales. Solo entonces el departamento de TI puede solucionar los problemas de seguridad de inmediato y limpiar las aplicaciones comprometidas en teléfonos móviles y portátiles remotos.

Mejor visibilidad y control

Las empresas que se centran en la visibilidad y el control de sus dispositivos corporativos tienen la mejor oportunidad de identificar y eliminar los dispositivos no cifrados. Esta es una de las razones por las que las empresas adoptan cada vez más un enfoque de confianza cero para proteger a sus empleados y sus datos. La adopción de una solución Zero Trust confiable y de autorreparación brinda a las organizaciones la tranquilidad que necesitan en el mundo laboral remoto de hoy.

Más en Absolute.com

Acerca de Software Absoluto Absolute Software acelera la transición de sus clientes al trabajo remoto con la primera plataforma Zero Trust de recuperación automática de la industria que garantiza la máxima seguridad y productividad sin compromisos. Absolute es la única solución integrada en más de quinientos millones de dispositivos que proporciona una conexión digital siempre activa.