Los investigadores de seguridad de Check Point publican su lista de alertas para recordar a todos los usuarios que a los ciberdelincuentes les gusta hacerse pasar por grandes marcas con fines fraudulentos. Los correos electrónicos falsos de DHL, Microsoft y LinkedIn también terminan mucho en las empresas.

Check Point Research, la división de investigación de Check Point Software, ha publicado el Brand Phishing Report para el tercer trimestre de 3. El informe destaca las marcas más comúnmente suplantadas por delincuentes para robar datos personales o información de pago durante los meses de julio, agosto y septiembre.

Correos electrónicos de phishing: también dirigidos a LinkedIn

Si bien LinkedIn fue la marca más suplantada tanto en el primer como en el segundo trimestre de 2022, en el tercer trimestre es la empresa naviera DHL la que encabeza la lista con el 22 por ciento de todos los intentos de phishing en todo el mundo. Microsoft está en segundo lugar (16 por ciento) y LinkedIn ha caído al tercer lugar con 11 por ciento.

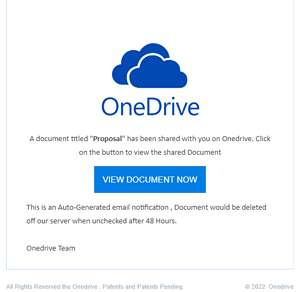

🔎 Los atacantes también están muy interesados en acceder a OneDrive: intentan confundir a los usuarios con recursos compartidos falsos (Imagen: Check Point).

El aumento de las estafas en nombre de DHL podría deberse en parte a un importante ataque global de fraude y phishing del que el propio gigante de la logística advirtió apenas unos días antes de que comenzara el trimestre. Instagram también hizo su debut este trimestre después de que se informara una campaña de phishing relacionada con la insignia azul en septiembre. Por lo general, se utilizan para la verificación e identifican a los usuarios como confiables.

Los correos electrónicos de phishing de DHL terminan en la oficina

El transporte es una de las industrias más lucrativas para el phishing de marcas después de la tecnología. Dado que la mayoría de los países se dirigen hacia la época de mayor actividad minorista del año debido a los próximos festivales, CPR continuará monitoreando las estafas relacionadas con los pedidos por correo, ya que es probable que los piratas informáticos intensifiquen sus esfuerzos en esta área para engañar a los compradores (en línea).

Las principales marcas de phishing en el tercer trimestre de 3

- DHL (abusado por el 22 por ciento de todos los intentos de phishing de marca global)

- Microsoft (16 por ciento)

- LinkedIn (11 por ciento)

- Google (6 por ciento)

- Netflix (5 por ciento)

- WeTransfer (5 por ciento)

- Walmart (5 por ciento)

- WhatsApp (4 por ciento)

- Banco HSBC (4 por ciento)

- Instagram (3 por ciento)

Sobre el punto de control Check Point Software Technologies GmbH (www.checkpoint.com/de) es un proveedor líder de soluciones de ciberseguridad para administraciones públicas y empresas de todo el mundo. Las soluciones protegen a los clientes de los ataques cibernéticos con una tasa de detección de malware, ransomware y otros tipos de ataques líder en la industria. Check Point ofrece una arquitectura de seguridad de varias capas que protege la información corporativa en la nube, la red y los dispositivos móviles, y el sistema de administración de seguridad de "un punto de control" más completo e intuitivo. Check Point protege a más de 100.000 XNUMX empresas de todos los tamaños.