El último informe de ransomware Zscaler 2023 muestra un aumento de casi el 40 por ciento en los ataques globales. El informe anual ThreatLabz Ransomware rastrea las tendencias y el impacto de los ataques de ransomware, incluida la extorsión sin cifrado y el crecimiento del ransomware como servicio.

Hallazgos del Informe anual ThreatLabz Ransomware 2023: El informe de este año rastrea el crecimiento continuo de ataques de ransomware sofisticados y destaca las tendencias recientes de ransomware, incluido el ataque a organismos públicos y organizaciones con seguros cibernéticos, el crecimiento del ransomware como servicio (RaaS) y el cifrado. menos extorsión.

Más ataques utilizando ransomware como servicio (RaaS)

El desarrollo del ransomware está determinado por la relación inversa entre la sofisticación de los ataques y la barrera de entrada de nuevos grupos cibercriminales. La barrera de entrada cayó a medida que los ciberataques se volvieron más sofisticados debido a la proliferación de RaaS. En este modelo de negocio, los actores de amenazas venden sus servicios en la web oscura por entre el 70 y el 80 por ciento de las ganancias del ransomware. Este modelo ha seguido ganando popularidad en los últimos años, lo que ilustra la frecuencia de los ataques de ransomware, que ha aumentado casi un 40 por ciento. Otra tendencia de los ciberataques en 2023 es el crecimiento de la extorsión sin cifrado, donde se prefiere la filtración sigilosa de datos a los métodos de cifrado disruptivos.

Principales países afectados por ransomware

Estados Unidos fue el objetivo más común de los ataques dobles de ransomware, con el 40 por ciento de todas las víctimas ubicadas en esta región. Canadá, Gran Bretaña y Alemania juntos sufrieron menos de la mitad de los ataques en comparación con Estados Unidos. Las familias de ransomware más frecuentes observadas por Zscaler ThreatLabz incluyen BlackBasta, BlackCat, Clop, Karakurt y LockBit, todas las cuales plantean importantes amenazas de pérdidas financieras, filtraciones de datos e interrupciones comerciales para empleados y empresas de todos los tamaños.

Durante el año pasado, la industria más atacada a nivel mundial fue la manufacturera, conocida por su dependencia de la propiedad intelectual y la infraestructura crítica, ambos objetivos atractivos para los grupos de ransomware. Todos los grupos de ransomware rastreados por Zscaler se dirigieron a empresas de esta industria, incluidas aquellas involucradas en la producción de bienes para las industrias automotriz, electrónica y textil. La familia de ransomware BlackBasta estaba particularmente interesada en las empresas manufactureras, dirigiendo más del 26 por ciento de sus ataques contra esta industria.

Tendencias de ransomware

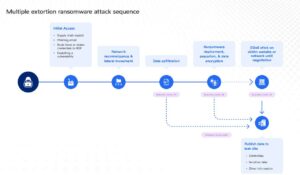

En 2021, ThreatLabz observó que 19 familias de ransomware utilizaban un enfoque de ransomware dual o múltiple en sus ciberataques. Ese número ahora ha aumentado a 44 familias de ransomware observadas. Este tipo de ataque es popular porque una vez que los datos robados están cifrados, los atacantes amenazan con liberarlos para aumentar la presión sobre las víctimas.

La creciente popularidad de los ataques de chantaje sin cifrado que se saltan el proceso de cifrado se basa en la misma táctica. Las empresas afectadas son amenazadas con publicar en línea los datos robados si se niegan a pagar el rescate. Esta táctica brinda ganancias mayores y más rápidas a los grupos de ransomware al eliminar los ciclos de desarrollo de software y el soporte de descifrado. Además, estos ataques son más difíciles de detectar y atraen menos atención por parte de las autoridades porque no bloquean archivos y sistemas críticos ni provocan tiempos de inactividad relacionados con la recuperación.

Como resultado, los ataques de extorsión sin cifrado generalmente no interrumpen las operaciones comerciales de sus víctimas, lo que a su vez resulta en tasas de denuncia más bajas. Inicialmente, la tendencia de la extorsión sin cifrado comenzó con grupos de ransomware como Babuk y SnapMC. Durante el año pasado, varias familias nuevas adoptaron esta táctica, incluidas Karakurt, Donut, RansomHouse y BianLian.

Metodología del informe

El equipo de ThreatLabz analizó datos de Zscaler Security Cloud, que monitorea más de 500 billones de señales por día y bloquea ocho mil millones de amenazas por día, con más de 250.000 actualizaciones de seguridad por día. ThreatLabz analizó un año de datos de phishing global de la nube Zscaler desde abril de 2022 hasta abril de 2023 para identificar tendencias clave, industrias y regiones vulnerables y nuevas tácticas. Este año, el equipo de ThreatLabz complementó su propio análisis de muestras de ransomware y datos de ataques con inteligencia de seguridad externa.

Más en Zscaler.com

Acerca de Zscaler Zscaler acelera la transformación digital para que los clientes puedan volverse más ágiles, eficientes, resilientes y seguros. Zscaler Zero Trust Exchange protege a miles de clientes de ataques cibernéticos y pérdida de datos al conectar personas, dispositivos y aplicaciones de forma segura en cualquier lugar. Zero Trust Exchange basado en SSE es la plataforma de seguridad en la nube en línea más grande del mundo, distribuida en más de 150 centros de datos en todo el mundo.