No son buenas noticias del informe de ransomware de Malwarebytes de febrero: LockBit vuelve al número 1. Al igual que en 2022, el grupo de ransomware vuelve a encabezar la lista de grupos que venden ransomware como servicio (RaaS) en 2023.

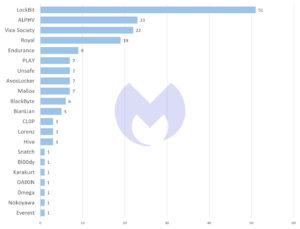

El equipo de inteligencia de amenazas de Malwarebytes atribuyó 51 ataques a LockBit en enero (frente a los 55 ataques de diciembre de 2022). En segundo lugar se encuentra ALPHV con 23 ataques, seguido de cerca por Vice Society con 22 y Royal con 19 ataques.

Ransomware: EE. UU. más comúnmente afectado

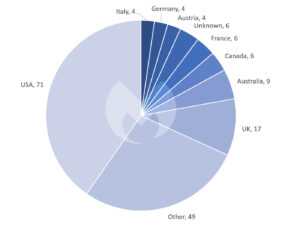

Cuando se trata de la distribución de ataques de ransomware por país, EE. UU. vuelve a ser, con mucho, el objetivo más común en enero de 2023 con 71 ataques. En Europa, los siguientes países se vieron afectados: Reino Unido con 17 ataques, Francia con seis ataques y Alemania, Austria e Italia con cuatro ataques cada uno.

Industrias: Apuntando al sector educativo

En cuanto a industrias, se destaca el sector servicios con 53 ataques y el sector educación con 21 ataques en enero de 2023. Solo el grupo de ransomware Vice Society publicó los datos de nueve escuelas en su página de fugas en enero. Se cree que Vice Society es un grupo con sede en Rusia cuyos objetivos preferidos son las universidades y las escuelas. Por lo tanto, puede que no sea coincidencia que los ataques al sector educativo estén en su nivel más alto en tres meses.

LockBit: Código fuente de Conti explotado

En enero, LockBit se hizo un nombre con su nuevo programa de encriptación "LockBit Green", que se basa en el código fuente filtrado previamente del ransomware Conti. Esta nueva versión de ransomware, tercera en el grupo después de LockBit Red (también conocido como LockBit 2.0) y LockBit Black (también conocido como LockBit 3.0), comparte el 89 por ciento de su código con Conti Ransomware V3 y se ha utilizado en al menos cinco ataques.

Teniendo en cuenta el éxito de LockBit, Malwarebytes dice que aún no está claro por qué el grupo ofrece una nueva variante de su ransomware. Una posible explicación podría ser que quiere atraer afiliados que se sientan más cómodos con el ransomware basado en Conti, como los antiguos miembros de Conti. En este caso, la nueva versión del ransomware podría verse como una actividad de marketing.

Black Basta: Sin actividad en enero

Black Basta brilla por su ausencia en enero. No se publicó información del grupo de ransomware en las páginas de fugas en la web oscura. El equipo de Malwarebytes Threat Intelligence ha estado rastreando al grupo desde abril de 2022. Desde entonces, el ransomware ha aparecido en las clasificaciones del equipo de Malwarebytes según los ataques conocidos.

Sin embargo, una cosa también es cierta: solo las empresas que no han pagado un rescate se muestran en los sitios de filtración en Darknet. Por lo tanto, un mes extremadamente exitoso para el grupo de ransomware también podría parecer un mes inactivo. Sin embargo, según Malwarebytes, un mes sin que nadie se niegue a pagar sería muy inusual.

Además, el sitio web Tor de Black Basta, donde se publican nuevas víctimas, ha estado inactivo durante varias semanas. Malwarebytes observó que el sitio se reactivó el 22 de enero, pero ya estaba fuera de línea nuevamente el 23 de enero. El backend del sitio, que se usa para contactar a las víctimas, también parece haber fallado.

Hive: red de hackers desmantelada en enero

La red global de hackers Hive fue aplastada por autoridades de Alemania y Estados Unidos en enero. El grupo de ransomware tampoco era ajeno a Malwarebytes: en 2022 fue uno de los RaaS más utilizados. Malwarebytes ha tenido conocimiento de 2022 ataques del grupo desde abril de 120. Ocupa el quinto lugar después de LockBit, ALPHV, Black Basta y Conti.

En enero, Malwarebytes pudo atribuir tres ataques al grupo, después de 15 ataques en diciembre de 2022. Luego, la red de piratas informáticos se rompió a fines de enero. El Departamento de Justicia de EE. UU. anunció el éxito de una campaña de disrupción que duró meses.

Éxito de Europol, FBI y policía contra Hive

Según los informes, los investigadores han tenido acceso a las redes informáticas y la infraestructura de Hive desde julio de 2022 gracias a la campaña. El acceso se conoció el 26 de enero, cuando apareció un aviso en el sitio web de los hackers en la web oscura de que el sitio había sido confiscado.

Según las autoridades de Alemania y EE. UU., el grupo de ransomware se había dirigido a más de 1.500 organizaciones en más de 80 países, incluidos hospitales, distritos escolares, empresas financieras e infraestructura crítica, e intentó recaudar más de 100 millones de dólares en pagos de rescate de sus víctimas para chantaje.

Más en Malwarebytes.com

Acerca de Malwarebytes Malwarebytes protege a los usuarios domésticos y las empresas de amenazas peligrosas, ransomware y exploits que los programas antivirus no detectan. Malwarebytes reemplaza por completo otras soluciones antivirus para evitar las amenazas modernas de ciberseguridad para usuarios privados y empresas. Más de 60.000 XNUMX empresas y millones de usuarios confían en las innovadoras soluciones de aprendizaje automático de Malwarebyte y sus investigadores de seguridad para evitar amenazas emergentes y eliminar el malware que las soluciones de seguridad anticuadas pasan por alto. Visite www.malwarebytes.com para obtener más información.