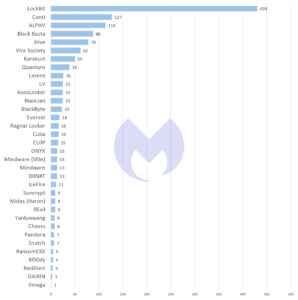

Como en los meses anteriores, LockBit siguió siendo, con mucho, el ransomware más activo en agosto. Solo entonces sigue la triple extorsión: el ataque con DDoS además del cifrado y el chantaje. Al menos eso es lo que muestra el informe actual de ransomware de agosto de Malwarebytes.

El equipo de inteligencia de amenazas de Malwarebytes atribuyó 2022 ataques al grupo de ransomware en agosto de 62 (en comparación con 61 ataques en julio de 2022 y 44 ataques en junio de 2022). Sin embargo, para REvil, Malwarebytes solo notó un ataque en agosto. RansomEXX reporta su primera víctima en cuatro meses y Snatch también regresa con un ataque después de 40 días de inactividad. Curiosamente, la víctima que figura en el sitio web de Snatch también se incluyó en REvil en abril. Sin embargo, no es raro que las víctimas sean atacadas varias veces. Esta notoriedad no indica necesariamente una cooperación.

Conti, REvil, DarkSide agachan la cabeza

Como ya se describió en el informe de ransomware de junio, parte del éxito de LockBit se debe al hecho de que el grupo de ransomware ha evitado hasta ahora errores fatales como Conti, REvil o DarkSide. Sin embargo, en base a su actividad, se puede suponer que este grupo ya ha atraído la atención de los organismos encargados de hacer cumplir la ley de EE. UU. Entre marzo de 2022 y agosto de 2022, LockBit llevó a cabo 430 ataques conocidos en 61 países diferentes. LockBit fue responsable de uno de cada tres ataques de ransomware conocidos durante este período. Entre marzo de 2022 y agosto de 2022, Malwarebytes atribuyó al grupo un promedio de alrededor de 70 ataques por mes, mientras que el promedio de los otros grupos monitoreados por Malwarebytes nunca superó los siete.

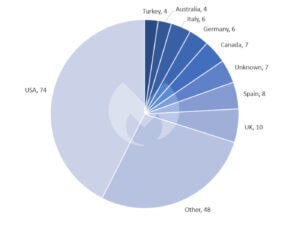

Cuando se trata de la distribución de ataques de ransomware por país, EE. UU. fue nuevamente, con mucho, el país más afectado por los ataques de ransomware en agosto de 2022 con 74 ataques. Sin embargo, según Malwarebytes, esto se debe más al tamaño de su sector de servicios y, por lo tanto, a la gran cantidad de víctimas potenciales que a un objetivo específico. Se produjeron diez ataques en el Reino Unido, ocho en España, siete en Canadá y seis en Alemania.

El futuro del ransomware: nuevas tácticas

En agosto, dos eventos indicaron cómo las tácticas de los grupos de ransomware podrían evolucionar más allá de la "doble extorsión", la mayor innovación en tácticas de ransomware en los últimos años. Originalmente, los archivos de ransomware cifrados y los grupos detrás de ellos exigían un rescate a cambio de una herramienta de descifrado. Era casi imposible descifrar los archivos sin esta herramienta. Las víctimas solo podían evitar pagar el rescate restaurando los archivos cifrados de las copias de seguridad.

Finalmente, a fines de 2019, el grupo detrás del ransomware Maze comenzó a robar archivos de sus víctimas antes de cifrarlos. Amenazó con publicar los archivos robados en la dark web. Esto dio a las víctimas un incentivo para pagar el rescate incluso si pudieron restaurar su sistema a partir de copias de seguridad. Esta táctica se copió rápidamente y ahora es el estándar para grandes grupos de ransomware.

Triple ataque: DDoS, encriptación, extorsión

La estrategia del triple chantaje es nueva: en agosto, LockBit robó datos de la empresa de ciberseguridad Entrust en un ataque de doble extorsión. Según LockBit, la respuesta inusual de la víctima fue evitar que el grupo de ransomware liberara los datos robados lanzando un ataque de denegación de servicio distribuido (DDoS) contra el sitio de fuga del grupo. Este ataque retrasó la fuga de datos, pero no parece haberla impedido. Sin embargo, inspiró a LockBit para que ahora intentara lo mismo. Después de ver cuán efectivos pueden ser los ataques DDoS, el grupo anunció en un foro de hackers que ahora planean usar DDoS como un tercer bastón contra sus víctimas, junto con el cifrado y la extorsión. En el texto, LockBit se refirió a la táctica como "triple extorsión".

Las declaraciones de los grupos de ransomware siempre deben tomarse con pinzas. Sin embargo, las empresas potencialmente en peligro deben tomarse en serio la advertencia, porque el procedimiento en realidad no es nuevo. La extorsión DDoS es una táctica más antigua que cifrar archivos y exigir un rescate. Solo se ha usado menos en los últimos años.

¿Desaparecerá finalmente el ransomware?

La fuga de datos es una táctica tan exitosa que algunos grupos, como Karakurt, ya no se molestan en cifrar archivos. Confían totalmente en la amenaza de los datos robados y filtrados. El equipo de inteligencia de amenazas de Malwarebytes cree que más pandillas adoptarán este enfoque en el futuro.

Desde que los grupos de ransomware comenzaron a usar tácticas de "gran juego" hace unos cinco años, las habilidades requeridas para un ataque exitoso han cambiado. En un ataque de "gran juego", el malware de cifrado es solo un recurso. El éxito de un ataque, por otro lado, radica en la capacidad de encontrar un objetivo, comprender su valor y luego ingresar a su red sin ser detectado.

Esto ha llevado a una especialización significativa, con algunos grupos delictivos proporcionando el software, otros actuando como intermediarios de acceso y otros finalmente realizando los ataques. Las capacidades que han desarrollado los agentes de acceso y los atacantes se pueden utilizar no solo para propagar ransomware, sino también para vigilancia, sabotaje, espionaje y exfiltración de datos.

Las sanciones también dificultan las cosas para los grupos de ransomware

Entonces, si el ransomware ya no genera ingresos significativos, se debe suponer que los ciberdelincuentes simplemente usarán otras formas de ataque. La presión para hacerlo comenzó con copias de seguridad mejoradas y se ha visto agravada por la guerra de Rusia en Ucrania. Desde el comienzo de la guerra, se ha vuelto aún más difícil para los grupos de ransomware recibir pagos de rescate debido a la amenaza de sanciones. Por lo tanto, algunos expertos en la industria de la seguridad predicen el fin inminente del ransomware.

Malwarebytes, por otro lado, no espera un cambio repentino, aunque la tendencia a largo plazo es, sin duda, que los grupos se alejen del cifrado. De hecho, a algunos grupos les resulta cada vez más difícil hacer cumplir sus afirmaciones sin encriptación. Además, el cifrado sigue siendo la táctica elegida por uno de los grupos de ransomware más exitosos de la actualidad: LockBit.

Nuevos grupos de ransomware en agosto

También parece que los propios ciberdelincuentes aún no se han dado cuenta del fin inminente del ransomware como servicio. Al igual que en julio, en agosto aparecieron algunos grupos nuevos: D0nut con 13 ataques, IceFire con 11 ataques, Bl00dy con 5 ataques y DAIXIN con 3 ataques. Bl00dy llama la atención: el grupo no tiene un sitio de fugas, sino que usa la aplicación de mensajería Telegram.

Más en Malwarebytes.com

Acerca de Malwarebytes Malwarebytes protege a los usuarios domésticos y las empresas de amenazas peligrosas, ransomware y exploits que los programas antivirus no detectan. Malwarebytes reemplaza por completo otras soluciones antivirus para evitar las amenazas modernas de ciberseguridad para usuarios privados y empresas. Más de 60.000 XNUMX empresas y millones de usuarios confían en las innovadoras soluciones de aprendizaje automático de Malwarebyte y sus investigadores de seguridad para evitar amenazas emergentes y eliminar el malware que las soluciones de seguridad anticuadas pasan por alto. Visite www.malwarebytes.com para obtener más información.