El informe de ransomware de julio de 2022 de Malwarebytes muestra pocas novedades. LockBit y Black Basta siguen liderando las estadísticas de ataques. Lo nuevo, sin embargo, es la aparición del ransomware REvil (también conocido como Sodinokibi), que se creía muerto.

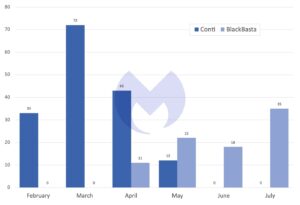

Como en meses anteriores, LockBit sigue siendo, con mucho, el ransomware más activo. El equipo de inteligencia de amenazas de Malwarebytes atribuyó 2022 ataques al grupo de ransomware en julio de 61 (en comparación con 44 ataques en junio de 2022 y 73 ataques en mayo de 2022). Black Basta, una variante de ransomware relativamente nueva que surgió por primera vez en abril de 2022, sigue a LockBit con 35 ataques durante el último mes. El grupo de ransomware está estrechamente asociado con la pandilla Conti y se acerca más al grupo como posible sucesor. Otros dos grupos de ransomware asociados con Conti son Hive y Karakurt. Ambos también estuvieron muy activos en julio de 2022, con 26 y 19 ataques respectivamente.

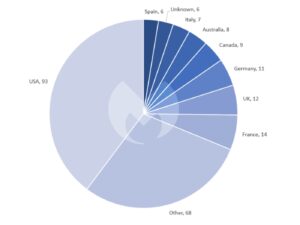

Ransomware: EE.UU. sigue siendo el más afectado

Cuando se trata de la distribución de ataques de ransomware por país, en julio de 2022, EE. UU. fue repetidamente, con mucho, el país más afectado por los ataques de ransomware. Malwarebytes asocia 93 ataques con Estados Unidos. Se produjeron 14 ataques en Francia, 12 ataques en el Reino Unido y 11 ataques en Alemania.

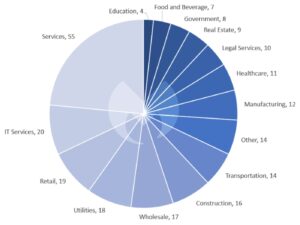

En julio de 2022, el sector servicios volvió a ocupar el primer lugar entre las industrias. El equipo de Malwarebytes Threat Intelligence atribuye casi una cuarta parte de todos los ataques de ransomware internacionales detectados a esta industria. Le siguen los servicios de TI con 20 ataques, comercio con 19 ataques y servicios públicos con 18 ataques.

LockBit: conexión con DarkSide/BlackMatter

En el informe de ransomware de junio, Malwarebytes informó ampliamente sobre LockBit y el lanzamiento de LockBit 3.0. El éxito del grupo parecía deberse en parte al hecho de que estaba completamente concentrado en su negocio, mientras que otras pandillas estaban ocupadas con actividades que llamaban la atención. Sin embargo, esta interpretación puede haber sido prematura.

En julio, en una entrevista con Red Hot Cyber, LockBit expresó su opinión de que los hackers criminales contribuyen a la seguridad: "Somos pentesters ordinarios y hacemos que el mundo sea más seguro, gracias a nosotros las empresas pueden aprender una lección de seguridad y cerrar vulnerabilidades. Sin embargo, la entrevista también contenía información útil, por ejemplo, que entre el 50 y el XNUMX por ciento de las víctimas de LockBit pagan el rescate. Los números de ataques informados por Malwarebytes en sus informes mensuales de ransomware se relacionan únicamente con las víctimas que aparecieron en los sitios de fugas porque no pagaron el rescate.

En la entrevista, LockBit también confirmó la supuesta relación entre LockBit 3.0 (también conocido como LockBit Black) y el ransomware DarkSide/BlackMatter. El entrevistado reveló que LockBit pagó por el código fuente de DarkSide y sobre la base del cual se desarrolló LockBit 3.0.

DarkSide es el ransomware utilizado en el ataque Colonial Pipeline de mayo de 2021. El grupo DarkSide desapareció poco después del ataque, supuestamente debido a la presión estadounidense. Reapareció como BlackMatter en julio de 2021 antes de desaparecer nuevamente en octubre de 2021.

Black Basta: Conexión con Conti

Black Basta apareció por primera vez en el informe de ransomware de Malwarebytes en abril de 2022 con 11 ataques. En mayo, el grupo fue segundo con 22 ataques, tercero en junio con 18 ataques y segundo nuevamente en julio con 35 ataques. El hecho de que el grupo de ransomware tuviera tantas víctimas desde abril llevó a algunos a sospechar que esto debe ser obra de una pandilla establecida con una red de socios experimentados. Desde entonces, Black Basta se ha asociado con Conti.

Este año, el Grupo Continental tramó un plan para fingir su propia muerte. El acercamiento del grupo con el estado ruso probablemente provocó que los pagos de rescate se agotaran. Luego, los miembros del grupo supuestamente se distribuyeron a otras "marcas" de Conti o a otros grupos de ransomware con los que Conti está asociado.

Los beneficiarios obvios incluyen tres de las cinco variantes de ransomware más frecuentes de julio: Black Basta, Hive y KaraKurt.

El diablo regresa

Además de LockBit y Black Basta, julio también estuvo marcado por la reaparición de REvil (también conocido como Sodinokibi). Por primera vez desde mayo, una víctima apareció en el sitio web Tor Leak del grupo en julio. Si bien muchos otros grupos fueron mucho más activos, la reputación de este grupo de ransomware garantiza que cualquier señal de vida debe tomarse en serio.

REvil es responsable de dos de los ataques de ransomware más importantes de la historia, ambos ocurridos en 2021: el ataque a JBS, el mayor productor de carne del mundo, y el ataque a la cadena de suministro de Kaseya VSA. El ataque a Kaseya terminó cuando la empresa anunció que había adquirido la clave de descifrado necesaria para liberar a las víctimas sin pagar el rescate de 70 millones de dólares de REvil. Más tarde resultó que el FBI era la fuente de la clave.

Desde entonces, REvil ha vivido una vida errática. Bajo la presión de las fuerzas del orden de EE. UU., el grupo desapareció de la escena en julio de 2021. Resurgió unos meses más tarde, antes de ser desconectado finalmente en octubre cuando su infraestructura fue secuestrada por una operación de aplicación de la ley en varios estados. En enero de 2022, el FSB arrestó a ocho de sus miembros. Pero incluso eso no fue suficiente para mantener a la pandilla castigada por mucho tiempo.

Están surgiendo nuevos grupos de ransomware

En julio también surgieron varios grupos nuevos de ransomware. Las nuevas incorporaciones incluyen BianLian, Yanluowang, RedAlert, Omega y Cheers. Con 11 víctimas conocidas, el debut de BianLian es comparable en tamaño al lanzamiento de Black Basta en abril de 2022, por lo que Malwarebytes vigilará al grupo.

Más en Malwarebytes.com

Acerca de Malwarebytes Malwarebytes protege a los usuarios domésticos y las empresas de amenazas peligrosas, ransomware y exploits que los programas antivirus no detectan. Malwarebytes reemplaza por completo otras soluciones antivirus para evitar las amenazas modernas de ciberseguridad para usuarios privados y empresas. Más de 60.000 XNUMX empresas y millones de usuarios confían en las innovadoras soluciones de aprendizaje automático de Malwarebyte y sus investigadores de seguridad para evitar amenazas emergentes y eliminar el malware que las soluciones de seguridad anticuadas pasan por alto. Visite www.malwarebytes.com para obtener más información.

Artículos relacionados con el tema

[identificador de starbox=ID_USUARIO] <🔎> ff7f00