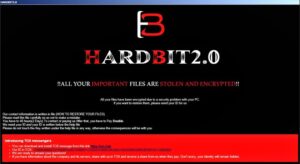

El grupo de ransomware HardBit 2.0 solicita a la empresa información sobre el seguro cibernético después de un ataque exitoso. El grupo quiere ajustar sus reclamaciones a la suma asegurada y finge ser amistoso.

Los investigadores de seguridad de Varonis Threat Labs advierten sobre un nuevo grupo de ransomware que parece estar utilizando una nueva táctica de extorsión: HardBit 2.0 trata de convencer a las víctimas de que les conviene revelar todos los detalles del seguro para que puedan personalizar las reclamaciones que cubre la aseguradora. todos los costos

Hackers: Juntos contra el seguro

HardBit se observó por primera vez en octubre de 2022 y ha estado apareciendo en la versión 2.0 desde noviembre. A diferencia de la mayoría de los actores de ransomware, HardBit no tiene un sitio de fuga. No obstante, los ciberdelincuentes afirman que están robando los datos de las víctimas y amenazan con hacerlos públicos si no se paga el rescate. HardBit 2.0 utiliza técnicas y tácticas de ataque similares a las de otros grupos de ransomware, como la distribución de cargas útiles maliciosas a empleados desprevenidos, el uso de credenciales comprometidas y la explotación de vulnerabilidades en hosts expuestos. Lo que distingue a este nuevo grupo de las pandillas conocidas es la táctica del chantaje: el mensaje del ransomware a las víctimas no contiene una demanda de rescate específica, sino una solicitud para proporcionar de forma anónima detalles sobre la póliza de seguro:

Solicitud del monto de los daños

"Si nos dice de forma anónima que su empresa está asegurada por $10 millones y proporciona otra información importante sobre la cobertura, no le pediremos más de $10 millones en correspondencia con el agente de seguros. De esa manera, podría evitar una fuga y descifrar su información”.

No son los ciberdelincuentes, sino las compañías de seguros "insidiosas" las que se presentan como oponentes de esta manera. En consecuencia, también es de interés de las víctimas cooperar con los extorsionadores de esta manera: "Pero dado que el agente de seguros furtivo negocia deliberadamente de tal manera que no paga la reclamación del seguro, solo la compañía de seguros gana en este caso". situación.

Para evitar todo esto y obtener el dinero de la compañía de seguros, deberá informarnos de forma anónima sobre las condiciones de la cobertura del seguro. Los pobres aseguradores multimillonarios no se morirán de hambre y se empobrecerán pagando el monto máximo estipulado en el contrato. […] Entonces, gracias a nuestra cooperación, déjelos cumplir con las condiciones prescritas en su contrato de seguro”.

La divulgación de datos puede cancelar la cobertura del seguro

Por regla general, los asegurados están obligados contractualmente a no proporcionar a los atacantes ningún dato del seguro, ya que de lo contrario existe el riesgo de que los daños no estén cubiertos. Por eso los ciberdelincuentes insisten en que estos datos se compartan de forma anónima. Su objetivo es y sigue siendo la extorsión de dinero y se recomienda a las empresas afectadas que no confíen en ellos.

Más en Varonis.com

Sobre Varonis Desde su fundación en 2005, Varonis ha adoptado un enfoque diferente para la mayoría de los proveedores de seguridad de TI al colocar los datos corporativos almacenados tanto en las instalaciones como en la nube en el centro de su estrategia de seguridad: archivos y correos electrónicos confidenciales, información confidencial de clientes, pacientes y pacientes. Registros de empleados, registros financieros, planes estratégicos y de productos, y otra propiedad intelectual. La plataforma de seguridad de datos (DSP) de Varonis detecta amenazas internas y ataques cibernéticos mediante el análisis de datos, la actividad de la cuenta, la telemetría y el comportamiento del usuario, previene o mitiga las infracciones de seguridad de los datos mediante el bloqueo de datos confidenciales, regulados y obsoletos, y mantiene un estado seguro de los sistemas. a través de una automatización eficiente.,