El malware QakBot presenta un alto riesgo de seguridad debido a la tasa de detección a menudo baja. QakBot se distribuye a través de archivos XLSB, lo que dificulta su detección.

Aunque Qakbot no es nuevo en el cielo del malware, el laboratorio de seguridad de Hornetsecurity ahora advierte sobre un nuevo tipo de distribución: los expertos en seguridad de TI han descubierto que las macros XLM se utilizan en documentos XLSB para propagar el malware QakBot. Dado que tanto las macros XLM como el formato de documento XLSB son poco comunes, estos nuevos documentos maliciosos tienen una tasa de detección muy baja por parte de las soluciones antivirus actuales.

¿Qué es QakBot?

QakBot (también conocido como QBot, QuakBot, Pinkslipbot) existe desde 2008. El malware se distribuye a través de Emotet haciendo que Emotet descargue el cargador QakBot en las víctimas infectadas. Sin embargo, QakBot también se distribuye directamente por correo electrónico. Para este propósito, las campañas utilizan el secuestro de hilos de conversación de correo electrónico, es decir, responder a los correos electrónicos que se encuentran en los buzones de las víctimas. También se sabe que QakBot intensifica los ataques al descargar el ransomware ProLock.

¿Por qué no se reconocen los ataques?

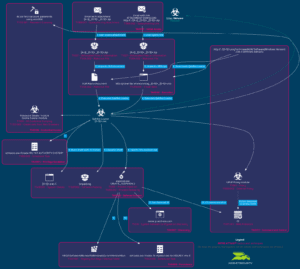

Secuencia de un ataque de QakBot a través de macros XLM en documentos XLSB. Información: Hornetsecurity Security Labs (Haga clic para ampliar)

XLSB es un formato de libro de Excel binario cuyo objetivo principal es acelerar la lectura y escritura en el archivo y reducir el tamaño de hojas de cálculo muy complejas. Sin embargo, con la potencia informática y la disponibilidad de memoria actuales, la necesidad de este formato binario disminuyó y rara vez se usa en la actualidad.

Según los expertos de Hornetsecurity Security Labs, la combinación con las antiguas macros XLM, que tampoco se reconocen muy a menudo, significa que los documentos actuales no son identificados como maliciosos por ninguna de las soluciones antivirus enumeradas en VirusTotal.

Disfrazado en un archivo ZIP

Los archivos QakBot XLSB se distribuyen en un archivo ZIP adjunto. Este archivo ZIP contiene el documento XLSB que, cuando se abre, pretende ser un documento cifrado de DocuSign. El usuario debe "Habilitar edición" y "Habilitar contenido" para descifrarlo.

La URL se ensambla utilizando la macro XLM y simula la descarga de un archivo PNG.

En realidad, el archivo PNG es el ejecutable del cargador QakBot.

¿Qué se puede hacer contra este método de ataque?

- La mayoría de las soluciones antivirus se centran en el malware de macro VBA moderno, pero a menudo no detectan las macros XLM antiguas y los documentos XLSB que vuelven a aparecer y que son menos comunes en la actualidad.

- Por lo tanto, las empresas deben confiar en servicios de seguridad avanzados que puedan responder a nuevas amenazas y métodos de ataque en el menor tiempo posible.

Los expertos en seguridad del Hornetsecurity Security Lab brindan un análisis detallado de este método de ataque en su blog.

Más información en HornetSecurity.com

Acerca de la seguridad de Hornet Hornetsecurity es el proveedor alemán de seguridad en la nube líder en Europa para correo electrónico y protege la infraestructura de TI, la comunicación digital y los datos de empresas y organizaciones de todos los tamaños. El especialista en seguridad de Hannover ofrece sus servicios a través de 10 centros de datos protegidos de forma redundante en todo el mundo. La cartera de productos incluye todas las áreas importantes de la seguridad del correo electrónico, desde filtros de correo no deseado y virus hasta archivado y encriptación que cumplen con las normas legales, hasta defensa contra el fraude y el ransomware de los directores ejecutivos. Hornetsecurity está representada a nivel mundial con alrededor de 200 empleados en 12 ubicaciones y opera con su red internacional de distribuidores en más de 30 países.